Terwijl SaaS-aanbieders zich haasten om AI in hun productaanbod te integreren om concurrerend en relevant te blijven, is er een nieuwe uitdaging ontstaan in de wereld van AI: schaduw-AI.

Shadow AI verwijst naar het ongeoorloofd gebruik van AI-tools en copiloten bij organisaties. Bijvoorbeeld een ontwikkelaar die ChatGPT gebruikt om te helpen bij het schrijven van code, een verkoper die een AI-aangedreven transcriptietool voor vergaderingen downloadt, of een klantenservicemedewerker die Agentic AI gebruikt om taken te automatiseren – zonder via de juiste kanalen te gaan. Wanneer deze tools zonder medeweten van IT of het beveiligingsteam worden gebruikt, ontbreekt het vaak aan voldoende beveiligingscontroles, waardoor bedrijfsgegevens in gevaar komen.

Uitdagingen voor schaduw-AI-detectie

Omdat schaduw-AI-tools zich vaak via AI-assistenten, copiloten en agenten in goedgekeurde bedrijfsapplicaties inbedden, zijn ze nog lastiger te ontdekken dan traditionele schaduw-IT. Terwijl traditionele schaduwapps kunnen worden geïdentificeerd via netwerkmonitoringmethoden die scannen op ongeautoriseerde verbindingen op basis van IP-adressen en domeinnamen, kunnen deze AI-assistenten onder de radar blijven omdat ze een IP-adres of domein delen met goedgekeurde applicaties.

Bovendien gebruiken sommige werknemers stand-alone AI-tools die zijn gekoppeld aan persoonlijke accounts, zoals persoonlijke ChatGPT-instanties, om te helpen bij werkgerelateerde taken. Hoewel deze AI-apps niet zijn verbonden met de bedrijfsinfrastructuur, bestaat nog steeds het risico dat werknemers er gevoelige gegevens in invoeren, waardoor de kans op datalekken groter wordt.

Schaduw-AI-beveiligingsrisico’s

Zoals alle schaduw-apps breiden schaduw-AI-apps het aanvalsoppervlak uit via niet-gecontroleerde integraties en API’s. Ze zijn vaak opgezet met zwakke configuraties zoals overmatige machtigingen, dubbele wachtwoorden en geen multi-factor identificatie (MFA), waardoor het risico op uitbuiting en laterale verplaatsing binnen het netwerk toeneemt.

Schaduw-AI-tools zijn echter nog gevaarlijker dan traditionele schaduw-apps vanwege hun vermogen om informatie op te nemen en te delen. Uit één onderzoek blijkt dat maar liefst 15% van de werknemers bedrijfsgegevens in AI-tools plaatst. Omdat GenAI-modellen van elke interactie leren, bestaat het risico dat ze gevoelige informatie blootstellen aan ongeautoriseerde gebruikers of verkeerde informatie verspreiden.

Hoe Reco Shadow AI in SaaS ontdekt

Reco, een SaaS-beveiligingsoplossing, maakt gebruik van op AI gebaseerde grafische technologie om schaduwschaduw-AI te ontdekken en te catalogiseren. Zo werkt Reco:

- Active Directory-integratie: Reco begint met de integratie met de Active Directory van uw organisatie, zoals Microsoft Azure AD of Okta, om een lijst met goedgekeurde en bekende applicaties en AI-tools te verzamelen.

- Analyse van e-mailmetagegevens: Reco analyseert e-mailmetagegevens van platforms zoals Gmail en Outlook om communicatie met ongeautoriseerde tools te detecteren. Het filtert interne apps en marketing-e-mails eruit en richt zich op gebruiksindicatoren, zoals accountbevestigingen en downloadverzoeken.

- GenAI-module-matching: Met behulp van een eigen, verfijnd model gebaseerd op interacties en NLP, consolideert en schoont Reco de lijst op, waarbij identiteiten worden gematcht met bijbehorende apps en AI-tools. Vervolgens wordt er een lijst gemaakt van alle SaaS-apps en AI-tools die worden gebruikt, wie ze gebruikt en welke authenticatiemechanismen worden gebruikt.

- Detectie van schaduwtoepassingen: Door deze lijst te vergelijken met een lijst met bekende applicaties en AI-tools, produceert Reco een lijst met niet-geautoriseerde applicaties en schaduw-AI-tools.

Wat Reco u kan vertellen over Shadow AI Tools

Nadat Reco de lijst met schaduw-AI-tools en -apps heeft opgesteld, kan Reco vragen beantwoorden als:

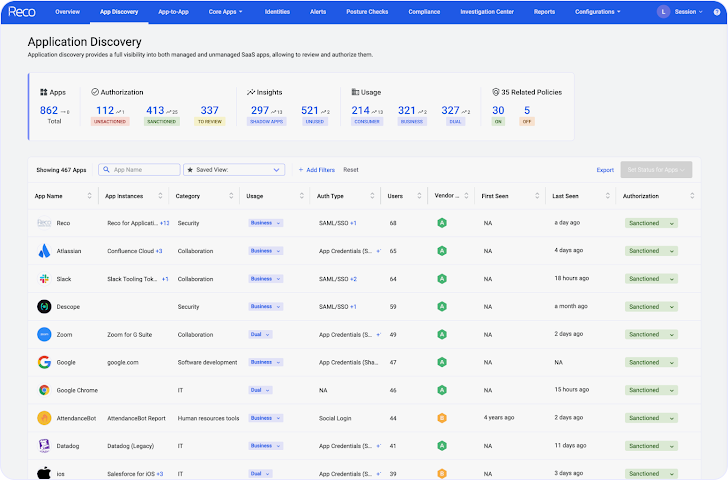

Welke SaaS-apps worden momenteel binnen uw organisatie gebruikt? Welke van deze apps maken gebruik van AI-assistenten en copiloten?

Reco inventariseert alle applicaties die in uw omgeving draaien en die verband houden met uw zakelijke e-mail. Het creëert een lijst van wie wat gebruikt, hoe ze zich authenticeren, en produceert activiteitenlogboeken om hun gedrag te begrijpen. Op die manier kan het waarschuwen voor verdachte activiteiten, zoals overmatig downloaden, extern delen van bestanden of wijzigingen in rechten. Het biedt ook een Vendor Risk Score, zodat beveiligingsteams risicovollere apps kunnen prioriteren.

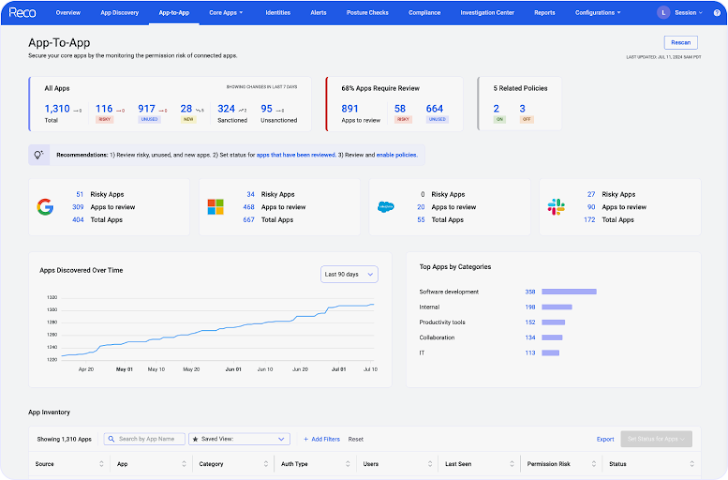

Welke app-naar-app-verbindingen bestaan er?

SaaS-applicaties functioneren niet als eilanden. U moet begrijpen hoe ze omgaan met andere applicaties om risico’s effectief te kunnen beheren. Reco toont u alle app-naar-app-integraties die binnen uw omgeving zijn ontdekt. Zo kun je bijvoorbeeld zien of een AI-tool is gekoppeld aan een bedrijfskritische applicatie als Gmail of Snowflake, en welke rechten elke AI-applicatie heeft.

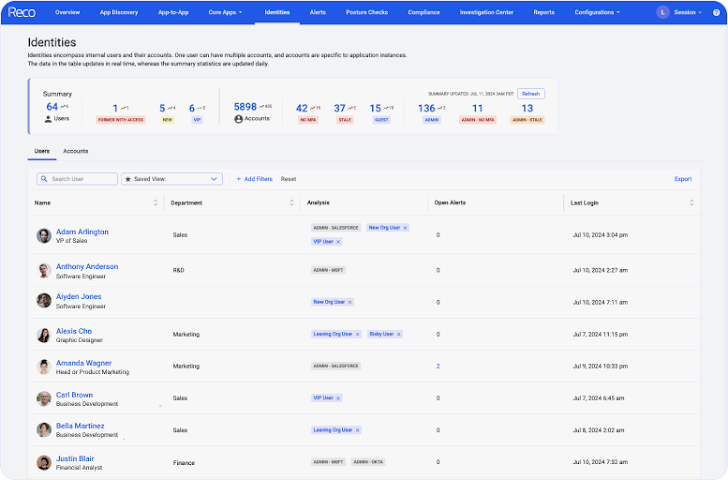

Welke identiteiten gebruiken elke AI-tool? Welke rechten hebben ze en hoe authenticeren ze?

Een van de grootste uitdagingen bij SaaS-beveiliging is het gebrek aan centralisatie: identiteitsbeheer is verspreid over meerdere apps. Reco consolideert identiteiten voor alle SaaS-applicaties, zodat u ze vanaf één console kunt beheren. U kunt onderzoeken welke machtigingen elke identiteit heeft, hoe ze zich verifiëren en of ze al dan niet beheerdersrechten hebben. Wie heeft MFA niet ingeschakeld? Wie heeft buitensporige machtigingen? U kunt rollen maken en beleid afdwingen dat meerdere apps omvat.

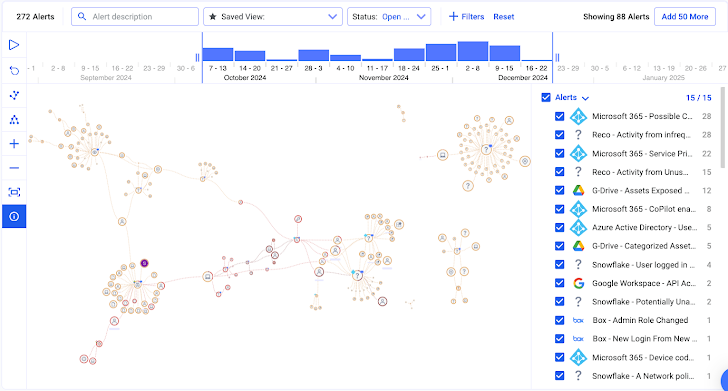

Welke acties heeft elke identiteit ondernomen in SaaS- en AI-applicaties en wanneer gebeurde dit?

Reco’s op AI gebaseerde kennisgrafiektechnologie brengt alle ontdekte SaaS-applicaties in kaart, inclusief gesanctioneerde en schaduwapplicaties, geassocieerde identiteiten van zowel mensen als machines, hun toestemmingsniveaus en acties. De kennisgrafiek zoekt vervolgens naar veranderingen in deze vectoren in de loop van de tijd. Als de grafiek een dramatische verandering aangeeft, waarschuwt Reco voor een afwijking. Als de gebruikersbetrokkenheid bijvoorbeeld afneemt, kan Reco voorspellen dat de medewerker van plan is de organisatie te verlaten.

Ontdek welke AI-toepassingen toegang hebben tot gevoelige gegevens en wie deze gebruikt. Implementeer vervolgens het governance- en toegangsbeheerbeleid via het Reco-platform.

Wat Reco niet kan doen voor Shadow AI-beveiliging

Omdat Reco agentloos en alleen-lezen werkt, zijn er bepaalde beperkingen aan de schaduw-AI-beveiligingsmogelijkheden. Dit is wat Reco niet kan doen:

- Voorkom gegevensinvoer: Reco kan gebruikers er niet van weerhouden gevoelige gegevens in ongeautoriseerde AI-tools of -applicaties in te voeren.

- Blokkeer Shadow AI-tools: Reco blokkeert of schakelt schaduw-AI-tools of -integraties niet rechtstreeks uit, omdat het de app-functionaliteit niet verstoort.

- Beperk gebruikersgedrag: Reco kan geen beleid afdwingen of voorkomen dat gebruikers toegang krijgen tot niet-goedgekeurde tools; het kan alleen activiteit detecteren en waarschuwen.

- Wijzig machtigingen: Reco kan de gebruikersrechten niet wijzigen of de toegang tot shadow AI-tools intrekken, omdat het alleen alleen-lezen toegang heeft tot de gegevens en geen schrijftoegang heeft tot SaaS-applicaties.

- Stop API-integraties: Reco kan niet voorkomen dat schaduw-AI-tools van derden verbinding maken via API’s, maar kan deze verbindingen wel identificeren en waarschuwen.

Uiteindelijk is Reco een zichtbaarheids- en detectietool. Het kan zelf geen actie ondernemen, maar het kan beveiligingsteams voorzien van de kennis die nodig is om op het juiste moment passende actie te ondernemen om de risico’s te verminderen.

Hoe Reco SaaS-applicaties en AI-tools continu beveiligt

Nadat Reco al uw schaduwapplicaties en AI-tools heeft ontdekt, geïnventariseerd en gerangschikt, biedt Reco continue beveiliging voor de volledige SaaS-levenscyclus. Reco levert:

- Houdingsmanagement en compliance: Reco identificeert verkeerde configuraties die uw gegevens in gevaar kunnen brengen, zoals gebruikers met te veel machtigingen, openbaar toegankelijke bestanden, verouderde accounts en zwakke authenticatiemechanismen. De functie ‘Hoe op te lossen’ geeft instructies over hoe u risico’s kunt opruimen. Het controleert voortdurend op configuratiewijzigingen die kunnen leiden tot gegevensblootstelling via SaaS Security Posture Management (SSPM).

- Identiteiten en toegangsbeheer: Reco verenigt identiteiten in al uw SaaS-applicaties, waardoor gecentraliseerd beheer van machtigingen en rollen mogelijk wordt. Door de toestemmingsniveaus en het gedrag van gebruikers binnen uw SaaS-ecosysteem te analyseren, biedt Reco inzicht in kritieke blootstellingslacunes die tot een inbreuk kunnen leiden.

- Bedreigingsdetectie en -reactie: Reco levert realtime waarschuwingen voor ongebruikelijke activiteiten die kunnen wijzen op kwaadwillige bedoelingen, zoals onmogelijk reizen, ongebruikelijke downloads, verdachte wijzigingen in machtigingen of herhaalde mislukte inlogpogingen. Het kan worden geïntegreerd met uw SIEM of SOAR, zodat organisaties SaaS-risico’s efficiënt kunnen verhelpen binnen bestaande workflows.

Voor meer informatie over Reco kunt u hier de vooraf opgenomen demo bekijken. Of bezoek reco.ai om een live demo te plannen.