Cybersecurity-onderzoekers hebben details onthuld van een nieuwe campagne waarbij bestanden van de Blender Foundation zijn gebruikt om een informatiedief te leveren dat bekend staat als StealC V2.

“Deze lopende operatie, die minstens zes maanden actief is, omvat het implanteren van kwaadaardige .blend-bestanden op platforms zoals CGTrader”, zei Morphisec-onderzoeker Shmuel Uzan in een rapport gedeeld met The Hacker News.

“Gebruikers downloaden onbewust deze 3D-modelbestanden, die zijn ontworpen om ingebedde Python-scripts uit te voeren bij het openen in Blender – een gratis, open-source suite voor het maken van 3D.”

Het cyberbeveiligingsbedrijf zei dat de activiteit overeenkomsten vertoont met een eerdere campagne die verband hield met Russischsprekende dreigingsactoren waarbij de Electronic Frontier Foundation (EFF) werd nagebootst om de online gaminggemeenschap te targeten en hen te infecteren met StealC en Pyramid C2.

Deze beoordeling is gebaseerd op tactische overeenkomsten in beide campagnes, waaronder het gebruik van lokdocumenten, ontwijkingstechnieken en de uitvoering van malware op de achtergrond.

De nieuwste reeks aanvallen maakt misbruik van de mogelijkheid om Python-scripts in .blend-bestanden in te sluiten, zoals karakter-rigs die automatisch worden uitgevoerd wanneer ze worden geopend in scenario’s waarin de Auto Run-optie is ingeschakeld. Dit gedrag kan gevaarlijk zijn omdat het de deur opent voor de uitvoering van willekeurige Python-scripts.

Het veiligheidsrisico is door Blender erkend in zijn eigen documentatie, waarin staat: “De mogelijkheid om Python-scripts op te nemen in blend-bestanden is waardevol voor geavanceerde taken zoals rigging en automatisering. Het vormt echter een veiligheidsrisico omdat Python niet beperkt wat een script kan doen.”

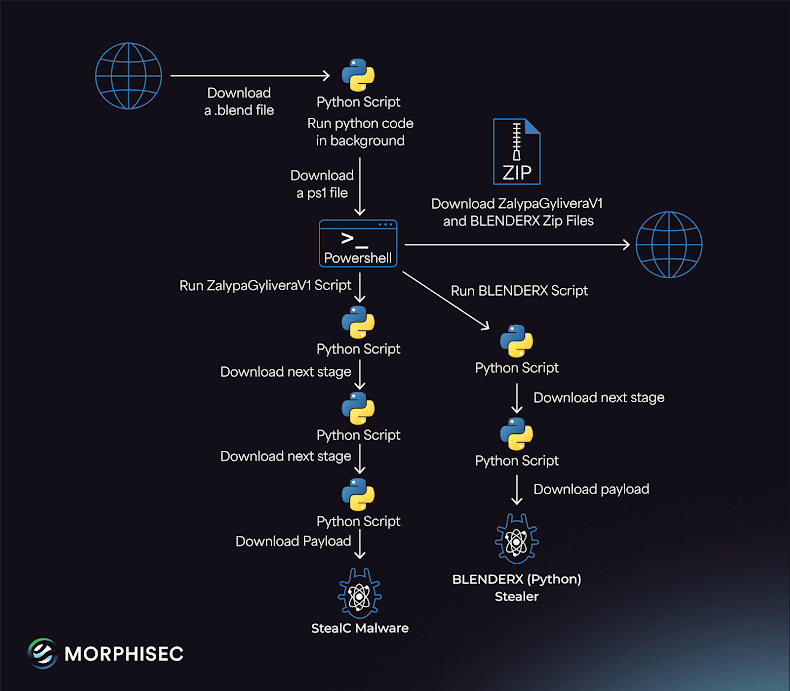

De aanvalsketens bestaan hoofdzakelijk uit het uploaden van kwaadaardige .blend-bestanden naar gratis 3D-activasites zoals CGTrader die een kwaadaardig “Rig_Ui.py”-script bevatten, dat wordt uitgevoerd zodra ze worden geopend met de Auto Run-functie van Blender ingeschakeld. Dit haalt op zijn beurt een PowerShell-script op om twee ZIP-archieven te downloaden.

Terwijl een van de ZIP-bestanden een payload voor StealC V2 bevat, zet het tweede archief een secundaire, op Python gebaseerde stealer in op de getroffen host. De bijgewerkte versie van StealC, voor het eerst aangekondigd eind april 2025, ondersteunt een breed scala aan functies voor het verzamelen van informatie, waardoor gegevens kunnen worden geëxtraheerd uit 23 browsers, 100 webplug-ins en extensies, 15 cryptocurrency-portemonnee-apps, berichtendiensten, VPN’s en e-mailclients.

“Houd Auto Run uitgeschakeld, tenzij de bestandsbron vertrouwd wordt”, zei Morphisec. “Aanvallers maken misbruik van Blender, dat doorgaans op fysieke machines met GPU’s draait, waarbij ze sandboxen en virtuele omgevingen omzeilen.”