Onbekende dreigingsactoren misbruiken Mileight Industrial Cellular Routers om SMS -berichten te verzenden als onderdeel van een Smishing -campagne die zich sinds minstens februari 2022 richt op gebruikers in Europese landen.

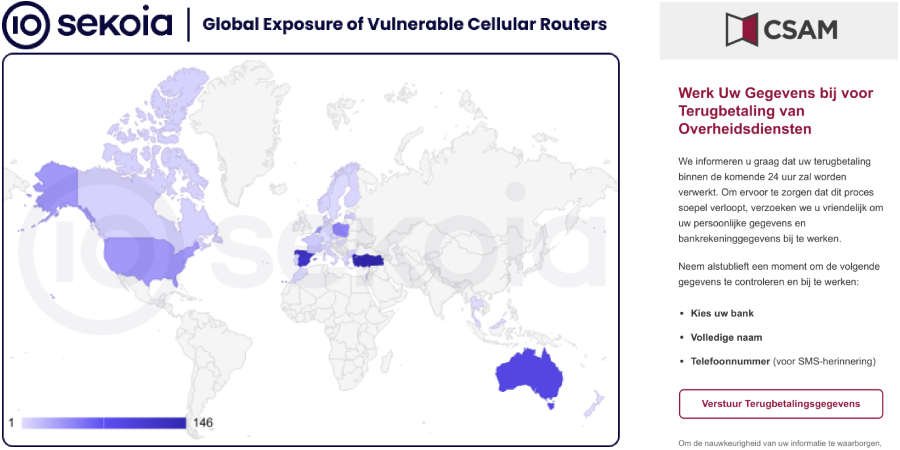

Het Franse cybersecuritybedrijf Sekoia zei dat de aanvallers de API van de Cellular Router exploiteren om kwaadaardige SMS -berichten te verzenden die phishing -URL’s bevatten, waarbij de campagnes voornamelijk gericht zijn op Zweden, Italië en België met behulp van typosquat -URL’s die overheidsplatforms zoals CSAM en Ebox, evenals bankieren, post- en telecomproviders.

Van de 18.000 routers van dit type toegankelijk op het openbare internet, worden niet minder dan 572 beoordeeld als potentieel kwetsbaar vanwege hun blootstelling van de Inbox/Outbox API’s. Ongeveer de helft van de geïdentificeerde kwetsbare routers bevindt zich in Europa.

“Bovendien maakt de API het ophalen van zowel inkomende als uitgaande sms -berichten, wat aangeeft dat de kwetsbaarheid actief is uitgebuit om kwaadaardige SMS -campagnes te verspreiden sinds minstens februari 2022,” zei het bedrijf. “Er is geen bewijs van enige poging om backdoors te installeren of andere kwetsbaarheden op het apparaat te exploiteren. Dit suggereert een gerichte aanpak, specifiek uitgelijnd met de Smishing -bewerkingen van de aanvaller.”

Er wordt aangenomen dat de aanvallers een inmiddels afgestudeerde informatie-openbaarmaking-fout exploiteren die van invloed is op Mileight-routers (CVE-2023-43261, CVSS-score: 7.5), die werd bekendgemaakt door beveiligingsonderzoeker Bipin Jitiya precies twee jaar geleden. Weken later onthulde Vulncheck dat de kwetsbaarheid mogelijk in het wild in het wild is bewapend, kort na openbaarmaking.

Verder onderzoek heeft aangetoond dat sommige industriële routers sms-gerelateerde functies blootleggen, waaronder het verzenden van berichten of het bekijken van SMS-geschiedenis, zonder enige vorm van authenticatie te vereisen.

De aanvallen omvatten waarschijnlijk een initiële validatiefase waarbij de dreigingsacteurs proberen te verifiëren of een bepaalde router SMS -berichten kan verzenden door zich te richten op een telefoonnummer onder hun controle. Sekoia merkte verder op dat de API ook publiekelijk toegankelijk zou kunnen zijn vanwege verkeerde configuraties, aangezien er een paar routers zijn gevonden die meer recente firmwareversies hebben die niet vatbaar zijn voor CVE-2023-43261.

De phishing -URL’s die met deze methode zijn gedistribueerd, omvatten JavaScript dat controleert of de pagina wordt toegankelijk via een mobiel apparaat voordat de kwaadaardige inhoud wordt geserveerd, die op zijn beurt aanspoort om gebruikers bij te werken om hun bankinformatie bij te werken voor vermeende vergoeding.

Wat meer is, een van de domeinen die in de campagnes worden gebruikt tussen januari en april 2025-JNSI (.) XYZ-bevat JavaScript-code om met de rechtermuisknop te klikken op acties en browser debugging-tools in een poging om analyse-inspanningen te belemmeren. Sommige pagina’s zijn ook gevonden om bezoekersverbindingen in te loggen met een telegrambot genaamd Groozabot, die wordt beheerd door een acteur genaamd “Gro_oza”, die zowel Arabisch als Frans lijkt te spreken.

“De SMISH -campagnes lijken te zijn uitgevoerd door de exploitatie van kwetsbare cellulaire routers – een relatief niet -geavanceerde, maar effectieve, leveringsvector,” zei Sekoia. “Deze apparaten zijn met name aantrekkelijk voor dreigingsactoren, omdat ze gedecentraliseerde SMS -distributie in meerdere landen mogelijk maken, waardoor zowel detectie- als verwijderingsinspanningen worden gecompliceerd.”