Een nieuwe golf van GaBruteforcer aanvallen heeft zich gericht op databases met cryptocurrency- en blockchain-projecten om deze te coöpteren in een botnet dat in staat is om op brute wijze gebruikerswachtwoorden te forceren voor diensten zoals FTP, MySQL, PostgreSQL en phpMyAdmin op Linux-servers.

“De huidige golf van campagnes wordt aangedreven door twee factoren: het massale hergebruik van door AI gegenereerde voorbeelden van serverimplementaties die veelvoorkomende gebruikersnamen en zwakke standaardwaarden propageren, en het voortbestaan van oudere webstacks zoals XAMPP die FTP- en beheerdersinterfaces met minimale verharding blootleggen”, aldus Check Point Research in een analyse die vorige week werd gepubliceerd.

GoBruteforcer, ook wel GoBrut genoemd, werd voor het eerst gedocumenteerd door Palo Alto Networks Unit 42 in maart 2023, en documenteerde zijn vermogen om zich te richten op Unix-achtige platforms met x86-, x64- en ARM-architecturen om een Internet Relay Chat (IRC)-bot en een webshell voor externe toegang in te zetten, samen met het ophalen van een brute-force-module om te scannen op kwetsbare systemen en het bereik van het botnet uit te breiden.

Uit een volgend rapport van het Black Lotus Labs-team van Lumen Technologies in september 2025 bleek dat een deel van de geïnfecteerde bots onder controle van een andere malwarefamilie, bekend als SystemBC, ook deel uitmaakte van het GoBruteforcer-botnet.

Check Point zei dat het medio 2025 een meer geavanceerde versie van de Golang-malware heeft geïdentificeerd, verpakt in een zwaar versluierde IRC-bot die is herschreven in de platformonafhankelijke programmeertaal, verbeterde persistentiemechanismen, procesmaskeringstechnieken en dynamische referentielijsten.

De lijst met inloggegevens bevat een combinatie van algemene gebruikersnamen en wachtwoorden (bijvoorbeeld mijngebruiker:Abcd@123 of appeaser:admin123456) die externe aanmeldingen kunnen accepteren. De keuze voor deze namen is geen toeval, aangezien ze zijn gebruikt in database-tutorials en leveranciersdocumentatie, die allemaal zijn gebruikt om grote taalmodellen (LLM’s) te trainen, waardoor ze codefragmenten met dezelfde standaardgebruikersnamen produceerden.

Sommige van de andere gebruikersnamen in de lijst zijn gericht op cryptocurrency (bijvoorbeeld cryptouser, appcrypto, crypto_app en crypto) of richten zich op phpMyAdmin-panelen (bijvoorbeeld root, wordpress en wpuser).

“De aanvallers hergebruiken voor elke campagne een kleine, stabiele wachtwoordpool, vernieuwen de takenlijsten uit die pool en wisselen gebruikersnamen en niche-toevoegingen meerdere keren per week af om verschillende doelen te bereiken”, aldus Check Point. “In tegenstelling tot de andere services gebruikt FTP brute-force een kleine, hardgecodeerde set inloggegevens ingebed in het bruteforcer-binaire bestand. Die ingebouwde set verwijst naar webhostingstacks en standaardserviceaccounts.”

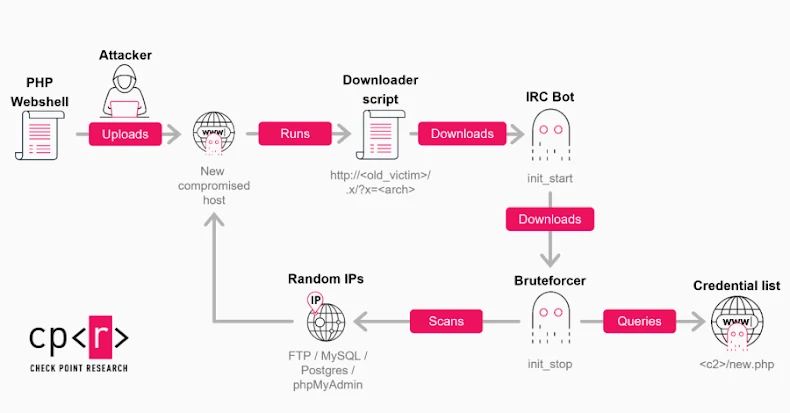

In de door Check Point waargenomen activiteit wordt een aan het internet blootgestelde FTP-service op servers waarop XAMPP draait, gebruikt als een initiële toegangsvector om een PHP-webshell te uploaden, die vervolgens wordt gebruikt om een bijgewerkte versie van de IRC-bot te downloaden en uit te voeren met behulp van een shell-script gebaseerd op de systeemarchitectuur. Zodra een host met succes is geïnfecteerd, kan deze voor drie verschillende doeleinden worden gebruikt:

- Voer de brute-force-component uit om te proberen wachtwoordaanmeldingen te doen voor FTP, MySQL, Postgres en phpMyAdmin via internet

- Host en serveer payloads naar andere gecompromitteerde systemen, of

- Host besturingseindpunten in IRC-stijl of fungeer als back-up command-and-control (C2) voor veerkracht

Verdere analyse van de campagne heeft uitgewezen dat een van de gecompromitteerde hosts is gebruikt om een module op te zetten die een lijst met TRON blockchain-adressen doorloopt en saldi opvraagt met behulp van de tronscanapi(.)com-service om accounts met niet-nul saldo te identificeren. Dit duidt op een gezamenlijke inspanning om blockchain-projecten te targeten.

“GoBruteforcer is een voorbeeld van een breder en hardnekkig probleem: de combinatie van blootgestelde infrastructuur, zwakke inloggegevens en steeds meer geautomatiseerde tools”, aldus Check Point. “Hoewel het botnet zelf technisch eenvoudig is, profiteren de exploitanten ervan van het grote aantal verkeerd geconfigureerde diensten die online blijven.”

De onthulling komt op het moment dat GreyNoise onthulde dat bedreigingsactoren systematisch het internet scannen op verkeerd geconfigureerde proxyservers die toegang zouden kunnen bieden tot commerciële LLM-diensten.

Van de twee campagnes heeft er één gebruik gemaakt van server-side request forgery (SSRF)-kwetsbaarheden om zich te richten op Ollama’s model pull-functionaliteit en Twilio SMS-webhook-integraties tussen oktober 2025 en januari 2026. Op basis van het gebruik van de OAST-infrastructuur van ProjectDiscovery wordt gesteld dat de activiteit waarschijnlijk afkomstig is van beveiligingsonderzoekers of bugpremiejagers.

De tweede reeks activiteiten, die op 28 december 2025 begint, wordt beschouwd als een grootschalige opsomming om blootgestelde of verkeerd geconfigureerde LLM-eindpunten te identificeren die verband houden met Alibaba, Anthropic, DeepSeek, Google, Meta, Mistral, OpenAI en xAI. De scan was afkomstig van IP-adressen 45.88.186(.)70 en 204.76.203(.)125.

“Vanaf 28 december 2025 lanceerden twee IP’s een methodisch onderzoek naar meer dan 73 LLM-modeleindpunten”, aldus het bedrijf voor bedreigingsinformatie. “In elf dagen tijd genereerden ze 80.469 sessies – een systematische verkenningsjacht op verkeerd geconfigureerde proxyservers die de toegang tot commerciële API’s zouden kunnen lekken.”