Opsporingsdiensten hebben bekendgemaakt dat ze een internationaal crimineel netwerk hebben opgerold dat een phishingplatform gebruikte om gestolen of verloren mobiele telefoons te ontgrendelen.

Het phishing-as-a-service (PhaaS)-platform, genaamd iServer, heeft naar schatting wereldwijd meer dan 483.000 slachtoffers gemaakt, met Chili (77.000), Colombia (70.000), Ecuador (42.000), Peru (41.500), Spanje (30.000) en Argentinië (29.000) aan kop.

“De slachtoffers zijn voornamelijk Spaanstalige onderdanen uit Europese, Noord-Amerikaanse en Zuid-Amerikaanse landen”, aldus Europol in een persbericht.

Aan de actie, Operatie Kaerb genaamd, namen rechtshandhavings- en gerechtelijke instanties uit Spanje, Argentinië, Chili, Colombia, Ecuador en Peru deel.

Naar aanleiding van de gezamenlijke oefening die plaatsvond tussen 10 en 17 september, is een Argentijnse staatsburger gearresteerd die sinds 2018 verantwoordelijk is voor de ontwikkeling en exploitatie van de PhaaS-dienst.

In totaal leidde de operatie tot 17 arrestaties, 28 huiszoekingen en de inbeslagname van 921 items, waaronder mobiele telefoons, elektronische apparaten, voertuigen en wapens. Er wordt aangenomen dat er tot nu toe 1,2 miljoen mobiele telefoons zijn ontgrendeld.

“iServer was in principe een geautomatiseerd phishingplatform, maar de specifieke focus op het verzamelen van inloggegevens om gestolen telefoons te ontgrendelen, onderscheidde het van de typische phishing-as-a-service-aanbiedingen”, aldus Group-IB.

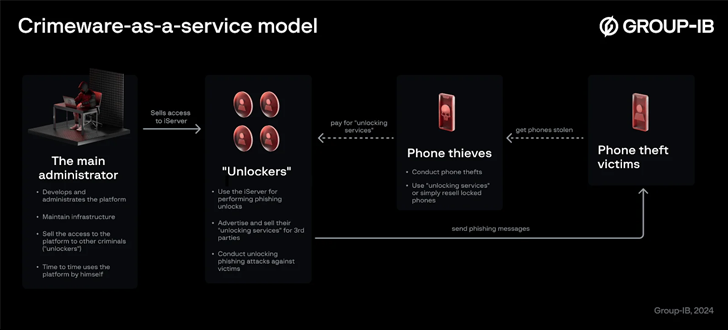

iServer bood volgens het bedrijf uit Singapore een webinterface waarmee laaggeschoolde criminelen, ook wel ‘unlockers’ genoemd, wachtwoorden van apparaten en gebruikersgegevens van mobiele cloudplatforms konden stelen. Zo konden ze de verloren-modus omzeilen en de apparaten ontgrendelen.

De beheerder van het criminele netwerk adverteerde met de toegang tot deze ontgrendelaars, die op hun beurt iServer gebruikten om niet alleen phishing-ontgrendelingen uit te voeren, maar ook om hun producten te verkopen aan andere derden, zoals telefoondieven.

De unlockers zijn ook verantwoordelijk voor het sturen van valse berichten naar slachtoffers van telefoondiefstal die erop gericht zijn gegevens te verzamelen om toegang te krijgen tot die apparaten. Dit wordt bereikt door sms-berichten te sturen die de ontvangers aansporen hun verloren telefoon te lokaliseren door op een link te klikken.

Hierdoor wordt een omleidingsketen in gang gezet die het slachtoffer uiteindelijk naar een landingspagina leidt. Daar wordt hij of zij gevraagd om zijn of haar inloggegevens, de toegangscode van het apparaat en de codes voor tweefactorauthenticatie (2FA) in te voeren. Deze worden vervolgens misbruikt om onrechtmatig toegang te krijgen tot het apparaat, de verloren-modus uit te schakelen en het apparaat los te koppelen van het account van de eigenaar.

“iServer automatiseert het maken en leveren van phishingpagina’s die populaire mobiele platformen in de cloud imiteren. iServer beschikt over diverse unieke implementaties die de effectiviteit als hulpmiddel bij cybercriminaliteit vergroten”, aldus Group-IB.

Ghost Platform gaat ten onder in wereldwijde actie

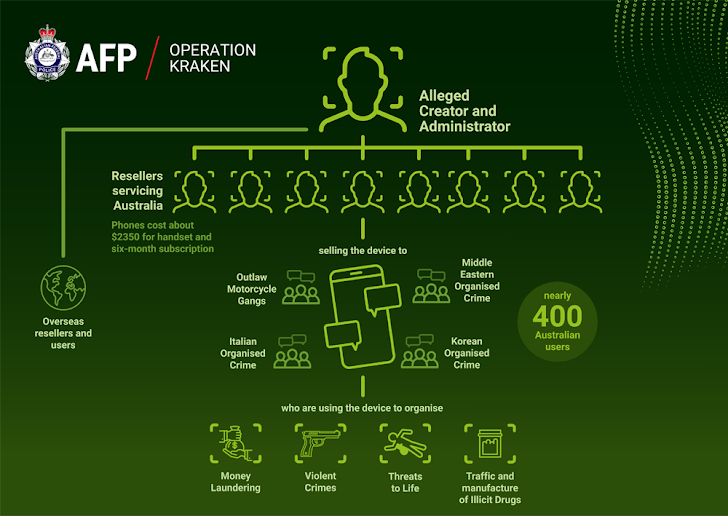

De ontwikkeling komt nadat Europol en de Australische federale politie (AFP) de ontmanteling onthulden van een gecodeerd communicatienetwerk genaamd Ghost (“www.ghostchat(.)net”) dat ernstige en georganiseerde misdaad over de hele wereld faciliteerde.

Het platform, dat werd meegeleverd in een aangepaste Android-smartphone voor ongeveer $ 1.590 voor een abonnement van zes maanden, werd gebruikt om een breed scala aan illegale activiteiten uit te voeren, zoals mensenhandel, witwassen van geld en zelfs extreem geweld. Het is slechts de nieuwste toevoeging aan een lijst met vergelijkbare diensten zoals Phantom Secure, EncroChat, Sky ECC en Exclu die om vergelijkbare redenen zijn gesloten.

“De oplossing gebruikte drie encryptiestandaarden en bood de optie om een bericht te sturen gevolgd door een specifieke code die zou resulteren in de zelfvernietiging van alle berichten op de doeltelefoon,” zei Europol. “Hierdoor konden criminele netwerken veilig communiceren, detectie ontwijken, forensische maatregelen tegengaan en hun illegale operaties over de grenzen heen coördineren.”

Er wordt gedacht dat duizenden mensen gebruik maakten van het platform. Vóór de storing werden er dagelijks zo’n 1.000 berichten via de dienst uitgewisseld.

Tijdens het onderzoek, dat in maart 2022 van start ging, zijn 51 verdachten gearresteerd: 38 in Australië, 11 in Ierland, één in Canada en één in Italië, die tot de Italiaanse maffiagroep Sacra Corona Unita behoorden.

Bovenaan de lijst staat een 32-jarige man uit Sydney, New South Wales, die ervan wordt beschuldigd Ghost te hebben opgericht en beheerd als onderdeel van Operatie Kraken. Ook worden verschillende anderen ervan beschuldigd het platform te hebben gebruikt voor de handel in cocaïne en cannabis, de distributie van drugs en het bedenken van een vals terroristisch complot.

Er wordt aangenomen dat de beheerder, Jay Je Yoon Jung, de criminele onderneming negen jaar geleden is begonnen, wat hem miljoenen dollars aan onrechtmatige winsten opleverde. Hij werd gearresteerd in zijn huis in Narwee. De operatie heeft ook geresulteerd in de ontmanteling van een drugslab in Australië, evenals de inbeslagname van wapens, drugs en € 1 miljoen aan contanten.

Volgens AFP is de infrastructuur van het platform geïnfiltreerd om een aanval op de softwarevoorzieningsketen uit te voeren. Dit gebeurde door het software-updateproces aan te passen en zo toegang te krijgen tot de content die was opgeslagen op 376 actieve toestellen in Australië.

“Het landschap van versleutelde communicatie is steeds meer gefragmenteerd geraakt als gevolg van recente rechtshandhavingsacties gericht op platforms die worden gebruikt door criminele netwerken”, aldus Europol.

“Criminele actoren wenden zich als reactie hierop nu tot een verscheidenheid aan minder gevestigde of op maat gemaakte communicatietools die verschillende niveaus van veiligheid en anonimiteit bieden. Door dit te doen, zoeken ze naar nieuwe technische oplossingen en gebruiken ze ook populaire communicatietoepassingen om hun methoden te diversifiëren.”

De rechtshandhavingsinstantie benadrukte niet alleen de noodzaak van toegang tot communicatie tussen verdachten om ernstige misdaden aan te pakken, maar riep ook particuliere bedrijven op om ervoor te zorgen dat hun platforms geen veilige havens worden voor kwaadwillenden. Ook moesten ze manieren bieden voor rechtmatige toegang tot gegevens ‘onder toezicht van de rechter en met volledige eerbiediging van de fundamentele rechten’.

Duitsland haalt 47 cryptocurrencybeurzen neer

De acties vallen ook samen met de inbeslagname door Duitsland van 47 cryptocurrency exchange services die in het land gehost worden en die illegale witwasactiviteiten voor cybercriminelen mogelijk maken, waaronder ransomware groepen, darknet dealers en botnet operators. De operatie heeft de codenaam Final Exchange.

De diensten zijn ervan beschuldigd Know Your Customer (KYC) of anti-witwasprogramma’s niet te implementeren en opzettelijk de bron van crimineel verkregen fondsen te verhullen, waardoor cybercriminaliteit kon floreren. Er werden geen arrestaties openbaar gemaakt.

“De Exchange-diensten maakten ruiltransacties mogelijk zonder een registratieproces te doorlopen en zonder identiteitsbewijs te controleren”, aldus het Federale Criminele Politiebureau (ook bekend als Bundeskriminalamt). “Het aanbod was gericht op het snel, eenvoudig en anoniem omwisselen van cryptovaluta in andere crypto- of digitale valuta om hun oorsprong te verbergen.”

Amerikaans ministerie van Justitie klaagt twee personen aan voor cryptovalutafraude van 230 miljoen dollar

Als afsluiting van de inspanningen van de wetshandhaving om cybercriminaliteit te bestrijden, meldde het Amerikaanse ministerie van Justitie (DoJ) dat twee verdachten zijn gearresteerd en aangeklaagd voor samenzwering om meer dan $ 230 miljoen aan cryptocurrency te stelen en wit te wassen van een anoniem slachtoffer in Washington DC

Malone Lam, 20, en Jeandiel Serrano, 21, en andere medeplichtigen zouden zich sinds ten minste augustus 2024 bezighouden met het stelen van cryptovaluta. Ze zouden toegang hebben gekregen tot de accounts van hun slachtoffers, die vervolgens zijn witgewassen via verschillende exchanges en mixdiensten.

De onrechtmatig verkregen opbrengsten werden vervolgens gebruikt om een extravagante levensstijl te financieren, zoals internationale reizen, nachtclubs, luxe auto’s, horloges, sieraden, designertassen en huurwoningen in Los Angeles en Miami.

“Ze hebben de opbrengsten witgewassen, onder meer door het geld via verschillende mixers en beurzen te verplaatsen met behulp van ‘peel chains’, pass-through wallets en virtuele privénetwerken (VPN’s) om hun ware identiteit te verbergen”, aldus het Amerikaanse ministerie van Justitie.