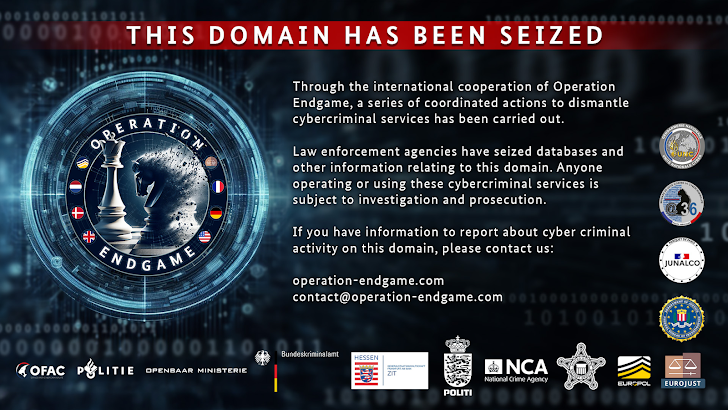

Europol zei donderdag dat het de infrastructuur heeft afgesloten die verband houdt met verschillende malware-loader-operaties zoals IcedID, SystemBC, PikaBot, SmokeLoader, Bumblebee en TrickBot als onderdeel van een gecoördineerde wetshandhavingsinspanning met de codenaam Operatie Eindspel.

“De acties waren gericht op het ontwrichten van de criminele dienstverlening door het arresteren van waardevolle doelwitten, het neerhalen van de criminele infrastructuur en het bevriezen van illegale opbrengsten”, aldus Europol in een verklaring. “De malware (…) faciliteerde aanvallen met ransomware en andere kwaadaardige software.”

De actie, die plaatsvond tussen 27 en 29 mei, heeft geresulteerd in de ontmanteling van meer dan 100 servers wereldwijd en de arrestatie van vier mensen, één in Armenië en drie in Oekraïne, na huiszoekingen op 16 locaties in Armenië, Nederland en Portugal. en Oekraïne.

De servers bevonden zich volgens Europol in Bulgarije, Canada, Duitsland, Litouwen, Nederland, Roemenië, Zwitserland, Oekraïne, het Verenigd Koninkrijk en de Verenigde Staten. Meer dan 2.000 domeinen zijn door de politie in beslag genomen.

Een van de hoofdverdachten zou minstens 69 miljoen euro hebben verdiend door criminele infrastructuursites te verhuren om ransomware in te zetten.

“Via zogenaamde ‘sinkholing’-technieken of het gebruik van tools om toegang te krijgen tot de systemen van operators achter de malware zijn onderzoekers erin geslaagd de botnets te blokkeren en neer te halen”, aldus Eurojust.

Daarnaast streven de Duitse autoriteiten naar de arrestatie van zeven mensen die banden hebben met een criminele organisatie die tot doel had de TrickBot-malware te verspreiden. Een achtste persoon wordt ervan verdacht een van de leiders te zijn van de groep achter SmokeLoader.

Loaders, ook wel droppers genoemd, zijn kwaadaardige software die is ontworpen om initiële toegang te verkrijgen en extra payloads te leveren op aangetaste systemen, inclusief ransomwarevarianten. Ze worden doorgaans verspreid via phishing-campagnes, gecompromitteerde sites of gebundeld met populaire software.

“Droppers zijn ontworpen om detectie door beveiligingssoftware te voorkomen”, aldus Europol. “Ze kunnen methoden gebruiken zoals het versluieren van hun code, het uitvoeren in het geheugen zonder op schijf op te slaan, of het nabootsen van legitieme softwareprocessen.”

“Na het inzetten van de aanvullende malware kan de dropper inactief blijven of zichzelf verwijderen om detectie te omzeilen, waardoor de lading de beoogde kwaadaardige activiteiten kan uitvoeren.”

Het bureau omschreef de verwijderingen als de grootste operatie tegen botnets ooit, waarbij autoriteiten uit Armenië, Bulgarije, Denemarken, Frankrijk, Duitsland, Litouwen, Nederland, Portugal, Roemenië, Zwitserland, Oekraïne, het Verenigd Koninkrijk en de Verenigde Staten betrokken waren.