Er is een reeks van drie beveiligingskwetsbaarheden onthuld in mcp-server-git, de officiële Git Model Context Protocol (MCP)-server die wordt onderhouden door Anthropic, die kan worden misbruikt om willekeurige bestanden te lezen of te verwijderen en onder bepaalde omstandigheden code uit te voeren.

“Deze fouten kunnen worden uitgebuit door snelle injectie, wat betekent dat een aanvaller die invloed kan hebben op wat een AI-assistent leest (een kwaadaardige README, een vergiftigde probleembeschrijving, een gecompromitteerde webpagina) deze kwetsbaarheden kan bewapenen zonder enige directe toegang tot het systeem van het slachtoffer”, zei Cyata-onderzoeker Yarden Porat in een rapport gedeeld met The Hacker News.

Mcp-server-git is een Python-pakket en een MCP-server die een set ingebouwde tools biedt om Git-repository’s programmatisch te lezen, doorzoeken en manipuleren via grote taalmodellen (LLM’s).

De beveiligingsproblemen, die zijn aangepakt in versies 2025.9.25 en 2025.12.18 na verantwoorde openbaarmaking in juni 2025, worden hieronder vermeld:

- CVE-2025-68143 (CVSS-score: 8.8 (v3) / 6.5 (v4)) – Een kwetsbaarheid bij het doorlopen van paden die ontstaat als gevolg van het feit dat de git_init-tool willekeurige bestandssysteempaden accepteert tijdens het maken van repository’s zonder validatie (opgelost in versie 2025.9.25)

- CVE-2025-68144 (CVSS-score: 8.1 (v3) / 6.4 (v4)) – Een kwetsbaarheid voor het injecteren van argumenten die ontstaat als resultaat van git_diff en git_checkout functies die door de gebruiker bestuurde argumenten rechtstreeks doorgeven aan git CLI-opdrachten zonder opschoning (opgelost in versie 2025.12.18)

- CVE-2025-68145 (CVSS-score: 7.1 (v3) / 6.3 (v4)) – Een kwetsbaarheid bij het doorlopen van paden die ontstaat als gevolg van een ontbrekende padvalidatie bij gebruik van de vlag –repository om bewerkingen te beperken tot een specifiek repositorypad (opgelost in versie 2025.12.18)

Succesvol misbruik van de bovenstaande kwetsbaarheden zou een aanvaller in staat kunnen stellen elke map op het systeem in een Git-repository te veranderen, elk bestand met een lege diff te overschrijven en toegang te krijgen tot elke repository op de server.

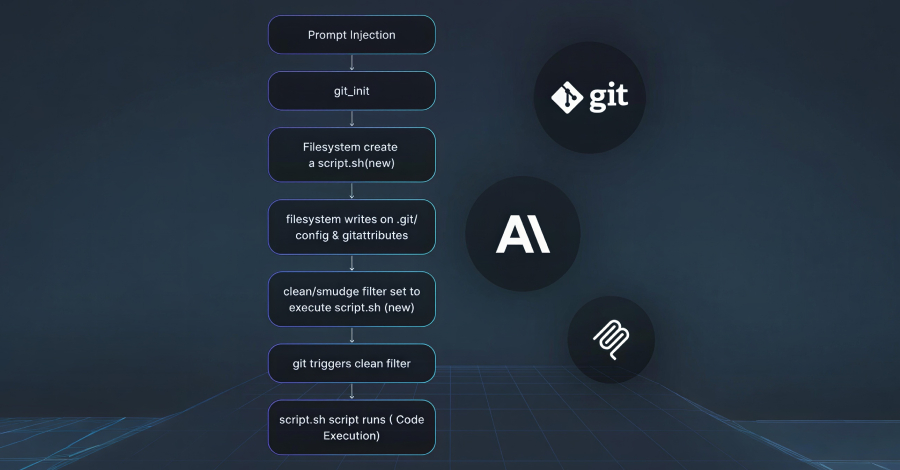

In een door Cyata gedocumenteerd aanvalsscenario zouden de drie kwetsbaarheden kunnen worden gekoppeld aan de Filesystem MCP-server om naar een “.git/config”-bestand te schrijven (meestal gelegen in de verborgen .git-directory) en uitvoering van externe code te bewerkstelligen door een aanroep naar git_init te activeren door middel van een promptinjectie.

- Gebruik git_init om een repository in een beschrijfbare map te maken

- Gebruik de MCP-server van het bestandssysteem om een kwaadaardig .git/config-bestand met een schoon filter te schrijven

- Schrijf een .gitattributes-bestand om het filter op bepaalde bestanden toe te passen

- Schrijf een shellscript met de payload

- Schrijf een bestand dat het filter activeert

- Roep git_add aan, dat het schone filter uitvoert en de payload uitvoert

Als reactie op de bevindingen is de tool git_init uit het pakket verwijderd en wordt extra validatie toegevoegd om pad-traversal-primitieven te voorkomen. Gebruikers van het Python-pakket wordt aanbevolen om te updaten naar de nieuwste versie voor optimale bescherming.

“Dit is de canonieke Git MCP-server, de server die ontwikkelaars naar verwachting zullen kopiëren”, zegt Shahar Tal, CEO en mede-oprichter van Agentic AI-beveiligingsbedrijf Cyata. “Als de beveiligingsgrenzen zelfs in de referentie-implementatie kapot gaan, is dat een signaal dat het hele MCP-ecosysteem dieper onderzoek nodig heeft. Dit zijn geen randgevallen of exotische configuraties, ze werken out-of-the-box.”