De dreigingsacteur die bekend staat als Confucius is toegeschreven aan een nieuwe phishing -campagne die zich op Pakistan heeft gericht met malwarefamilies zoals WoperStealer en Anondoor.

“In het afgelopen decennium heeft Confucius zich herhaaldelijk gericht op overheidsinstanties, militaire organisaties, defensiecontractanten en kritische industrieën-vooral in Pakistan-met behulp van speer-phishing en kwaadaardige documenten zoals initiële toegangsvectoren,” zei Fortinet Fortiguard Labs-onderzoeker Cara Lin.

Confucius is een langlopende hackgroep waarvan wordt aangenomen dat deze sinds 2013 actief is en actief is in Zuid-Azië. Recente campagnes die door de dreigingsacteur worden uitgevoerd, hebben een Python-gebaseerde achterdeur genaamd Anondoor in dienst, wat een evolutie van het traditraft van de groep en zijn technische behendigheid aangeeft.

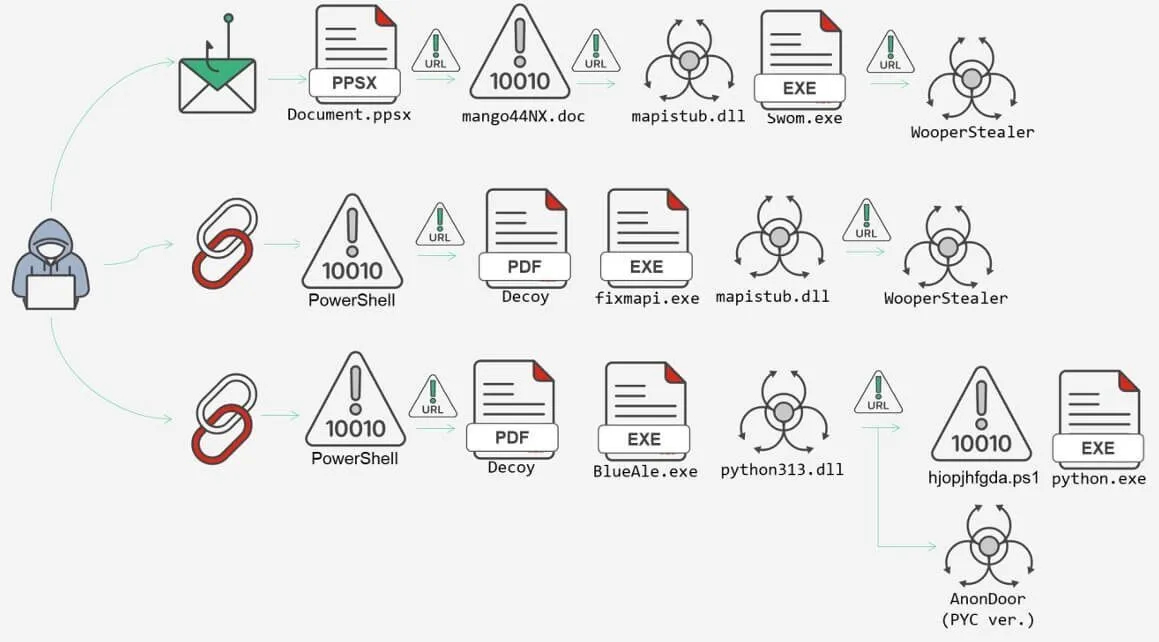

Een van de aanvalsketens gedocumenteerd door Fortinet-gerichte gebruikers in Pakistan ergens in december 2024, ontvangers voor het openen van een .ppsx-bestand, dat vervolgens de levering van WoperSertealer activeert met behulp van DLL-side-loadingtechnieken.

Een daaropvolgende aanvalsgolf waargenomen in maart 2025 is gebleken om Windows Shortcut (.LNK) -bestanden te gebruiken om de kwaadwillende WoperStealer DLL te ontketenen, opnieuw gelanceerd met behulp van DLL-side-loading, om gevoelige gegevens van gecompromitteerde hosts te stelen.

Another .LNK file spotted in August 2025 also leveraged similar tactics to sideload a rogue DLL, only this time the DLL paves the way for Anondoor, a Python implant that’s designed to exfiltrate device information to an external server and await further tasks to execute commands, take screenshots, enumerate files and directories, and dump passwords from Google Chrome.

Het is vermeldenswaard dat het gebruik van Anondoor door de dreiging -acteur in juli 2025 werd gedocumenteerd door het bekende 404 -team van Seebug.

“De groep heeft een sterke aanpassingsvermogen aangetoond, waarbij obfuscatietechnieken worden gelegd om de detectie te ontwijken en zijn toolset af te passen om aan te passen aan het versterken van de prioriteiten voor het verzamelen van intelligentie,” zei Fortinet. “De recente campagnes illustreren niet alleen de persistentie van Confucius, maar ook het vermogen om snel te draaien tussen technieken, infrastructuur en malwarefamilies om operationele effectiviteit te behouden.”

De openbaarmaking komt als K7 Security Labs gedetailleerd een infectievolgorde die is geassocieerd met de patchwork-groep die begint met een kwaadaardige macro die is ontworpen om een .lnk-bestand met PowerShell-code te downloaden die verantwoordelijk is voor het downloaden van extra payloads en het benutten van DLL Side-loading om de primaire malware te lanceren terwijl tegelijkertijd een decoy PDF-document wordt weergegeven.

De uiteindelijke lading van zijn kant legt contact op met de command-and-control (C2) -server van de dreigingsacteur, verzamelt systeeminformatie en haalt een gecodeerde instructie op die vervolgens wordt gedecodeerd voor uitvoering met behulp van CMD.EXE. Het is ook uitgerust om screenshots te maken, bestanden uit de machine te uploaden en bestanden te downloaden van een externe URL en ze lokaal op te slaan in een tijdelijke map.

“De malware wacht op een configureerbare periode en herstelt de gegevens tot 20 keer, waarbij fouten worden gevolgd om aanhoudende en heimelijke gegevensuitreiking te garanderen zonder de gebruiker- of beveiligingssystemen te waarschuwen,” zei het bedrijf.