Cloudflare heeft een beveiligingsprobleem aangepakt dat van invloed was op de validatielogica van de Automatic Certificate Management Environment (ACME), waardoor het mogelijk werd om beveiligingscontroles te omzeilen en toegang te krijgen tot origin-servers.

“De kwetsbaarheid was geworteld in de manier waarop ons edge-netwerk verzoeken verwerkte die bestemd waren voor het ACME HTTP-01-challengepad (/.well-known/acme-challenge/*)”, aldus Hrushikesh Deshpande, Andrew Mitchell en Leland Garofalo van het webinfrastructuurbedrijf.

Het webinfrastructuurbedrijf zei dat het geen bewijs heeft gevonden dat de kwetsbaarheid ooit in een kwaadaardige context is misbruikt.

ACME is een communicatieprotocol (RFC 8555) dat de automatische uitgifte, verlenging en intrekking van SSL/TLS-certificaten mogelijk maakt. Elk certificaat dat door een certificeringsinstantie (CA) aan een website wordt verstrekt, wordt gevalideerd met behulp van uitdagingen om domeineigendom te bewijzen.

Dit proces wordt doorgaans bereikt met behulp van een ACME-client zoals Certbot, die domeineigendom bewijst via een HTTP-01 (of DNS-01) uitdaging en de certificaatlevenscyclus beheert. De HTTP-01-uitdaging controleert op een validatietoken en een sleutelvingerafdruk die zich op de webserver bevindt op “https://

De server van de CA doet een HTTP GET-verzoek naar die exacte URL om het bestand op te halen. Zodra de verificatie slaagt, wordt het certificaat uitgegeven en markeert de CA het ACME-account (dwz de geregistreerde entiteit op zijn server) als geautoriseerd om dat specifieke domein te beheren.

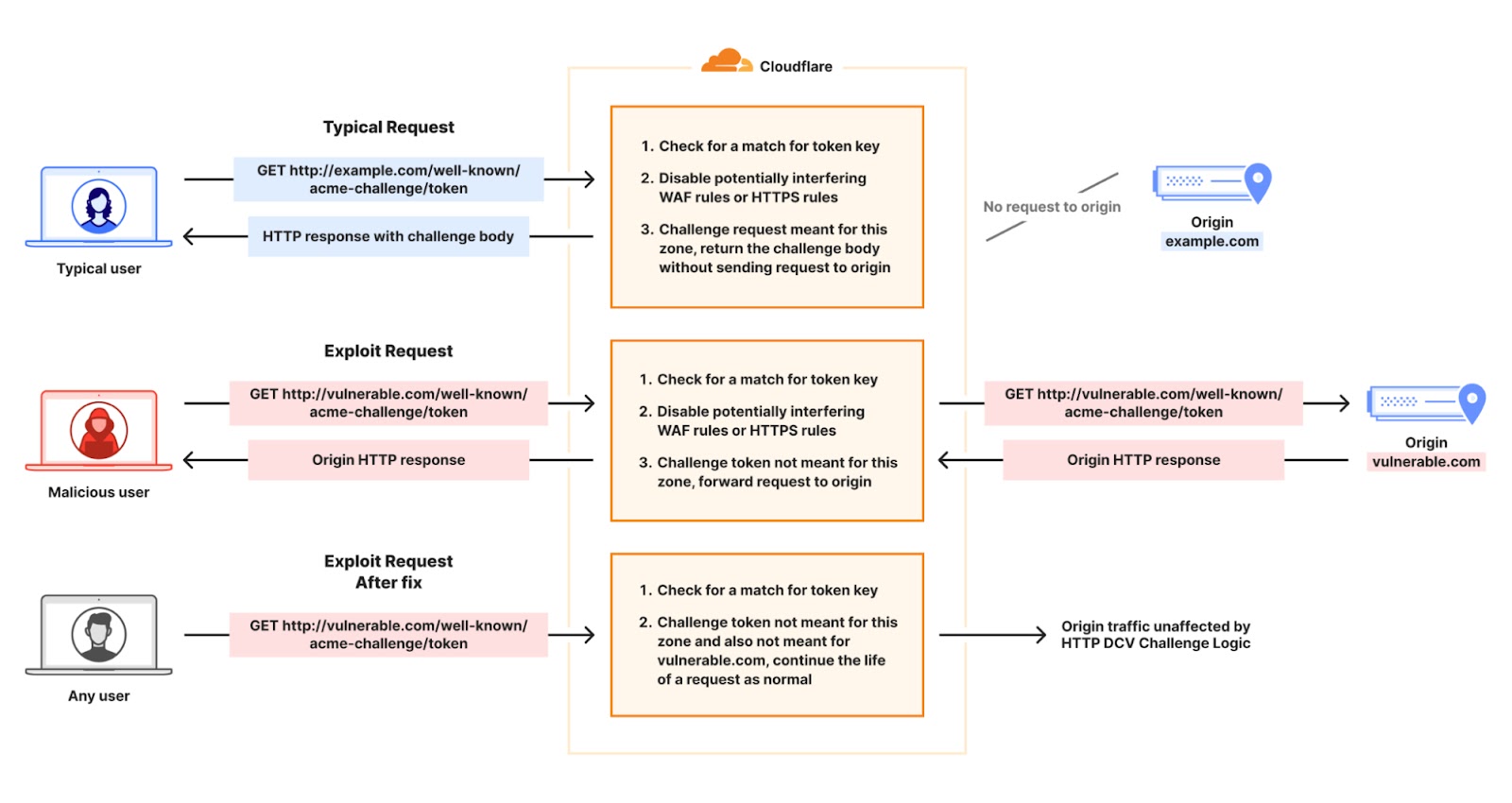

In het geval dat de uitdaging wordt gebruikt door een certificaatbestelling beheerd door Cloudflare, zal Cloudflare reageren op het bovengenoemde pad en het door de CA verstrekte token aan de beller verstrekken. Maar als het niet correleert met een door Cloudflare beheerde bestelling, wordt het verzoek doorgestuurd naar de oorsprong van de klant, die mogelijk een ander systeem gebruikt voor domeinvalidatie.

De kwetsbaarheid, ontdekt en gerapporteerd door FearsOff in oktober 2025, heeft te maken met een gebrekkige implementatie van het ACME-validatieproces dat ervoor zorgt dat bepaalde uitdagingsverzoeken aan de URL de webapplicatie-firewall (WAF)-regels uitschakelen en deze in staat stellen de oorspronkelijke server te bereiken wanneer deze idealiter geblokkeerd had moeten worden.

Met andere woorden, de logica kon niet verifiëren of het token in het verzoek daadwerkelijk overeenkwam met een actieve uitdaging voor die specifieke hostnaam, waardoor een aanvaller feitelijk willekeurige verzoeken naar het ACME-pad kon sturen en de WAF-beveiligingen volledig kon omzeilen, waardoor hij de oorspronkelijke server kon bereiken.

“Voorheen, toen Cloudflare een HTTP-01-uitdagingstoken serveerde, zou de logica die een ACME-uitdagingstoken bedient, de WAF-functies uitschakelen als het door de beller gevraagde pad overeenkwam met een token voor een actieve uitdaging in ons systeem, omdat Cloudflare direct de reactie zou bedienen”, legt het bedrijf uit.

“Dit wordt gedaan omdat deze functies het vermogen van de CA om de tokenwaarden te valideren kunnen verstoren en fouten zouden veroorzaken bij geautomatiseerde certificaatbestellingen en -verlengingen. In het scenario dat het gebruikte token echter aan een andere zone was gekoppeld en niet rechtstreeks door Cloudflare werd beheerd, zou het verzoek door kunnen gaan naar de oorsprong van de klant zonder verdere verwerking door WAF-regelsets.”

Kirill Firsov, oprichter en CEO van FearsOff, zei dat de kwetsbaarheid door een kwaadwillende gebruiker kan worden misbruikt om een deterministisch, langlevend token te verkrijgen en toegang te krijgen tot gevoelige bestanden op de oorspronkelijke server op alle Cloudflare-hosts, waardoor de deur wordt geopend voor verkenning.

Het beveiligingslek is op 27 oktober 2025 door Cloudflare verholpen met een codewijziging die de reactie dient en WAF-functies alleen uitschakelt wanneer het verzoek overeenkomt met een geldig ACME HTTP-01-uitdagingstoken voor die hostnaam.