Cisco heeft updates uitgebracht om een authenticatie-bypass-fout met de hoogste ernst in de Catalyst SD-WAN-controller op te lossen, waarvan wordt gezegd dat deze bij beperkte aanvallen is uitgebuit.

De kwetsbaarheid, bijgehouden als CVE-2026-20182heeft een CVSS-score van 10,0.

“Een kwetsbaarheid in de peering-authenticatie in Cisco Catalyst SD-WAN Controller, voorheen SD-WAN vSmart, en Cisco Catalyst SD-WAN Manager, voorheen SD-WAN vManage, zou een niet-geverifieerde, externe aanvaller in staat kunnen stellen de authenticatie te omzeilen en beheerdersrechten te verkrijgen op een getroffen systeem”, aldus Cisco.

De grote netwerkapparatuur zei dat de fout voortkomt uit een storing in het peering-authenticatiemechanisme, dat een aanvaller zou kunnen misbruiken door kunstmatige verzoeken naar het getroffen systeem te sturen.

Een succesvolle exploit zou de aanvaller in staat kunnen stellen in te loggen op de Cisco Catalyst SD-WAN-controller als een intern, niet-rootgebruikersaccount met hoge bevoegdheden, en deze vervolgens te bewapenen om toegang te krijgen tot NETCONF en de netwerkconfiguratie voor de SD-WAN-structuur te manipuleren.

Het beveiligingslek heeft gevolgen voor de volgende implementaties:

- Implementatie op locatie

- Cisco SD-WAN Cloud-Pro

- Cisco SD-WAN-cloud (Cisco beheerd)

- Cisco SD-WAN voor de overheid (FedRAMP)

Volgens Rapid7, die CVE-2026-20182 ontdekte, vindt de tekortkoming zijn weerklank in CVE-2026-20127 (CVSS-score: 10,0), een andere kritische authenticatie-bypass die van invloed is op hetzelfde onderdeel. Deze laatste zou ten minste sinds 2023 worden uitgebuit door een bedreigingsacteur genaamd UAT-8616.

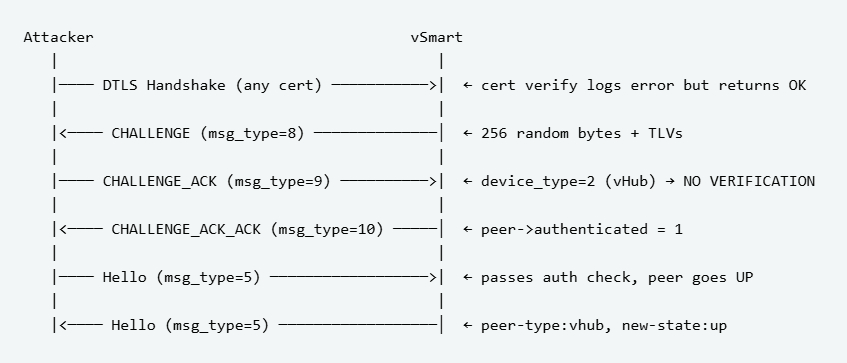

“Deze nieuwe kwetsbaarheid voor het omzeilen van authenticatie heeft invloed op de ‘vdaemon’-service via DTLS (UDP-poort 12346), dezelfde service die kwetsbaar was voor CVE-2026-20127”, aldus Rapid7-onderzoekers Jonah Burgess en Stephen Fewer. “De nieuwe kwetsbaarheid is geen patch-bypass van CVE-2026-20127. Het is een ander probleem dat zich in een vergelijkbaar deel van de ‘vdaemon’-netwerkstack bevindt.”

Dat gezegd hebbende, is het eindresultaat hetzelfde: een niet-geauthenticeerde aanvaller op afstand kan CVE-2026-20182 misbruiken om een geauthenticeerde peer van het doelapparaat te worden en geprivilegieerde bewerkingen uit te voeren.

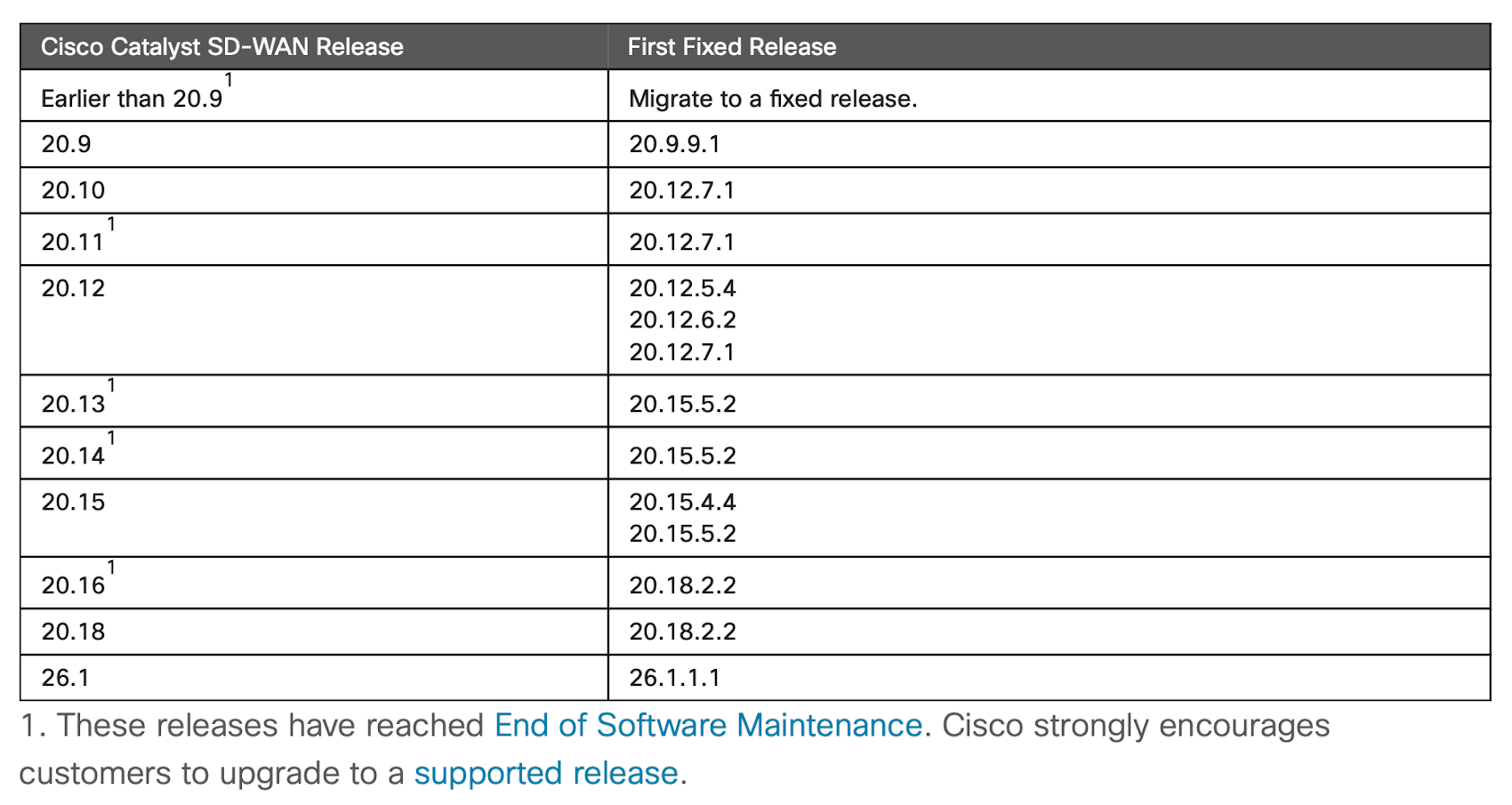

Cisco merkte in zijn advies op dat het zich in mei 2026 bewust werd van “beperkte exploitatie” van de fout, en drong er bij klanten op aan om de nieuwste updates zo snel mogelijk toe te passen.

Het bedrijf zei ook dat Catalyst SD-WAN Controller-systemen die toegankelijk zijn via internet en waarvan de poorten zichtbaar zijn, een groter risico lopen op compromissen. Het raadt klanten aan om het bestand “/var/log/auth.log” te controleren op vermeldingen gerelateerd aan Geaccepteerde publieke sleutel voor vmanage-admin van onbekende of ongeautoriseerde IP-adressen.

Een andere indicator is de aanwezigheid van verdachte peering-gebeurtenissen in de logboeken, waaronder ongeautoriseerde peer-verbindingen die op onverwachte momenten plaatsvinden en afkomstig zijn van niet-herkende IP-adressen, of waarbij apparaattypen betrokken zijn die inconsistent zijn met de architectuur van de omgeving.