Twee malwarefamilies die tegenslagen hebben geleden in de nasleep van een gecoördineerde wetshandhavingsoperatie genaamd Endgame, zijn weer opgedoken als onderdeel van nieuwe phishing-campagnes.

Bumblebee en Latrodectus, beide malware-laders, zijn ontworpen om persoonlijke gegevens te stelen, samen met het downloaden en uitvoeren van extra payloads op gecompromitteerde hosts.

Latrodectus, gevolgd onder de namen BlackWidow, IceNova, Lotus of Unidentified 111, wordt ook beschouwd als een opvolger van IcedID vanwege infrastructuuroverlappingen tussen de twee malwarefamilies. Het is gebruikt in campagnes die verband houden met twee initial access brokers (IAB’s), bekend als TA577 (ook bekend als Water Curupira) en TA578.

In mei 2024 zei een coalitie van Europese landen dat ze meer dan 100 servers hadden ontmanteld die verband hielden met verschillende malwaresoorten zoals IcedID (en, bij uitbreiding, Latrodectus), SystemBC, PikaBot, SmokeLoader, Bumblebee en TrickBot.

“Hoewel Latrodectus niet werd genoemd in de operatie, werd deze ook getroffen en ging de infrastructuur offline”, merkte Bitsight-beveiligingsonderzoeker João Batista in juni 2024 op.

Cyberbeveiligingsbedrijf Trustwave beschreef Latrodectus in een analyse die eerder deze maand werd gepubliceerd als een “onmiskenbare dreiging” die na Operatie Endgame een boost heeft gekregen.

“Hoewel Latrodectus aanvankelijk werd getroffen, herstelde het zich snel. Zijn geavanceerde capaciteiten vulden de leegte die zijn gehandicapte tegenhangers hadden achtergelaten, en vestigden zichzelf als een formidabele bedreiging”, aldus het cyberbeveiligingsbedrijf.

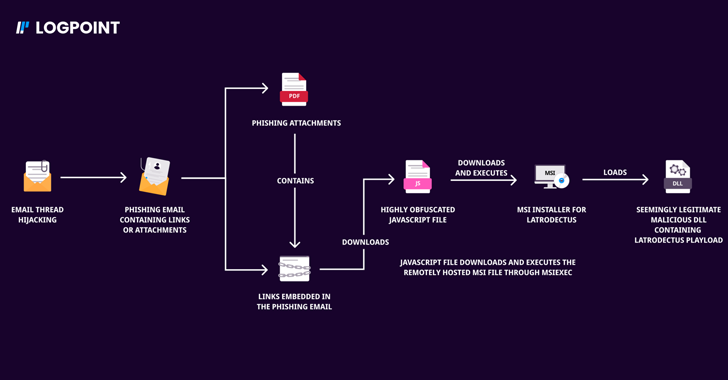

Aanvalsketens maken doorgaans gebruik van malspamcampagnes, waarbij ze misbruik maken van gekaapte e-mailthreads en zich voordoen als legitieme entiteiten zoals Microsoft Azure en Google Cloud om het malware-implementatieproces te activeren.

De nieuw waargenomen infectiereeks door Forcepoint en Logpoint volgt dezelfde route, waarbij de e-mailberichten met DocuSign-thema PDF-bijlagen bevatten met een kwaadaardige link of HTML-bestanden met ingebedde JavaScript-code die zijn ontworpen om respectievelijk een MSI-installatieprogramma en een PowerShell-script te downloaden.

Ongeacht de gebruikte methode culmineert de aanval in de inzet van een kwaadaardig DLL-bestand dat op zijn beurt de Latrodectus-malware lanceert.

“Latrodectus maakt gebruik van oudere infrastructuur, gecombineerd met een nieuwe, innovatieve distributiemethode voor malware naar de financiële, automobiel- en zakelijke sector”, aldus Forcepoint-onderzoeker Mayur Sewani.

De lopende Latrodectus-campagnes sluiten aan bij de terugkeer van de Bumblebee-lader, die een ZIP-archiefbestand gebruikt dat waarschijnlijk via phishing-e-mails is gedownload als bezorgmechanisme.

“Het ZIP-bestand bevat een LNK-bestand met de naam ‘Report-41952.lnk’ dat, eenmaal uitgevoerd, een reeks gebeurtenissen start om de laatste Bumblebee-payload in het geheugen te downloaden en uit te voeren, waardoor de noodzaak wordt vermeden om de DLL op schijf te schrijven”, zegt Netskope-onderzoeker zei Leandro Fróes.

Het LNK-bestand is bedoeld om een PowerShell-opdracht uit te voeren om een MSI-installatieprogramma van een externe server te downloaden. Eenmaal gelanceerd, dienen de MSI-voorbeelden, die zich voordoen als installatieprogramma’s van NVIDIA en Midjourney, als kanaal om de Bumblebee DLL te lanceren.

“Bumblebee gebruikt een sluipende aanpak om de creatie van andere processen te vermijden en om te voorkomen dat de uiteindelijke payload naar schijf wordt geschreven”, legt Fróes uit.

“Het doet dit door de SelfReg-tabel te gebruiken om de uitvoering van de DllRegisterServer-exportfunctie die aanwezig is in een bestand in de File-tabel te forceren. Het item in de SelfReg-tabel werkt als een sleutel om aan te geven welk bestand moet worden uitgevoerd in de File-tabel en in onze in het geval dat het de laatste payload-DLL was.”