Een onlangs onthulde beveiligingsfout die door Microsoft is hersteld, is mogelijk uitgebuit door de aan Rusland gelieerde, door de staat gesponsorde dreigingsacteur bekend als APT28, volgens nieuwe bevindingen van Akamai.

De kwetsbaarheid in kwestie is CVE-2026-21513 (CVSS-score: 8,8), een zeer ernstige beveiligingsfunctie die het MSHTML Framework beïnvloedt.

“Het falen van het beveiligingsmechanisme in het MSHTML Framework zorgt ervoor dat een ongeautoriseerde aanvaller een beveiligingsfunctie via een netwerk kan omzeilen”, aldus Microsoft in zijn advies over de fout. Het is opgelost door de Windows-maker als onderdeel van de Patch Tuesday-update van februari 2026.

De technologiegigant merkte echter ook op dat de kwetsbaarheid werd uitgebuit als een zero-day bij aanvallen in de echte wereld, waarbij hij het Microsoft Threat Intelligence Center (MSTIC), Microsoft Security Response Center (MSRC) en Office Product Group Security Team, samen met Google Threat Intelligence Group (GTIG), crediteerde voor het melden ervan.

In een hypothetisch aanvalsscenario zou een bedreigingsacteur het beveiligingslek kunnen bewapenen door een slachtoffer ervan te overtuigen een kwaadaardig HTML-bestand of snelkoppelingsbestand (LNK) te openen dat via een link of als e-mailbijlage wordt geleverd.

Zodra het vervaardigde bestand is geopend, manipuleert het de browser- en Windows Shell-verwerking, waardoor de inhoud door het besturingssysteem wordt uitgevoerd, merkte Microsoft op. Hierdoor kan de aanvaller beveiligingsfuncties omzeilen en mogelijk code uitvoeren.

Hoewel het bedrijf officieel geen details heeft gedeeld over de zero-day-exploitatie, zegt Akamai dat het een kwaadaardig artefact heeft geïdentificeerd dat op 30 januari 2026 naar VirusTotal is geüpload en dat verband houdt met de infrastructuur die is gekoppeld aan APT28.

Het is vermeldenswaard dat het voorbeeld begin vorige maand werd gemarkeerd door het Computer Emergency Response Team van Oekraïne (CERT-UA) in verband met de aanvallen van APT28 die misbruik maakten van een ander beveiligingslek in Microsoft Office (CVE-2026-21509, CVSS-score: 7,8).

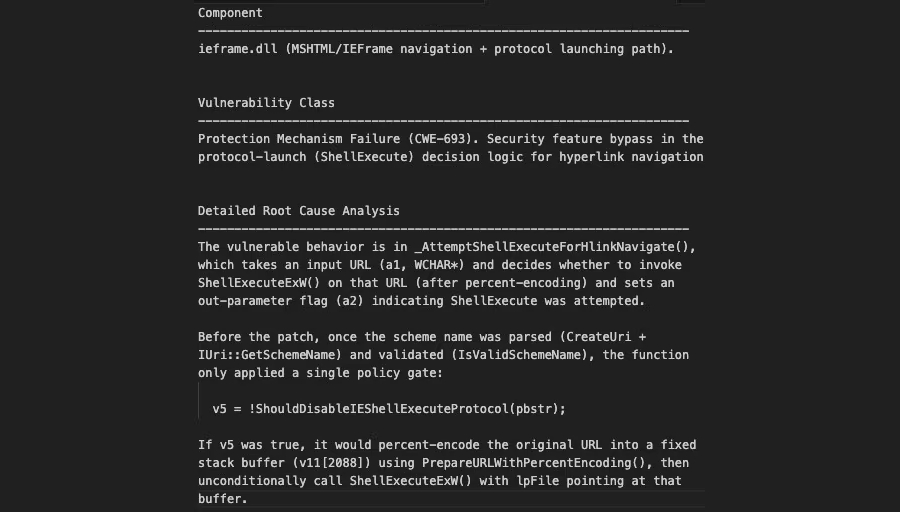

Het webinfrastructuurbedrijf zei dat CVE-2026-21513 geworteld is in de logica binnen “ieframe.dll” die hyperlinknavigatie afhandelt, en dat het het resultaat is van onvoldoende validatie van de doel-URL, waardoor door aanvallers gecontroleerde invoer codepaden kan bereiken die ShellExecuteExW aanroepen. Dit maakt op zijn beurt de uitvoering van lokale of externe bronnen mogelijk buiten de beoogde browserbeveiligingscontext.

“Deze payload omvat een speciaal vervaardigde Windows Shortcut (LNK) die een HTML-bestand onmiddellijk na de standaard LNK-structuur insluit”, aldus beveiligingsonderzoeker Maor Dahan. “Het LNK-bestand initieert de communicatie met het domein wellnesscaremed(.)com, dat wordt toegeschreven aan APT28 en uitgebreid wordt gebruikt voor de uit meerdere fasen bestaande payloads van de campagne. De exploit maakt gebruik van geneste iframes en meerdere DOM-contexten om vertrouwensgrenzen te manipuleren.”

Akamai merkte op dat de techniek het voor een aanvaller mogelijk maakt om Mark-of-the-Web (MotW) en Internet Explorer Enhanced Security Configuration (IE ESC) te omzeilen, wat leidt tot een downgrade van de beveiligingscontext en uiteindelijk de uitvoering van kwaadaardige code buiten de browsersandbox via ShellExecuteExW vergemakkelijkt.

“Hoewel de waargenomen campagne gebruik maakt van kwaadaardige LNK-bestanden, kan het kwetsbare codepad worden geactiveerd via elk onderdeel dat MSHTML insluit”, voegde het bedrijf eraan toe. “Daarom moeten er naast LNK-gebaseerde phishing aanvullende leveringsmechanismen worden verwacht.”