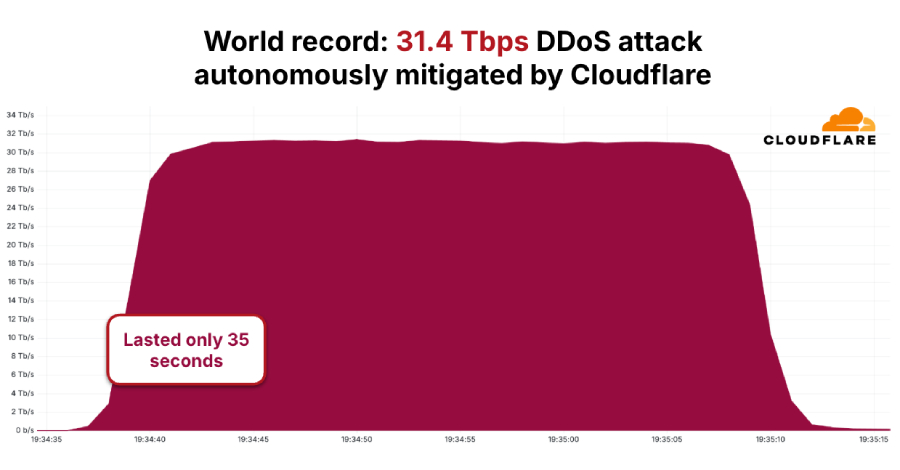

Het gedistribueerde denial-of-service (DDoS) botnet, bekend als AISURU/Kimwolf, wordt toegeschreven aan een recordbrekende aanval met een piek van 31,4 terabits per seconde (Tbps) en die slechts 35 seconden duurde.

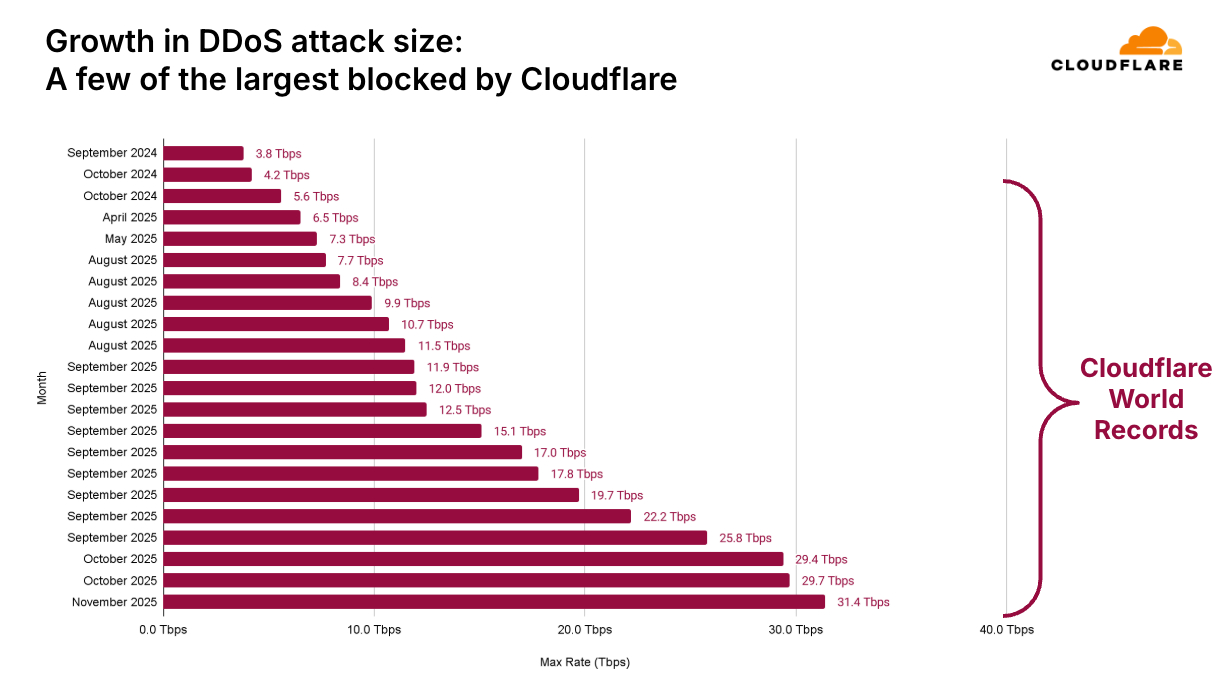

Cloudflare, dat de activiteit automatisch detecteerde en mitigeerde, zei dat het deel uitmaakt van een groeiend aantal hypervolumetrische HTTP DDoS-aanvallen die in het vierde kwartaal van 2025 door het botnet werden uitgevoerd. De aanval vond plaats in november 2025.

AISURU/Kimwolf is ook gekoppeld aan een andere DDoS-campagne met de codenaam The Night Before Christmas die begon op 19 december 2025. Volgens Cloudflare bedroeg de gemiddelde grootte van de hypervolumetrische DDoS-aanvallen tijdens de campagne 3 miljard pakketten per seconde (Bpps), 4 Tbps en 54 verzoeken per seconde (Mrps), waarbij de maximale tarieven 9 Bpps, 24 Tbps en 205 bereikten. Meneer.

“DDoS-aanvallen zijn in 2025 met 121% gestegen, tot een gemiddelde van 5.376 aanvallen die elk uur automatisch worden bestreden”, aldus Omer Yoachimik en Jorge Pacheco van Cloudflare. “In 2025 is het totale aantal DDoS-aanvallen meer dan verdubbeld tot een ongelooflijke 47,1 miljoen.”

Het webinfrastructuurbedrijf merkte op dat het in 2025 34,4 miljoen DDoS-aanvallen op de netwerklaag heeft afgeslagen, vergeleken met 11,4 miljoen in 2024. Alleen al in het vierde kwartaal van 2025 waren DDoS-aanvallen op de netwerklaag verantwoordelijk voor 78% van alle DDoS-aanvallen. Alles bij elkaar genomen is het aantal DDoS-aanvallen met 31% gestegen ten opzichte van het voorgaande kwartaal en met 58% ten opzichte van 2024.

In het vierde kwartaal van 2025 stegen de hypervolumetrische aanvallen met 40% vergeleken met het voorgaande kwartaal, wat neerkomt op een sprong van 1.304 naar 1.824. In het eerste kwartaal van 2025 werden in totaal 717 aanvallen geregistreerd. De piek in het aantal aanvallen werd aangevuld door een stijging van de omvang van deze aanvallen, die met ruim 700% groeide in vergelijking met de grote aanvallen van eind 2024.

AISURU/Kimwolf heeft meer dan twee miljoen Android-apparaten, waarvan de meeste gecompromitteerde, off-brand Android TV’s zijn, in zijn botnet gevangen, vaak door te tunnelen via residentiële proxynetwerken zoals IPIDEA. Vorige maand ontwrichtte Google het proxynetwerk en startte juridische stappen om tientallen domeinen te verwijderen die werden gebruikt om apparaten en proxyverkeer daar doorheen te controleren.

Het werkte ook samen met Cloudflare om de domeinresolutie van IPIDEA te verstoren, wat een impact had op hun vermogen om geïnfecteerde apparaten te besturen en te controleren en hun producten op de markt te brengen.

Er wordt vastgesteld dat IPIDEA ingeschreven apparaten heeft die ten minste 600 getrojaniseerde Android-apps gebruiken waarin verschillende proxy-softwareontwikkelingskits (SDK’s) zijn ingebouwd, en meer dan 3.000 getrojaniseerde Windows-binaire bestanden die zich voordoen als OneDriveSync of Windows-updates. Bovendien heeft het in Beijing gevestigde bedrijf reclame gemaakt voor verschillende VPN- en proxy-apps die de Android-apparaten van gebruikers stilletjes in proxy-exitknooppunten veranderen, zonder hun medeweten of toestemming.

Bovendien blijken de exploitanten minstens een dozijn particuliere proxybedrijven te runnen die zich voordoen als legitieme diensten. Achter de schermen zijn al deze aanbiedingen verbonden met een gecentraliseerde infrastructuur die onder controle staat van IPIDEA.

Enkele van de andere opmerkelijke trends die Cloudflare tijdens het vierde kwartaal van 2025 heeft waargenomen, zijn als volgt:

- Telecommunicatie, dienstverleners en vervoerders kwamen naar voren als de meest aangevallen sector, gevolgd door informatietechnologie, gokken, gaming en computersoftware.

- China, Hong Kong, Duitsland, Brazilië, de VS, Groot-Brittannië, Vietnam, Azerbeidzjan, India en Singapore waren de meest aangevallen landen.

- Bangladesh stak Indonesië voorbij als grootste bron van DDoS-aanvallen. Andere topbronnen waren Ecuador, Indonesië, Argentinië, Hong Kong, Oekraïne, Vietnam, Taiwan, Singapore en Peru.

“DDoS-aanvallen groeien snel in verfijning en omvang en overtreffen wat voorheen denkbaar was”, aldus Cloudflare. “Dit evoluerende dreigingslandschap vormt voor veel organisaties een aanzienlijke uitdaging om gelijke tred te houden. Organisaties die momenteel afhankelijk zijn van on-premise mitigatieapparatuur of on-demand scrubbing-centra kunnen profiteren van het opnieuw evalueren van hun verdedigingsstrategie.”