Cybersecurity-onderzoekers hebben een op JScript gebaseerd command-and-control (C2) raamwerk ontdekt, genaamd PeckBirdy dat sinds 2023 door aan China verbonden APT-actoren wordt gebruikt om zich op meerdere omgevingen te richten.

Volgens Trend Micro is het flexibele raamwerk ingezet tegen Chinese gokindustrieën en kwaadwillige activiteiten gericht op Aziatische overheidsinstanties en particuliere organisaties.

“PeckBirdy is een op scripts gebaseerd raamwerk dat, hoewel het over geavanceerde mogelijkheden beschikt, wordt geïmplementeerd met behulp van JScript, een oude scripttaal”, aldus onderzoekers Ted Lee en Joseph C Chen. “Dit is om ervoor te zorgen dat het raamwerk in verschillende uitvoeringsomgevingen kan worden gelanceerd via LOLBins (living-off-the-land binaries).”

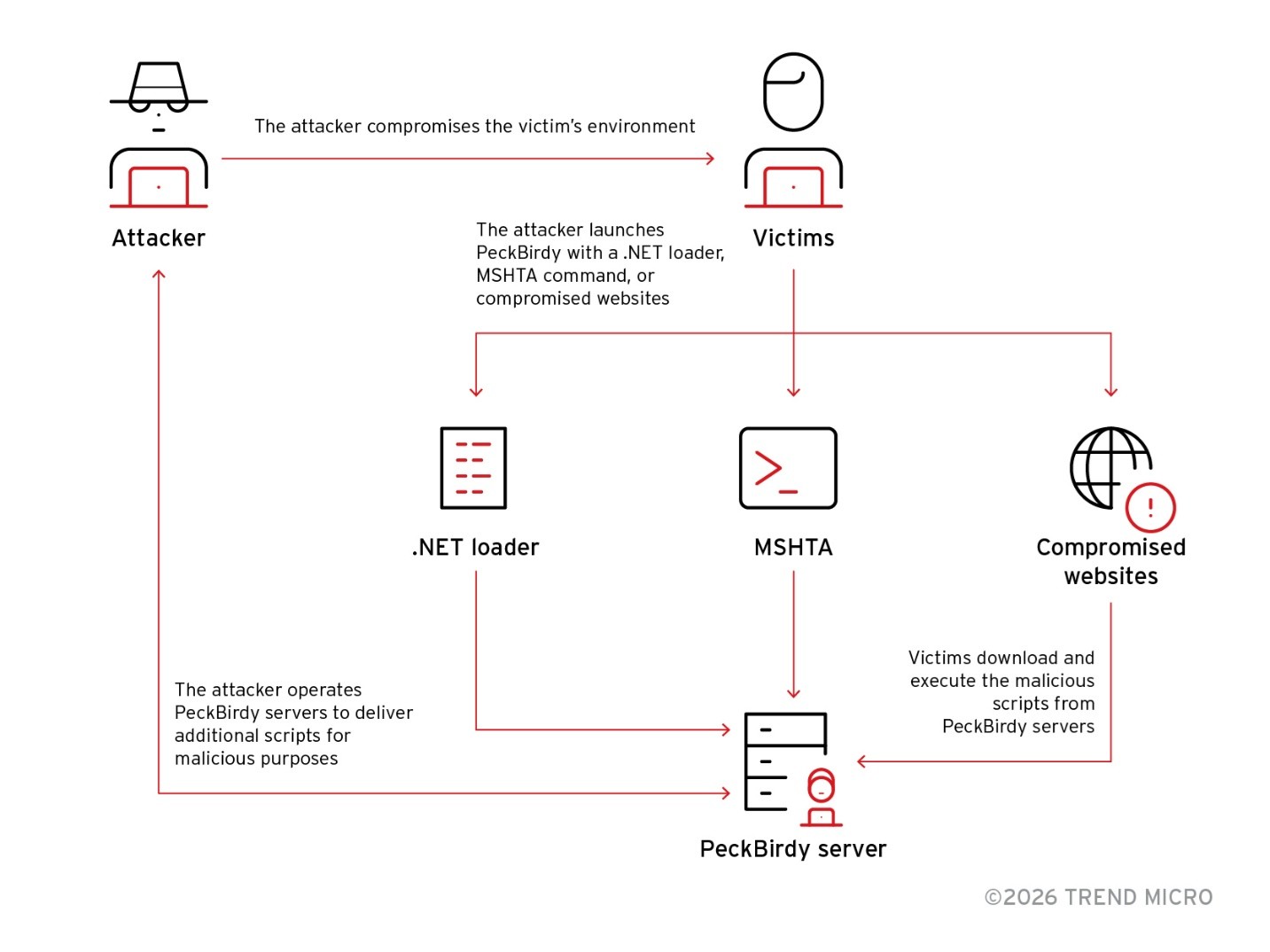

Het cyberbeveiligingsbedrijf zei dat het het PeckBirdy-scriptframework in 2023 had geïdentificeerd nadat het had waargenomen dat meerdere Chinese gokwebsites werden geïnjecteerd met kwaadaardige scripts, die zijn ontworpen om de primaire payload te downloaden en uit te voeren om de levering en uitvoering van JavaScript op afstand te vergemakkelijken.

Het uiteindelijke doel van deze routine is om valse software-update-webpagina’s voor Google Chrome aan te bieden om gebruikers te misleiden om valse updatebestanden te downloaden en uit te voeren, waardoor de machines met malware worden geïnfecteerd. Dit activiteitencluster wordt gevolgd als SHADOW-VOID-044.

SHADOW-VOID-044 is een van de twee tijdelijke inbraaksets die zijn gedetecteerd met PeckBirdy. De tweede campagne, voor het eerst waargenomen in juli 2024 en aangeduid als SHADOW-EARTH-045, omvat het targeten van Aziatische overheidsinstanties en particuliere organisaties – waaronder een Filippijnse onderwijsinstelling – waarbij PeckBirdy-links in overheidswebsites worden geïnjecteerd om waarschijnlijk scripts aan te bieden voor het verzamelen van inloggegevens op de website.

“In één geval vond de injectie plaats op een inlogpagina van een overheidssysteem, terwijl we bij een ander incident merkten dat de aanvaller MSHTA gebruikte om PeckBirdy uit te voeren als een kanaal voor externe toegang voor zijwaartse beweging in een particuliere organisatie”, aldus Trend Micro. “De dreigingsactor achter de aanvallen ontwikkelde ook een .NET-uitvoerbaar bestand om PeckBirdy met ScriptControl te starten. Deze bevindingen demonstreren de veelzijdigheid van het ontwerp van PeckBirdy, waardoor het meerdere doeleinden kan dienen.”

Wat PeckBirdy opmerkelijk maakt, is de flexibiliteit ervan, waardoor het met verschillende mogelijkheden kan worden uitgevoerd in webbrowsers, MSHTA, WScript, Classic ASP, Node JS en .NET (ScriptControl). De server van het framework is geconfigureerd om meerdere API’s te ondersteunen die het voor clients mogelijk maken om via een HTTP(S)-query landingsscripts voor verschillende omgevingen te verkrijgen.

De API-paden bevatten een “ATTACK ID”-waarde – een willekeurige maar vooraf gedefinieerde tekenreeks van 32 tekens (bijvoorbeeld o246jgpi6k2wjke000aaimwбe7571uh7) – die bepaalt welk PeckBirdy-script uit het domein moet worden opgehaald. Eenmaal gelanceerd, bepaalt de PeckBirdy de huidige uitvoeringscontext en gaat vervolgens verder met het genereren van een uniek slachtoffer-ID en bewaart deze voor volgende uitvoeringen.

De initialisatiestap wordt gevolgd door een poging van het raamwerk om erachter te komen welke communicatiemethoden in de omgeving worden ondersteund. PeckBirdy gebruikt standaard het WebSocket-protocol om met de server te communiceren. Het kan echter ook Adobe Flash ActiveX-objecten of Comet als terugvalmechanisme gebruiken.

Nadat er een verbinding tot stand is gebracht met de externe server, waarbij de ATTACK ID- en slachtoffer-ID-waarden worden doorgegeven, reageert de server met een tweede fase-script, waarvan er één websitecookies kan stelen. Er is vastgesteld dat een van PeckBirdy’s servers die verband houden met de SHADOW-VOID-044-campagne aanvullende scripts host:

- Een exploitatiescript voor een Google Chrome-fout in de V8-motor (CVE-2020-16040, CVSS-score: 6,5) dat in december 2020 werd gepatcht

- Scripts voor social engineering-pop-ups die zijn ontworpen om slachtoffers te misleiden zodat ze kwaadaardige bestanden downloaden en uitvoeren

- Scripts voor het opleveren van backdoors die worden uitgevoerd via Electron JS

- Scripts om omgekeerde shells tot stand te brengen via TCP-sockets

Verdere infrastructuuranalyse heeft geleid tot de identificatie van twee achterdeuren genaamd HOLODONUT en MKDOOR –

- HOLODONUT, een op .NET gebaseerde modulaire achterdeur die wordt gelanceerd met behulp van een eenvoudige downloader genaamd NEXLOAD en die verschillende plug-ins kan laden, uitvoeren of verwijderen die van de server worden ontvangen

- MKDOOR, een modulaire achterdeur die verschillende modules die van de server worden ontvangen, kan laden, uitvoeren of verwijderen

Er wordt vermoed dat SHADOW-VOID-044 en SHADOW-EARTH-045 in verband kunnen worden gebracht met verschillende met China verbonden natiestaten. Deze beoordeling is gebaseerd op de volgende aanwijzingen:

- De aanwezigheid van GREYRABBIT, een achterdeur die eerder door UNC3569 naast DRAFTGRAPH en Crosswalk werd ingezet na misbruik van N-day beveiligingsfouten, op een server die wordt beheerd door SHADOW-VOID-044

- HOLODONUT zou links delen naar een andere achterdeur, WizardNet, die wordt toegeschreven aan TheWizards

- Een Cobalt Strike-artefact gehost op de SHADOW-VOID-044-server dat is ondertekend met een certificaat dat ook werd gebruikt in een BIOPASS RAT-campagne uit 2021 gericht op online gokbedrijven in China via een drinkplaatsaanval

- Overeenkomsten tussen BIOPASS RAT en MKDOOR, die beide een HTTP-server openen op een hooggenummerde poort op de lokale host om te luisteren (de BIOPASS RAT wordt toegeschreven aan een bedreigingsacteur die bekend staat als Earth Lusca, ook bekend als Aquatic Panda of RedHotel)

- SHADOW-EARTH-045’s gebruik van 47.238.184(.)9 – een IP-adres dat eerder was gekoppeld aan Earth Baxia en APT41 – voor gedownloade bestanden

“Deze campagnes maken gebruik van een dynamisch JavaScript-framework, PickBirdy, om binaire bestanden van het leven buiten het land te misbruiken en modulaire achterdeurtjes zoals MKDOOR en HOLODONUT te leveren”, concludeerde Trend Micro. “Het detecteren van kwaadaardige JavaScript-frameworks blijft een grote uitdaging vanwege het gebruik van dynamisch gegenereerde, runtime-geïnjecteerde code en de afwezigheid van persistente bestandsartefacten, waardoor ze traditionele endpoint-beveiligingscontroles kunnen omzeilen.”