Onderzoekers op het gebied van cyberveiligheid hebben een nieuwe beïnvloedingsoperatie opgegraven die zich richt op Oekraïne en die spam-e-mails gebruikt om oorlogsgerelateerde desinformatie te verspreiden.

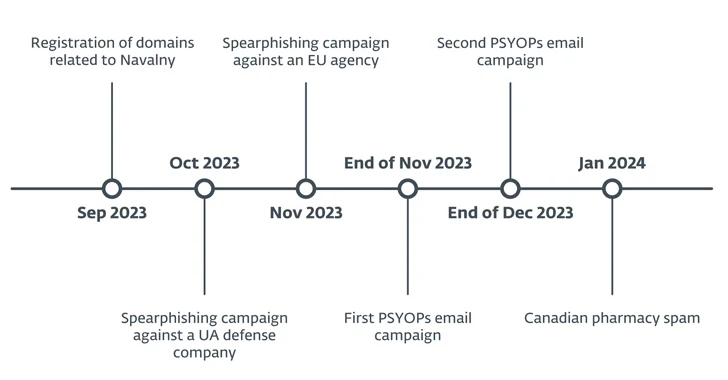

De activiteit is in verband gebracht met aan Rusland verbonden dreigingsactoren door het Slowaakse cyberbeveiligingsbedrijf ESET, dat ook een spear-phishing-campagne identificeerde gericht op een Oekraïens defensiebedrijf in oktober 2023 en een agentschap van de Europese Unie in november 2023 met als doel Microsoft-inloggegevens te verzamelen. het gebruik van valse landingspagina’s.

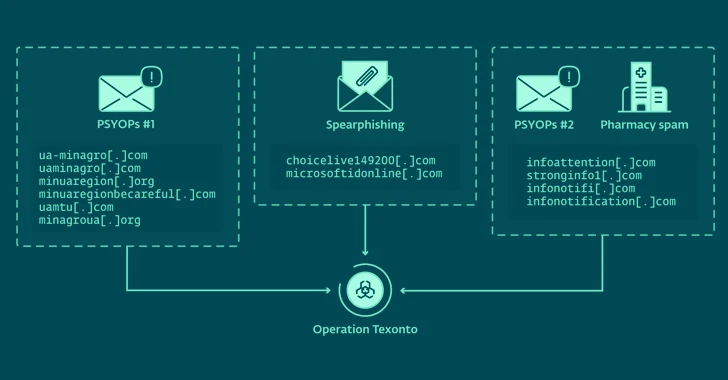

Operatie Texonto, zoals de hele campagne de codenaam heeft gekregen, is niet toegeschreven aan een specifieke bedreigingsacteur, hoewel sommige elementen ervan, met name de spearphishing-aanvallen, overlappen met COLDRIVER, dat een geschiedenis heeft van het verzamelen van inloggegevens via valse aanmeldingen. Pagina’s.

De desinformatieoperatie vond plaats in twee golven in november en december 2023, waarbij de e-mailberichten pdf-bijlagen bevatten en inhoud met betrekking tot verwarmingsonderbrekingen, medicijntekorten en voedseltekorten.

De novembergolf richtte zich op niet minder dan een paar honderd ontvangers in Oekraïne, waaronder de overheid, energiebedrijven en particulieren. Het is momenteel niet bekend hoe de doellijst tot stand is gekomen.

“Wat interessant is om op te merken is dat de e-mail is verzonden vanaf een domein dat zich voordoet als het Ministerie van Landbouwbeleid en Voedselvoorziening van Oekraïne, terwijl de inhoud gaat over geneesmiddelentekorten en de pdf het logo van het Ministerie van Volksgezondheid van Oekraïne misbruikt”, zegt ESET. zei in een rapport gedeeld met The Hacker News.

“Het is mogelijk een fout van de aanvallers, of het laat in ieder geval zien dat ze niet om alle details gaven.”

De tweede desinformatie-e-mailcampagne die op 25 december 2023 van start ging, valt op door het uitbreiden van de doelgroep buiten Oekraïne en ook Oekraïense sprekers in andere Europese landen, vanwege het feit dat alle berichten in het Oekraïens zijn.

Hoewel deze berichten de ontvangers fijne feestdagen wensten, hadden ze ook een donkerdere toon en gingen ze zelfs zo ver dat ze suggereerden dat ze een van hun armen of benen amputeerden om militaire inzet te voorkomen. “Een paar minuten pijn, maar dan een gelukkig leven!”, luidt de e-mail.

ESET zei dat een van de domeinen die in december 2023 werd gebruikt om de phishing-e-mails te verspreiden, infonotification[.]com, was ook betrokken bij het verzenden van honderden spamberichten vanaf 7 januari 2024, waarbij potentiële slachtoffers werden omgeleid naar een nep-Canadese apotheekwebsite.

Het is precies onduidelijk waarom deze e-mailserver opnieuw werd gebruikt om apotheekzwendel te verspreiden, maar het vermoeden bestaat dat de bedreigingsactoren besloten geld te verdienen met hun infrastructuur voor financieel gewin nadat ze zich realiseerden dat hun domeinen door verdedigers waren gedetecteerd.

“Operatie Texonto laat opnieuw een gebruik van technologieën zien om de oorlog te beïnvloeden”, aldus het bedrijf.

De ontwikkeling komt op het moment dat Meta in haar driemaandelijkse Adversarial Threat Report zei dat het drie netwerken op zijn platforms, afkomstig uit China, Myanmar en Oekraïne, heeft uitgeschakeld die zich bezighielden met gecoördineerd niet-authentiek gedrag (CIB).

Hoewel geen van de netwerken uit Rusland kwam, zei het analysebedrijf voor sociale media Graphika dat het aantal berichten door Russische staatsmedia met 55% is gedaald ten opzichte van het vooroorlogse niveau en dat de betrokkenheid met 94% is gedaald vergeleken met twee jaar geleden.

“Russische staatsmedia hebben sinds het begin van de oorlog hun focus vergroot op niet-politieke infotainment-inhoud en zelfpromotieverhalen over Rusland”, aldus het rapport. “Dit zou een weerspiegeling kunnen zijn van een bredere inspanning buiten het platform om tegemoet te komen aan het binnenlandse Russische publiek nadat meerdere westerse landen de verkooppunten in 2022 hadden geblokkeerd.”