Een Chineessprekende dreigingsacteur met de codenaam GoudFabriek wordt toegeschreven aan de ontwikkeling van zeer geavanceerde banktrojans, waaronder een voorheen ongedocumenteerde iOS-malware genaamd GoldPickaxe die in staat is identiteitsdocumenten, gezichtsherkenningsgegevens te verzamelen en sms-berichten te onderscheppen.

“De GoldPickaxe-familie is beschikbaar voor zowel iOS- als Android-platforms”, zei Group-IB met hoofdkantoor in Singapore in een uitgebreid rapport gedeeld met The Hacker News. “GoldFactory wordt beschouwd als een goed georganiseerde Chineessprekende cybercriminaliteitsgroep met nauwe banden met Gigabud.”

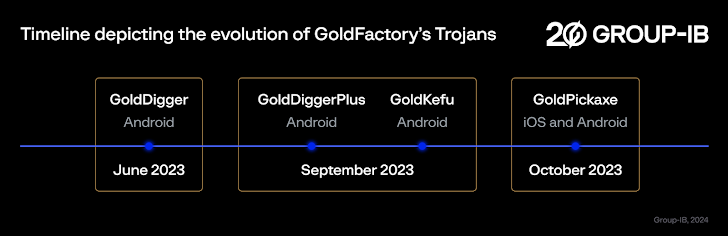

GoldFactory is actief sinds ten minste medio 2023 en is ook verantwoordelijk voor een andere Android-gebaseerde bankmalware genaamd GoldDigger en de verbeterde variant GoldDiggerPlus, evenals GoldKefu, een ingebedde trojan in GoldDiggerPlus.

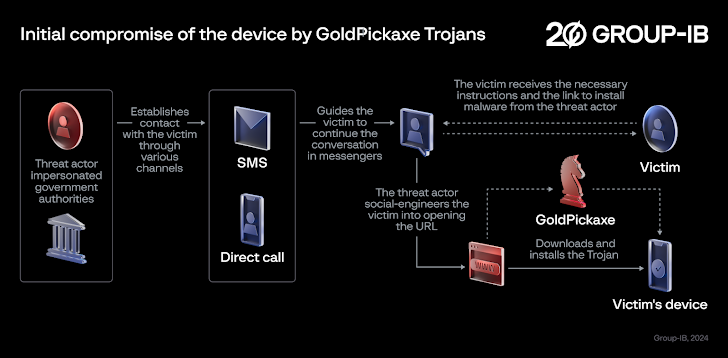

Er is gebleken dat social engineering-campagnes die de malware verspreiden zich richten op de regio Azië-Pacific, met name Thailand en Vietnam, door zich voor te doen als lokale banken en overheidsorganisaties.

Bij deze aanvallen worden potentiële slachtoffers smishing- en phishing-berichten gestuurd en begeleid om het gesprek over te schakelen naar instant messaging-apps zoals LINE, voordat ze nep-URL’s verzenden die leiden tot de implementatie van GoldPickaxe op de apparaten.

Sommige van deze kwaadaardige apps die Android targeten, worden gehost op namaakwebsites die lijken op Google Play Store-pagina’s of op nep-bedrijfswebsites om het installatieproces te voltooien.

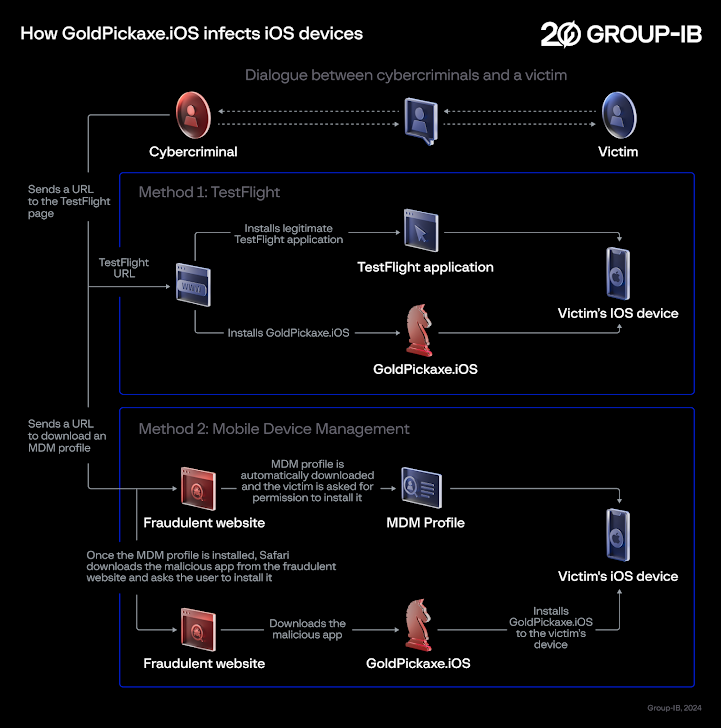

GoldPickaxe voor iOS maakt echter gebruik van een ander distributieschema, waarbij opeenvolgende iteraties gebruik maken van het TestFlight-platform van Apple en boobytraps-URL’s die gebruikers vragen een Mobile Device Management (MDM)-profiel te downloaden om volledige controle over de iOS-apparaten te krijgen en de frauduleuze app te installeren. .

Beide verspreidingsmechanismen werden in november 2023 onthuld door respectievelijk de Thailand Banking Sector CERT (TB-CERT) en het Cyber Crime Investigation Bureau (CCIB).

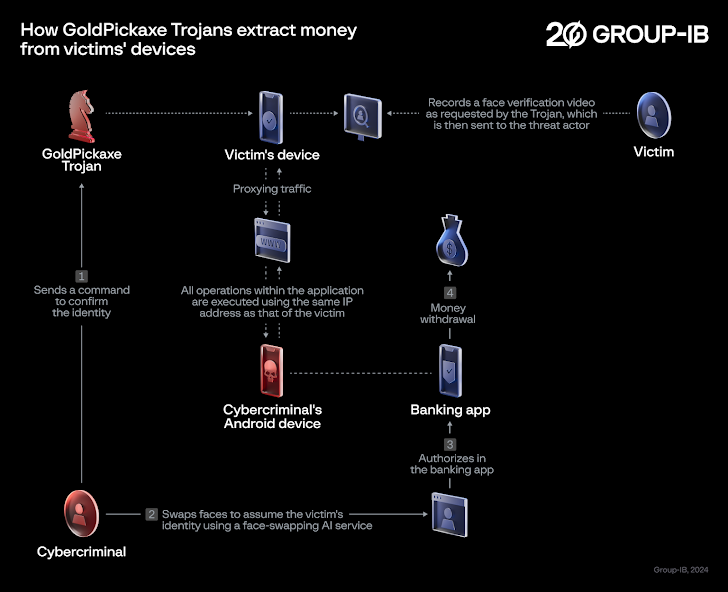

De verfijning van GoldPickaxe blijkt ook uit het feit dat het is ontworpen om door Thailand opgelegde beveiligingsmaatregelen te omzeilen, waarbij gebruikers grotere transacties moeten bevestigen met behulp van gezichtsherkenning om fraude te voorkomen.

“GoldPickaxe vraagt het slachtoffer om een video op te nemen als bevestigingsmethode in de nepapplicatie”, aldus beveiligingsonderzoekers Andrey Polovinkin en Sharmine Low. “De opgenomen video wordt vervolgens gebruikt als grondstof voor het maken van deepfake-video’s, mogelijk gemaakt door face-swapping kunstmatige intelligentiediensten.”

Bovendien zijn de Android- en iOS-versies van de malware uitgerust om de identiteitsdocumenten en foto’s van het slachtoffer te verzamelen, inkomende sms-berichten te onderscheppen en verkeer via het besmette apparaat te proxy-verkeer. Het vermoeden bestaat dat de GoldFactory-actoren hun eigen apparaten gebruiken om in te loggen op de bankapplicatie en ongeautoriseerde geldoverboekingen uit te voeren.

Dat gezegd hebbende, vertoont de iOS-variant minder functionaliteiten in vergelijking met zijn Android-tegenhanger vanwege het gesloten karakter van het iOS-besturingssysteem en de relatief strengere aard van iOS-machtigingen.

De Android-versie – beschouwd als een evolutionaire opvolger van GoldDiggerPlus – doet zich ook voor als meer dan twintig verschillende applicaties van de Thaise overheid, de financiële sector en nutsbedrijven om inloggegevens van deze diensten te stelen. Het is momenteel echter niet duidelijk wat de dreigingsactoren met deze informatie doen.

Een ander opvallend aspect van de malware is het misbruik van de toegankelijkheidsservices van Android om toetsaanslagen te registreren en inhoud op het scherm te extraheren.

GoldDigger vertoont ook overeenkomsten op codeniveau met GoldPickaxe, hoewel het voornamelijk is ontworpen om bankgegevens te stelen, terwijl laatstgenoemde meer gericht is op het verzamelen van persoonlijke informatie van slachtoffers. Tot nu toe zijn er geen GoldDigger-artefacten geïdentificeerd die gericht zijn op iOS-apparaten.

“Het belangrijkste kenmerk van GoldDigger is dat het zich richt op meer dan 50 applicaties van Vietnamese financiële bedrijven, inclusief de namen van hun pakketten in de trojan”, aldus de onderzoekers. “Telkens wanneer de beoogde applicaties worden geopend, wordt de tekst opgeslagen die wordt weergegeven of geschreven op de gebruikersinterface, inclusief wachtwoorden, wanneer deze worden ingevoerd.”

De basisversie van GoldDigger, die voor het eerst werd ontdekt in juni 2023 en nog steeds in omloop is, heeft sindsdien de weg vrijgemaakt voor meer geüpgradede varianten, waaronder GoldDiggerPlus, dat wordt geleverd met een ander trojaans APK-onderdeel genaamd GoldKefu, om de kwaadaardige acties te ontketenen. .

GoldDiggerPlus zou in september 2023 zijn ontstaan, waarbij GoldKefu zich voordeed als een populaire Vietnamese berichtenapp om bankgegevens van tien financiële instellingen over te hevelen.

De Android-trojan, die in combinatie met GoldKefu wordt gebruikt, gebruikt nep-overlays om de inloggegevens te verzamelen als de meest recent geopende applicatie tot de doellijst behoort, in tegenstelling tot GoldDigger, dat voornamelijk afhankelijk is van de toegankelijkheidsdiensten van Android.

Goldkefu integreert ook met de Agora Software Development Kit (SDK) om interactieve spraak- en videogesprekken mogelijk te maken en slachtoffers te misleiden om contact op te nemen met de klantenservice van een nepbank door valse waarschuwingen te sturen die een vals gevoel van urgentie wekken door te beweren dat een geldoverdracht op de melodie van Er is 3 miljoen Thaise Baht op hun rekeningen gestort.

De ontwikkeling is in ieder geval een teken dat het mobiele malwarelandschap een lucratieve markt blijft voor cybercriminelen die op zoek zijn naar snel financieel gewin, ook al vinden ze manieren om de defensieve maatregelen van banken te omzeilen om dergelijke bedreigingen tegen te gaan. Het toont ook de steeds veranderende en dynamische aard aan van social engineering-programma’s die erop gericht zijn malware op de apparaten van slachtoffers te plaatsen.

Om de risico’s van GoldFactory en zijn reeks malware voor mobiel bankieren te beperken, wordt het ten zeerste afgeraden om op verdachte links te klikken, geen apps van onbetrouwbare sites te installeren, aangezien deze een veel voorkomende vector voor malware zijn, en periodiek de machtigingen te controleren die aan apps zijn gegeven. vooral degenen die om de toegankelijkheidsdiensten van Android vragen.

“GoldFactory is een vindingrijk team dat bedreven is in verschillende tactieken, waaronder nabootsing van identiteit, keylogging van toegankelijkheid, nepbankwebsites, nepbankwaarschuwingen, nepoproepschermen, identiteits- en gezichtsherkenningsgegevensverzameling”, aldus de onderzoekers. “Het team bestaat uit afzonderlijke ontwikkelings- en operatorgroepen die zich richten op specifieke regio’s.”

“De bende beschikt over goed gedefinieerde processen en operationele volwassenheid en verbetert voortdurend haar toolset om zich aan te passen aan de beoogde omgeving, wat blijk geeft van een hoge vaardigheid in de ontwikkeling van malware.”