Bedreigingsactoren maken gebruik van een onlangs onthuld beveiligingslek dat van invloed is op Ivanti Connect Secure, Policy Secure en ZTA-gateways om een achterdeur in te zetten met de codenaam DSLog op gevoelige apparaten.

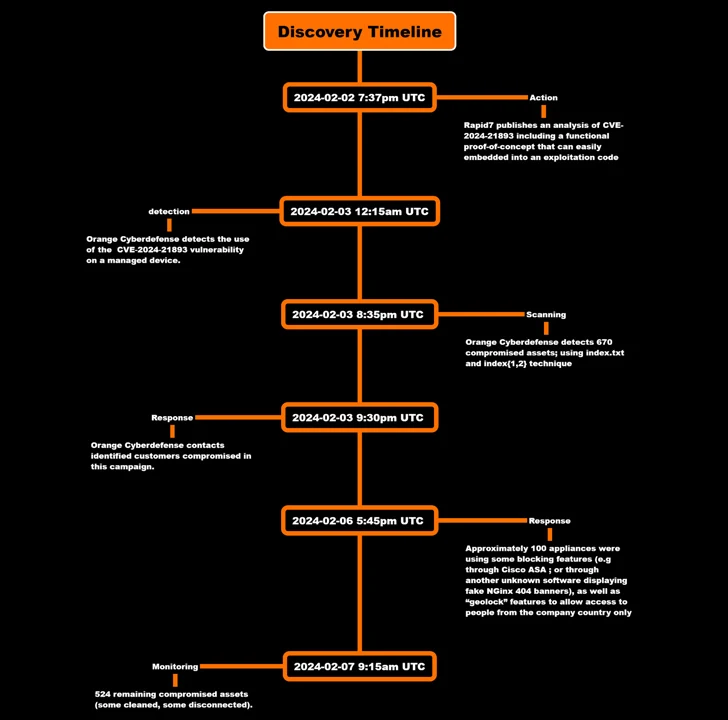

Dat blijkt uit bevindingen van Orange Cyberdefense, die zegt dat het de exploitatie van CVE-2024-21893 heeft waargenomen binnen enkele uren na de publieke release van de proof-the-concept (PoC)-code.

CVE-2024-21893, dat eind vorige maand door Ivanti werd onthuld naast CVE-2024-21888, verwijst naar een server-side request forgery (SSRF) kwetsbaarheid in de SAML-module die, indien succesvol misbruikt, toegang zou kunnen verlenen tot anderszins beperkte bronnen zonder enige authenticatie.

Het in Utah gevestigde bedrijf heeft sindsdien erkend dat de fout beperkte gerichte aanvallen heeft opgeleverd, hoewel de exacte omvang van de compromissen onduidelijk is.

Vervolgens onthulde de Shadowserver Foundation vorige week een toename van het aantal exploitatiepogingen gericht op de kwetsbaarheid die afkomstig was van meer dan 170 unieke IP-adressen, kort nadat zowel Rapid7 als AssetNote aanvullende technische details hadden gedeeld.

Uit de laatste analyse van Orange Cyberdefense blijkt dat er al op 3 februari compromissen zijn ontdekt, waarbij de aanval zich richtte op een niet bij naam genoemde klant om een achterdeur te injecteren die permanente toegang op afstand mogelijk maakt.

“De achterdeur wordt ingevoegd in een bestaand Perl-bestand met de naam ‘DSLog.pm'”, aldus het bedrijf, waarmee het een voortdurend patroon benadrukt waarin bestaande legitieme componenten – in dit geval een logmodule – worden aangepast om de kwaadaardige code toe te voegen.

DSLog, het implantaat, is uitgerust met zijn eigen trucs om analyse en detectie te belemmeren, waaronder het inbedden van een unieke hash per apparaat, waardoor het onmogelijk wordt om de hash te gebruiken om contact te maken met dezelfde achterdeur op een ander apparaat.

Dezelfde hashwaarde wordt door de aanvallers aan het User-Agent-headerveld geleverd in een HTTP-verzoek aan het apparaat, zodat de malware de uit te voeren opdracht kan extraheren uit een queryparameter met de naam ‘cdi’. De gedecodeerde instructie wordt vervolgens uitgevoerd als rootgebruiker.

“De webshell retourneert geen status/code wanneer er contact mee wordt gemaakt”, aldus Orange Cyberdefense. “Er is geen manier bekend om het direct te detecteren.”

Verder heeft het bewijsmateriaal waargenomen van dreigingsactoren die “.access”-logboeken op “meerdere” apparaten hebben gewist in een poging het forensische spoor te verbergen en onder de radar te blijven.

Maar door de artefacten te controleren die zijn ontstaan bij het activeren van de SSRF-kwetsbaarheid, zei het bedrijf dat het tijdens een eerste scan op 3 februari 670 gecompromitteerde activa kon detecteren, een aantal dat op 7 februari is gedaald tot 524.

In het licht van de voortdurende exploitatie van Ivanti-apparaten wordt het ten zeerste aanbevolen dat “alle klanten hun apparaat naar de fabrieksinstellingen resetten voordat ze de patch toepassen, om te voorkomen dat de bedreigingsacteur upgrade-persistentie in uw omgeving verkrijgt.”