Het Amerikaanse ministerie van Buitenlandse Zaken heeft geldelijke beloningen tot 10 miljoen dollar aangekondigd voor informatie over personen die sleutelposities bekleden binnen de Hive-ransomwareoperatie.

Het geeft ook nog eens 5 miljoen dollar weg voor bijzonderheden die zouden kunnen leiden tot de arrestatie en/of veroordeling van elke persoon die “samenzweert om deel te nemen aan of probeert deel te nemen aan Hive-ransomware-activiteiten.”

De beloningen van meerdere miljoenen dollars komen iets meer dan een jaar nadat een gecoördineerde wetshandhavingsinspanning heimelijk de darknet-infrastructuur heeft geïnfiltreerd en ontmanteld die verband houdt met de Hive ransomware-as-a-service (RaaS) bende. Eén persoon met vermoedelijke banden met de groep werd in december 2023 in Parijs gearresteerd.

Hive, dat medio 2021 opkwam, richtte zich op meer dan 1.500 slachtoffers in meer dan 80 landen en genereerde ongeveer 100 miljoen dollar aan illegale inkomsten. In november 2023 onthulde Bitdefender dat een nieuwe ransomwaregroep genaamd Hunters International de broncode en infrastructuur van Hive had overgenomen om zijn eigen inspanningen een impuls te geven.

Er zijn aanwijzingen dat de dreigingsactoren die verband houden met Hunters International waarschijnlijk in Nigeria gevestigd zijn, met name een persoon genaamd Olowo Kehinde, volgens informatie verzameld door beveiligingsonderzoeker van Netenrich. Rakesh Krishnanhoewel het ook een neppersona kan zijn die door de acteurs is aangenomen om hun ware afkomst te verdoezelen.

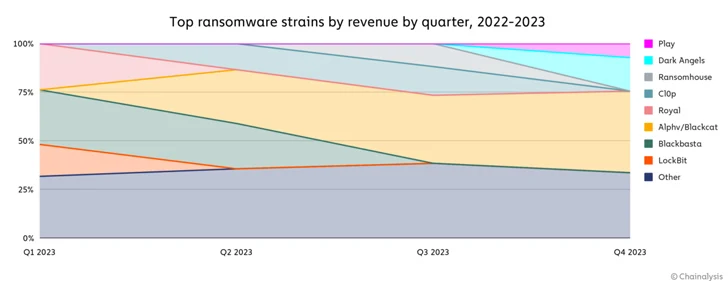

Blockchain-analysebedrijf Chainalysis schatte in zijn vorige week gepubliceerde evaluatie uit 2023 dat ransomware-teams vorig jaar 1,1 miljard dollar aan afgeperste cryptocurrency-betalingen van slachtoffers binnenhaalden, vergeleken met 567 miljoen dollar in 2022, wat alles behalve bevestigt dat ransomware in 2023 herstelde na een relatieve daling in 2022.

“2023 markeert een grote comeback voor ransomware, met recordbrekende betalingen en een substantiële toename van de omvang en complexiteit van aanvallen – een significante ommekeer ten opzichte van de daling die in 2022 werd waargenomen”, aldus het rapport.

De daling van de ransomware-activiteit in 2022 wordt beschouwd als een statistische afwijking, waarbij de neergang wordt toegeschreven aan de Russisch-Oekraïense oorlog en de ontwrichting van Hive. Bovendien bedroeg het totale aantal slachtoffers dat in 2023 op dataleksites werd geplaatst 4.496, vergeleken met 3.048 in 2021 en 2.670 in 2022.

Palo Alto Networks Unit 42 heeft in haar eigen analyse van de openbare lijsten van slachtoffers van ransomwarebendes op darkwebsites de productiesector uitgeroepen tot de sector die in 2023 het zwaarst getroffen is, gevolgd door professionele en juridische dienstverlening, hoogwaardige technologie, detailhandel, de bouw en de sector. gezondheidszorgsectoren.

Hoewel de wetshandhavingsactie ongeveer 130 miljoen dollar aan losgeldbetalingen aan Hive heeft voorkomen, wordt er gezegd dat de verwijdering waarschijnlijk ook “de bredere activiteiten van Hive-filialen heeft beïnvloed, waardoor mogelijk het aantal extra aanvallen dat ze konden uitvoeren werd verminderd.” In totaal kan de inspanning ten minste 210,4 miljoen dollar aan betalingen hebben voorkomen.

Naast de escalatie van de regelmaat, de omvang en het volume van de aanvallen was er vorig jaar ook sprake van een golf van nieuwe toetreders en uitlopers, een teken dat het ransomware-ecosysteem een gestage stroom nieuwe spelers aantrekt die worden aangetrokken door het vooruitzicht op hoge winsten. en lagere toetredingsdrempels.

Cyberverzekeringsmaatschappij Corvus zei dat het aantal actieve ransomwarebendes tussen het eerste en vierde kwartaal van 2023 een “significante” stijging van 34% registreerde, van 35 naar 47, hetzij als gevolg van breuken en rebranding, of omdat andere actoren gelekte encryptors in handen kregen. In 2023 ontstonden er 25 nieuwe ransomwaregroepen.

“De frequentie van rebranding, vooral onder de actoren achter de grootste en meest beruchte soorten, is een belangrijke herinnering dat het ransomware-ecosysteem kleiner is dan het grote aantal soorten doet lijken”, aldus Chainalysis.

Naast een opmerkelijke verschuiving naar de jacht op groot wild, die verwijst naar de tactiek om zeer grote bedrijven te targeten om flink losgeld te eisen, worden losgeldbetalingen gestaag via kettingbruggen, instant exchangers en gokdiensten gerouteerd, wat erop wijst dat e-criminele groepen langzaam afstappend van gecentraliseerde uitwisselingen en mixers op zoek naar nieuwe wegen voor het witwassen van geld.

In november 2023 heeft het Amerikaanse ministerie van Financiën sancties opgelegd aan Sinbad, een virtuele valutamixer die door de aan Noord-Korea gelinkte Lazarus Group is gebruikt om onrechtmatig verkregen opbrengsten wit te wassen. Enkele van de andere gesanctioneerde mixers zijn Blender, Tornado Cash en ChipMixer.

De omslag naar de jacht op groot wild is ook een gevolg van het feit dat bedrijven steeds vaker weigeren zich te vestigen, aangezien het aantal slachtoffers dat ervoor koos om te betalen in het laatste kwartaal van 2023 naar een nieuw dieptepunt van 29% daalde, volgens gegevens van Coveware.

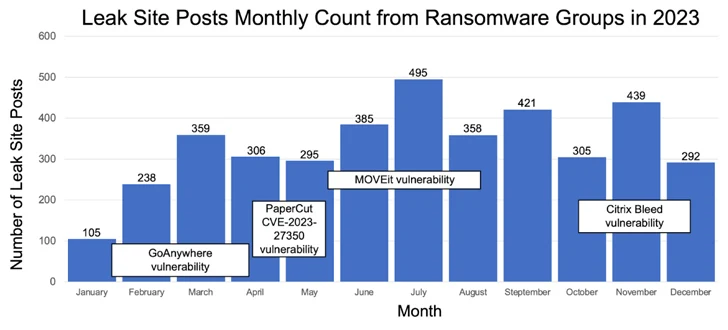

“Een andere factor die heeft bijgedragen aan de hogere aantallen ransomware in 2023 was een grote verschuiving in het gebruik van kwetsbaarheden door bedreigingsactoren”, zei Corvus, waarbij hij de nadruk legde op Cl0p’s exploitatie van fouten in Fortra GoAnywhere en Progress MOVEit Transfer.

“Als malware, zoals infostealers, een gestage stroom nieuwe ransomware-slachtoffers oplevert, dan is een grote kwetsbaarheid zoiets als het openzetten van een kraan. Met sommige kwetsbaarheden kan relatief gemakkelijke toegang tot duizenden slachtoffers schijnbaar van de ene op de andere dag werkelijkheid worden.”

Cybersecuritybedrijf Recorded Future onthulde dat de bewapening van beveiligingskwetsbaarheden door ransomware-groepen in twee duidelijke categorieën valt: kwetsbaarheden die slechts door een of twee groepen zijn uitgebuit en kwetsbaarheden die op grote schaal zijn uitgebuit door meerdere bedreigingsactoren.

“Magniber heeft zich op unieke wijze gefocust op Microsoft-kwetsbaarheden, waarbij de helft van zijn unieke exploits zich concentreert op Windows Smart Screen”, aldus het rapport. “Cl0p heeft zich op een unieke en beruchte manier gefocust op software voor bestandsoverdracht van Accellion, SolarWinds en MOVEit. ALPHV heeft zich op een unieke manier gefocust op software voor gegevensback-up van Veritas en Veeam. REvil heeft zich op een unieke manier gefocust op serversoftware van Oracle, Atlassian en Kaseya.”

De voortdurende aanpassing die wordt waargenomen onder de cybercriminaliteitsploegen blijkt ook uit de toename van het aantal DarkGate- en PikaBot-infecties na de uitschakeling van het QakBot-malwarenetwerk, dat de geprefereerde toegangsroute tot doelnetwerken was voor de inzet van ransomware.

“Ransomwaregroepen zoals Cl0p hebben zero-day-exploits gebruikt tegen nieuw ontdekte kritieke kwetsbaarheden, die een complexe uitdaging vormen voor potentiële slachtoffers”, aldus Unit 42.

“Hoewel gegevens over ransomware-leklocaties waardevol inzicht kunnen bieden in het bedreigingslandschap, geven deze gegevens mogelijk niet accuraat de volledige impact van een kwetsbaarheid weer. Organisaties moeten niet alleen waakzaam zijn over bekende kwetsbaarheden, maar ze moeten ook strategieën ontwikkelen om snel te reageren op en de gevolgen ervan te beperken. de impact van zero-day exploits.”