De aan Noord-Korea gelieerde natiestaatacteur, bekend als Kimsuky, wordt verdacht van het gebruik van een voorheen ongedocumenteerde op Golang gebaseerde informatiedief genaamd Trollendief.

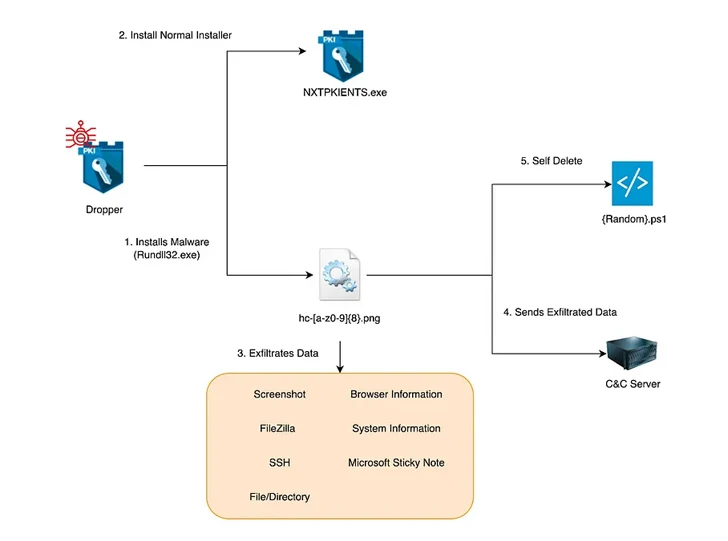

De malware steelt “SSH, FileZilla, C-schijfbestanden/mappen, browsers, systeeminformatie, [and] schermopnamen” van geïnfecteerde systemen, aldus het Zuid-Koreaanse cyberbeveiligingsbedrijf S2W in een nieuw technisch rapport.

De banden van Troll Stealer met Kimsuky komen voort uit de overeenkomsten met bekende malwarefamilies, zoals AppleSeed- en AlphaSeed-malware die aan de groep zijn toegeschreven.

Kimsuky, ook gevolgd onder de namen APT43, ARCHIPELAGO, Black Banshee, Emerald Sleet (voorheen Thallium), Nickel Kimball en Velvet Chollima, staat bekend om zijn neiging om gevoelige, vertrouwelijke informatie te stelen bij offensieve cyberoperaties.

Eind november 2023 werden de dreigingsactoren gesanctioneerd door het Office of Foreign Assets Control (OFAC) van het Amerikaanse ministerie van Financiën voor het verzamelen van inlichtingen ter bevordering van de strategische doelstellingen van Noord-Korea.

Het vijandige collectief is de afgelopen maanden toegeschreven aan spearphishing-aanvallen gericht op Zuid-Koreaanse entiteiten om een verscheidenheid aan achterdeurtjes te creëren, waaronder AppleSeed en AlphaSeed.

De laatste analyse van S2W onthult het gebruik van een dropper die zich voordoet als een installatiebestand van een beveiligingsprogramma van een Zuid-Koreaans bedrijf genaamd SGA Solutions om de stealer te lanceren, die zijn naam dankt aan het pad “D:/~/repo/golang/src/root .go/s/troll/agent” dat erin is ingebed.

“De dropper draait als een legitiem installatieprogramma naast de malware, en zowel de dropper als de malware zijn ondertekend met een geldig, legitiem D2Innovation Co.,LTD-certificaat, wat erop wijst dat het certificaat van het bedrijf daadwerkelijk is gestolen”, aldus het bedrijf.

Een opvallend kenmerk van Troll Stealer is het vermogen om de GPKI-map op geïnfecteerde systemen te stelen, waardoor de mogelijkheid ontstaat dat de malware wordt gebruikt bij aanvallen gericht op administratieve en publieke organisaties in het land.

Gezien het ontbreken van Kimsuky-campagnes die de diefstal van GPKI-mappen documenteren, is de mogelijkheid ontstaan dat het nieuwe gedrag ofwel een tactiekverandering is, ofwel het werk is van een andere bedreigingsacteur die nauw verbonden is met de groep die ook toegang heeft tot de broncode van AppleSeed. en AlphaSeed.

Er zijn ook tekenen dat de dader mogelijk betrokken is bij een op Go gebaseerde achterdeur met de codenaam GoBear, die ook is ondertekend met een legitiem certificaat dat is gekoppeld aan D2Innovation Co., LTD en instructies uitvoert die zijn ontvangen van een command-and-control (C2)-server.

“De strings in de namen van de functies die het oproept, blijken te overlappen met de commando’s die worden gebruikt door BetaSeed, een op C++ gebaseerde achterdeur-malware die wordt gebruikt door de Kimsuky-groep”, aldus S2W. “Het is opmerkelijk dat GoBear SOCKS5-proxyfunctionaliteit toevoegt, die voorheen niet werd ondersteund door de achterdeurmalware van de Kimsuky-groep.”