Mediaorganisaties en spraakmakende experts op het gebied van Noord-Koreaanse aangelegenheden stonden aan de ontvangende kant van een nieuwe campagne, georkestreerd door een dreigingsacteur die bekend staat als ScarCruft december 2023.

“ScarCruft heeft geëxperimenteerd met nieuwe infectieketens, waaronder het gebruik van een technisch dreigingsonderzoeksrapport als lokaas, waarschijnlijk gericht op consumenten van dreigingsinformatie zoals cybersecurityprofessionals”, aldus SentinelOne-onderzoekers Aleksandar Milenkoski en Tom Hegel in een rapport gedeeld met The Hacker News .

De aan Noord-Korea gelieerde tegenstander, ook bekend onder de namen APT37, InkySquid, RedEyes, Ricochet Chollima en Ruby Sleet, wordt geacht deel uit te maken van het Ministerie van Staatsveiligheid (MSS), waarmee het apart wordt geplaatst van de Lazarus Group en Kimsuky, die zijn elementen binnen het Reconnaissance General Bureau (RGB).

De groep staat bekend om zijn aanvallen op regeringen en overlopers, waarbij gebruik wordt gemaakt van spearphishing-lokmiddelen om RokRAT en andere achterdeurtjes te leveren met als uiteindelijk doel het vergaren van geheime inlichtingen om de strategische belangen van Noord-Korea na te streven.

In augustus 2023 werd ScarCruft in verband gebracht met een aanval op het Russische rakettechniekbedrijf NPO Mashinostroyeniya samen met de Lazarus Group in wat werd beschouwd als een “zeer wenselijke strategische spionagemissie”, bedoeld om het controversiële raketprogramma ten goede te komen.

Eerder deze week meldden de Noord-Koreaanse staatsmedia dat het land een test had uitgevoerd van zijn ‘onderwaterkernwapensysteem’ als reactie op oefeningen van de VS, Zuid-Korea en Japan, waarbij de oefeningen werden omschreven als een bedreiging voor de nationale veiligheid.

De laatste door SentinelOne waargenomen aanvalsketen was gericht op een expert in Noord-Koreaanse aangelegenheden door zich voor te doen als lid van het North Korea Research Institute en er bij de ontvanger op aan te dringen een ZIP-archiefbestand met presentatiemateriaal te openen.

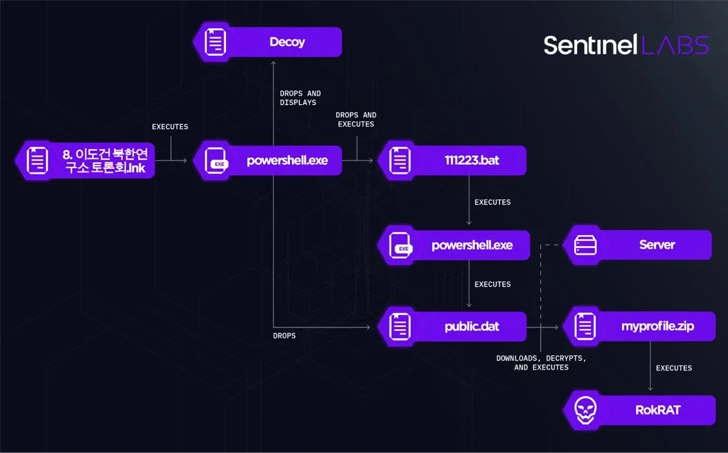

Hoewel zeven van de negen bestanden in het archief goedaardig zijn, zijn twee ervan kwaadaardige Windows-snelkoppelingsbestanden (LNK), die een meerfasige infectiereeks weerspiegelen die eerder door Check Point in mei 2023 werd onthuld om de RokRAT-achterdeur te verspreiden.

Er zijn aanwijzingen dat sommige van de personen die rond 13 december 2023 het doelwit waren, ook een maand eerder, op 16 november 2023, werden uitgekozen.

SentinelOne zei dat het onderzoek ook malware aan het licht bracht – twee LNK-bestanden (“inteligence.lnk” en “news.lnk”) en shellcode-varianten die RokRAT leveren – die naar verluidt deel uitmaakt van de plannings- en testprocessen van de bedreiging.

Terwijl het voormalige snelkoppelingsbestand alleen maar de legitieme Kladblok-applicatie opent, maakt de via news.lnk uitgevoerde shellcode de weg vrij voor de inzet van RokRAT, hoewel deze infectieprocedure nog in het wild moet worden waargenomen, wat aangeeft dat deze waarschijnlijk zal worden gebruikt voor toekomstige campagnes.

De ontwikkeling is een teken dat de hackers van de natiestaten actief hun modus operandi aan het aanpassen zijn, waarschijnlijk in een poging detectie te omzeilen als reactie op publieke onthulling over hun tactieken en technieken.

“ScarCruft blijft zich inzetten voor het verwerven van strategische inlichtingen en is mogelijk van plan inzicht te krijgen in niet-openbare informatie over cyberdreigingen en defensiestrategieën”, aldus de onderzoekers.

“Hierdoor kan de tegenstander een beter inzicht krijgen in hoe de internationale gemeenschap de ontwikkelingen in Noord-Korea waarneemt, en zo bijdragen aan de besluitvormingsprocessen van Noord-Korea.”