Beveiligingsonderzoekers bij Kaspersky hebben onlangs een zeer geavanceerde iMessage-kwetsbaarheid onthuld, die ze ‘Operation Triangulation’ noemen. Onderzoekers ontdekten dat deze exploit tussen 2019 en december 2022 actief was vanwege de complexiteit ervan. Het maakt gebruik van een reeks zero-day-kwetsbaarheden om wat zij omschrijven als de “meest geavanceerde aanvalsketen” ooit te creëren.

De presentatie op het Chaos Communication Congress markeert de eerste keer dat de onderzoekers publiekelijk de details onthulden van de exploits en kwetsbaarheden die bij deze geavanceerde iMessage-aanval worden gebruikt.

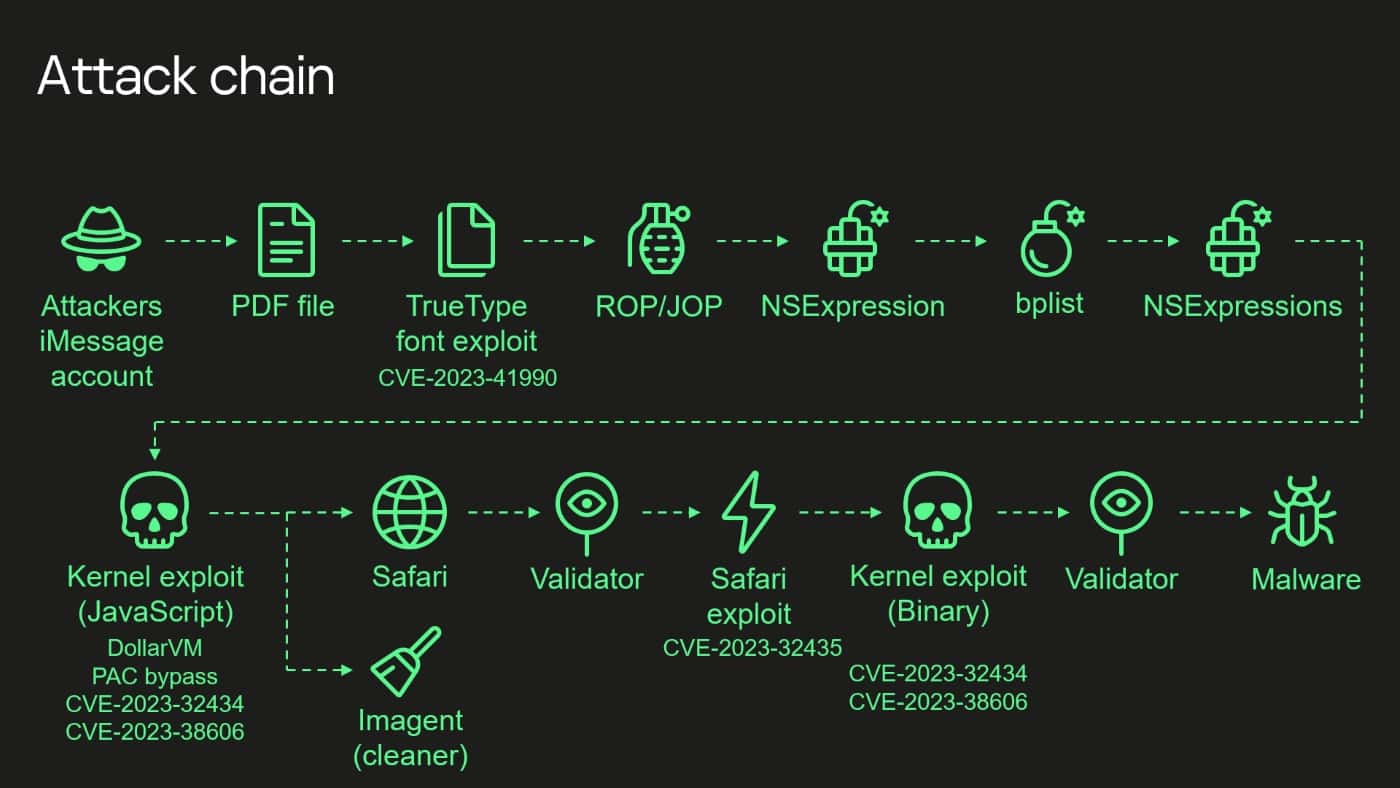

Operatie Triangulatie maakte gebruik van een 0-click iMessage-aanval, waarbij gebruik werd gemaakt van vier zero-day-kwetsbaarheden om iOS-versies tot iOS 16.2 aan te vallen. Onderzoekers begonnen de aanval met een kwaadaardige iMessage-bijlage die niet opgemerkt wordt door gebruikers. De bijlage maakte misbruik van een kwetsbaarheid voor het op afstand uitvoeren van code in de ADJUST TrueType-lettertype-instructie, die alleen voor Apple beschikbaar is, en die sinds begin jaren negentig aanwezig was.

De complexiteit van de meest geavanceerde iMessage-exploit: Operation Triangulation

Deze complexe aanval omvatte meerdere fasen, waaronder JavaScript-exploits, ingewikkeld gecodeerd met ongeveer 11.000 regels, en de manipulatie van het geheugen van JavaScriptCore. De exploit was bedoeld om controle te krijgen over het volledige fysieke geheugen van het apparaat, met behulp van technieken zoals Pointer Authentication Code bypass en hardware-geheugen toegewezen I/O-registers.

Een opvallend aspect van de aanval was het gebruik van een onbekende hardwarefunctie in door Apple ontworpen SoC’s, waardoor aanvallers gegevens naar een specifiek fysiek adres konden schrijven, waarbij de op hardware gebaseerde geheugenbescherming werd omzeild. Deze functie, die schijnbaar ongebruikt was door de firmware, riep vragen op over de oorsprong en het doel ervan, waarbij Kaspersky vermoedde dat deze mogelijk bedoeld was voor foutopsporings- of testdoeleinden.

De onderzoekers maakten daarom hun intentie bekend om deze technische details te delen om de samenwerking tussen iOS-beveiligingsonderzoekers aan te moedigen, op zoek naar bevestiging van hun bevindingen en mogelijke verklaringen voor hoe aanvallers deze mysterieuze hardwarefunctie zouden kunnen hebben ontdekt en gebruikt.

De aanvalsketen van Operatie Triangulatie valt niet alleen op door zijn technische verfijning, maar ook door de samenwerking tussen beveiligingsonderzoekers om licht te werpen op de fijne kneepjes ervan. De beveiliging van smartphones blijft een cruciaal punt van zorg en het begrijpen en aanpakken van dergelijke geavanceerde exploits is essentieel voor het beschermen van uw gegevens en privacy.