Microsoft heeft een nieuw multi-model, op kunstmatige intelligentie (AI) gebaseerd systeem onthuld, genaamd MDASH om het ontdekken en herstellen van kwetsbaarheden op grote schaal te vergemakkelijken, eraan toevoegend dat het door sommige klanten wordt getest als onderdeel van een beperkte privé preview.

MDASH, een afkorting van MultimoDel Agentisch Sinblikken Harness, is ontworpen als een model-agnostisch systeem dat gebruik maakt van op maat gemaakte AI-agents voor verschillende kwetsbaarheidsklassen om autonoom exploiteerbare defecten in complexe codebases zoals Windows te ontdekken, valideren en bewijzen.

“In tegenstelling tot benaderingen met één model, orkestreert het harnas meer dan 100 gespecialiseerde AI-agenten over een geheel van grensoverschrijdende en gedistilleerde modellen om exploiteerbare bugs end-to-end te ontdekken, te bespreken en te bewijzen”, zegt Taesoo Kim, vice-president van agentic security bij Microsoft.

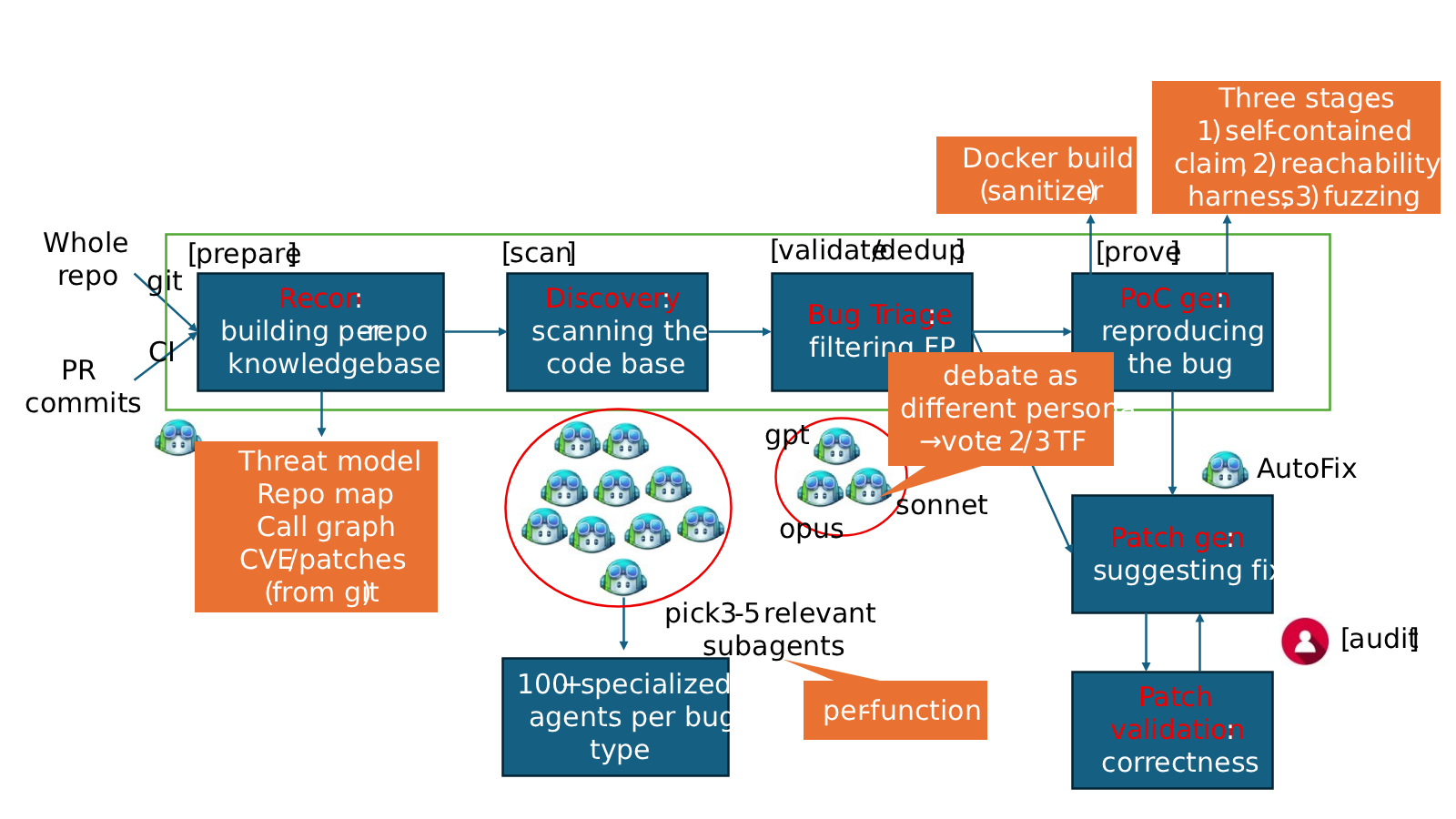

MDASH wordt gezien als een ‘gestructureerde pijplijn’ die een codebase opneemt en gevalideerde, bewezen bevindingen produceert door middel van een reeks acties.

Het begint met het analyseren van de broncode om een dreigingsmodel en aanvalsoppervlak op te bouwen, het laten lopen van gespecialiseerde ‘auditor’-agents over kandidaat-codepaden om potentiële problemen te signaleren, het uitvoeren van een tweede set van ‘debater’-agents die de bevindingen valideren, het groeperen van semantisch gelijkwaardige bevindingen, en dan uiteindelijk het bewijzen van het bestaan van de kwetsbaarheden.

Het systeem wordt aangedreven door een configureerbaar panel van modellen, met state-of-the-art (SOTA) modellen die worden gebruikt voor redenering, gedistilleerde modellen voor validatie voor passen met een hoog volume, en een tweede afzonderlijk SOTA-model voor onafhankelijk contrapunt.

“Onenigheid tussen modellen is op zichzelf al een signaal: wanneer een auditor iets als verdacht bestempelt en de debater het niet kan weerleggen, neemt de latere geloofwaardigheid van die bevinding toe”, legt Microsoft uit. “Een auditor redeneert niet als een debater, die niet redeneert als een bewijzer. Elke pijplijnfase heeft zijn eigen rol, promptregime, hulpmiddelen en stopcriteria.”

Redmond merkte op dat de gespecialiseerde agenten zijn gebouwd op basis van veelvoorkomende kwetsbaarheden en blootstellingen (CVE’s) en hun patches. Het zei ook dat de architectuur portabiliteit tussen modelgeneraties mogelijk maakt.

MDASH is al getest en heeft 16 van de kwetsbaarheden blootgelegd die zijn opgelost in de Patch Tuesday-release van deze maand. De tekortkomingen strekken zich uit over de Windows-netwerk- en authenticatiestack, waaronder twee kritieke fouten die de weg zouden kunnen vrijmaken voor uitvoering van code op afstand:

- CVE-2026-33824 (CVSS-score: 9.8) – Een dubbelvrije kwetsbaarheid in “ikeext.dll” waardoor een niet-geverifieerde aanvaller speciaal vervaardigde pakketten naar een Windows-machine kan sturen waarop Internet Key Exchange (IKE) versie 2 is ingeschakeld, wat kan leiden tot uitvoering van externe code.

- CVE-2026-33827 (CVSS-score: 8.1) – Een race condition-kwetsbaarheid in Windows TCP/IP (“tcpip.sys”) waardoor een ongeautoriseerde aanvaller een speciaal vervaardigd IPv6-pakket naar een Windows-knooppunt kan sturen waar IPSec is ingeschakeld, wat leidt tot misbruik van externe code-uitvoering.

Het nieuws over MDASH volgt op het debuut van Anthropic’s Project Glasswing en OpenAI Daybreak, beide door AI aangedreven cyberbeveiligingsinitiatieven voor het versnellen van het ontdekken, valideren en herstellen van kwetsbaarheden voordat ze door slechte actoren kunnen worden ontdekt.

“De strategische implicatie is duidelijk: de ontdekking van AI-kwetsbaarheid is van onderzoeksnieuwsgierigheid overgegaan naar productie-grade verdediging op bedrijfsschaal, en het duurzame voordeel ligt in het agentische systeem rond het model in plaats van in enig enkel model zelf”, aldus Kim.