De door de Iraanse staat gesponsorde hackgroep MuddyWater (ook bekend als Mango Sandstorm, Seedworm en Static Kitten) wordt toegeschreven aan een ransomware-aanval in wat wordt beschreven als een ‘false flag’-operatie.

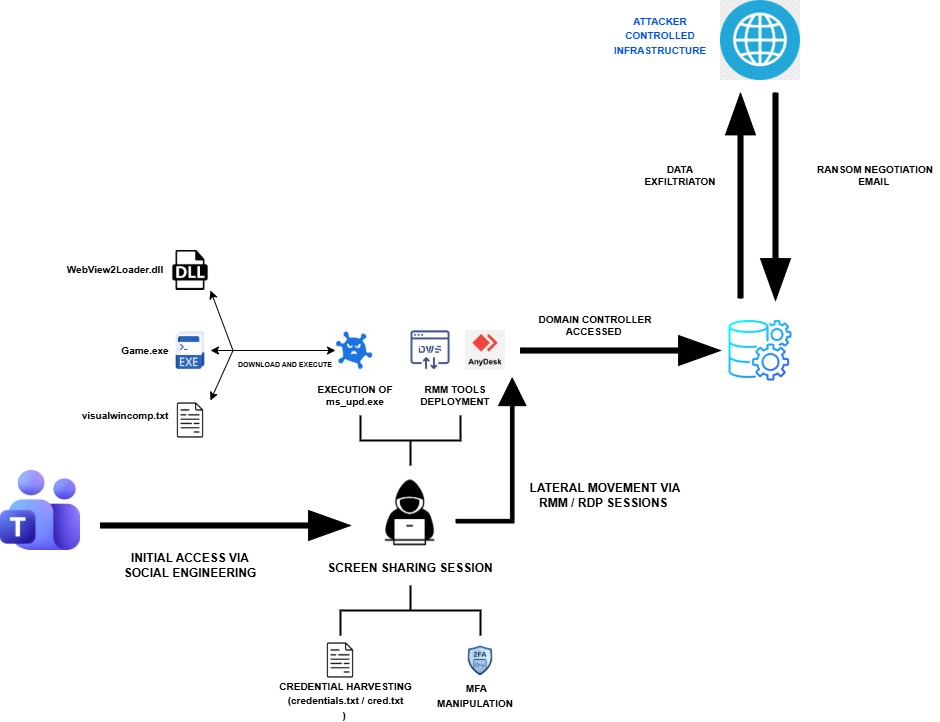

De aanval, die begin 2026 door Rapid7 werd waargenomen, bleek gebruik te maken van social engineering-technieken via Microsoft Teams om de infectiesequentie te initiëren. Hoewel het incident aanvankelijk leek te passen bij een ransomware-as-a-service (RaaS)-groep die opereert onder de merknaam Chaos, wijst bewijs erop dat het een gerichte, door de staat gesteunde aanval is die zich voordoet als opportunistische afpersing.

“De campagne werd gekenmerkt door een high-touch social engineering-fase uitgevoerd via Microsoft Teams, waarbij de aanvallers gebruik maakten van interactief scherm delen om inloggegevens te verzamelen en multi-factor authenticatie (MFA) te manipuleren”, aldus Rapid7 in een rapport gedeeld met The Hacker News.

“Eenmaal binnen omzeilde de groep de traditionele ransomware-workflows, waarbij ze afzagen van bestandsencryptie ten gunste van data-exfiltratie en persistentie op de lange termijn via tools voor extern beheer zoals DWAgent.”

De bevindingen geven aan dat MuddyWater probeert de attributie-inspanningen te vertroebelen door steeds meer te vertrouwen op kant-en-klare tools die beschikbaar zijn in de cybercrime-ondergrond om zijn aanvallen uit te voeren. Deze verschuiving is de afgelopen maanden ook gedocumenteerd door Ctrl-Alt-Intel, Broadcom, Check Point en JUMPSEC, waarbij het gebruik van CastleRAT en Tsundere door de tegenstander wordt benadrukt.

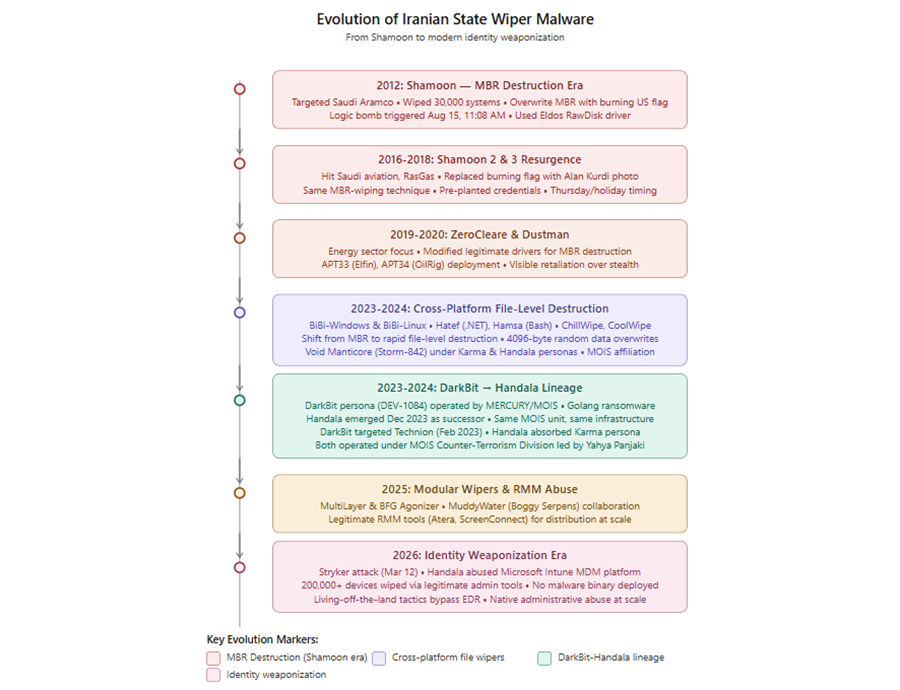

Dat gezegd hebbende, is dit niet de eerste keer dat MuddyWater ransomware-aanvallen uitvoert. In september 2020 werd de bedreigingsacteur toegeschreven aan een campagne gericht op prominente Israëlische organisaties met een lader genaamd PowGoop die een variant van Thanos-ransomware met destructieve mogelijkheden inzet.

Vervolgens maakte Microsoft in 2023 bekend dat de hackgroep samenwerkte met DEV-1084, een bedreigingsacteur waarvan bekend is dat hij de DarkBit-persona gebruikt, om destructieve aanvallen uit te voeren onder het voorwendsel van het inzetten van ransomware. In oktober 2025 zouden de aanvallers de Qilin-ransomware hebben gebruikt om een Israëlisch overheidsziekenhuis aan te vallen.

“In dit geval kwam het beeld naar voren dat de aanvallers waarschijnlijk aan Iran gelieerde operators waren die via het cybercriminele ecosysteem werkten, gebruikmakend van een crimineel ransomware-merk en methoden die verband hielden met de bredere afpersingsmarkt, terwijl ze een strategisch Iraans doel dienden”, merkte Check Point in maart op.

“Het gebruik van Qilin en deelname aan zijn partnerprogramma dienen waarschijnlijk niet alleen als een laag van dekking en plausibele ontkenning, maar ook als een zinvolle operationele enabler, vooral omdat eerdere aanvallen de veiligheidsmaatregelen en het toezicht door de Israëlische autoriteiten lijken te hebben versterkt.”

Chaos is een RaaS-groep die begin 2025 ontstond. De bedreigingsacteur staat bekend om zijn dubbele afpersingsmodel en heeft zijn partnerprogramma geadverteerd op cybercriminaliteitsforums, zoals RAMP en RehubCom.

Aanvallen van de e-crime-bende maken gebruik van een combinatie van mail flooding en vishing met behulp van Teams, vaak door zich voor te doen als IT-ondersteuningspersoneel, om slachtoffers te misleiden om tools voor externe toegang zoals Microsoft Quick Assist te installeren, en vervolgens die steun te misbruiken om dieper in de omgeving van het slachtoffer te graven en ransomware in te zetten.

“De groep heeft ook blijk gegeven van drievoudige afpersing door te dreigen met gedistribueerde denial-of-service (DDoS)-aanvallen op de infrastructuur van het slachtoffer”, aldus Rapid7. “Deze mogelijkheden worden naar verluidt aangeboden aan aangesloten bedrijven als onderdeel van gebundelde diensten, wat een opvallend kenmerk van het RaaS-model vertegenwoordigt. Bovendien is waargenomen dat Chaos gebruik maakt van elementen van viervoudige afpersing, waaronder bedreigingen om contact op te nemen met klanten of concurrenten om de druk op slachtoffers te vergroten.”

Eind maart 2026 heeft Chaos 36 slachtoffers geëist op zijn dataleksite, waarvan de meeste zich in de VS bevinden. De bouw, productie en zakelijke dienstverlening zijn enkele van de prominente sectoren waarop de groep zich richt.

Bij de door Rapid7 geanalyseerde inbraak zou de bedreigingsacteur via Teams externe chatverzoeken hebben geïnitieerd om met werknemers in contact te komen en aanvankelijke toegang te verkrijgen via sessies voor het delen van schermen, gevolgd door het gebruik van gecompromitteerde gebruikersaccounts om verkenningen uit te voeren, persistentie tot stand te brengen met behulp van tools als DWAgent en AnyDesk, lateraal te bewegen en gegevens te exfiltreren. Vervolgens werd via e-mail contact met het slachtoffer opgenomen voor onderhandelingen over losgeld.

“Terwijl hij verbonden was, voerde de TA (bedreigingsacteur) basisdetectieopdrachten uit, kreeg hij toegang tot bestanden die verband hielden met de VPN-configuratie van het slachtoffer en instrueerde hij gebruikers om hun inloggegevens in lokaal gemaakte tekstbestanden in te voeren”, legt Rapid7 uit. “In ten minste één geval heeft de TA ook een tool voor beheer op afstand (AnyDesk) ingezet om de toegang verder te vergemakkelijken.”

Er is ook waargenomen dat de bedreigingsacteur RDP gebruikte om een uitvoerbaar bestand (“ms_upd.exe”) te downloaden van een externe server (“172.86.126(.)208”) met behulp van het curl-hulpprogramma. Bij uitvoering start het binaire bestand een meerfasige infectieketen die meer kwaadaardige componenten oplevert.

Hieronder vindt u een korte beschrijving van de malwarefamilies:

- ms_upd.exe (ook bekend als Stagecomp), dat systeeminformatie verzamelt en verbinding maakt met een command-and-control (C2)-server om payloads in de volgende fase te droppen (game.exe, WebView2Loader.dll en visualwincomp.txt).

- game.exe (ook bekend als Darkcomp), een op maat gemaakte trojan voor externe toegang (RAT) die zich voordoet als een legitieme Microsoft WebView2-toepassing. Het is een getrojaniseerde versie van het officiële Microsoft WebView2APISample-project.

- WebView2Loader.dll, een legitieme DLL gedownload door ms_upd.exe. Het is vereist door Microsoft Edge WebView2 om webinhoud in Windows-applicaties in te sluiten.

- visualwincomp.txt, een gecodeerde configuratie die door de RAT wordt gebruikt om de C2-informatie te verkrijgen.

De RAT maakt verbinding met de C2-server en gaat een oneindige lus in om elke 60 seconden naar nieuwe opdrachten te peilen, waardoor hij opdrachten of PowerShell-scripts kan uitvoeren, bestandsbewerkingen kan uitvoeren en een interactieve cmd.exe-shell of PowerShell kan voortbrengen.

De links van de campagne naar MuddyWater komen voort uit het gebruik van een code-signing-certificaat toegeschreven aan “Donald Gay” om “ms_upd.exe” te ondertekenen. Het certificaat is eerder door het dreigingscluster gebruikt om zijn malware te ondertekenen, waaronder een CastleLoader-downloader genaamd Fakeset.

Deze bevindingen onderstrepen de toenemende convergentie van door de staat gesponsorde inbraakactiviteiten en cybercrimineel vakmanschap om de toeschrijving te verdoezelen en een passende defensieve reactie te vertragen.

“Het gebruik van een RaaS-framework in deze context kan de actor in staat stellen het onderscheid tussen door de staat gesponsorde activiteiten en financieel gemotiveerde cybercriminaliteit te vervagen, waardoor de toeschrijving ingewikkelder wordt”, aldus Rapid7. “Bovendien zou het opnemen van afpersings- en onderhandelingselementen kunnen dienen om defensieve inspanningen te concentreren op onmiddellijke impact, waardoor waarschijnlijk de identificatie van onderliggende persistentiemechanismen die tot stand zijn gebracht via tools voor externe toegang zoals DWAgent of AnyDesk wordt vertraagd.”

“Met name de schijnbare afwezigheid van bestandsversleuteling, ondanks de aanwezigheid van Chaos-ransomware-artefacten, vertegenwoordigt een afwijking van het typische ransomware-gedrag. Deze inconsistentie kan erop wijzen dat de ransomware-component voornamelijk functioneerde als een faciliterend of verduisterend mechanisme, en niet als het primaire doel van de inbraak.”

De ontwikkeling komt op het moment dat Hunt.io details onthulde van een Iraanse-nexusoperatie gericht op Omaanse overheidsinstellingen om meer dan 26.000 gebruikersrecords van het Ministerie van Justitie, gegevens over rechtszaken, commissiebesluiten en SAM- en SYSTEM-registerbijenkorven te exfiltreren.

“Een open directory op 172.86.76(.)127, een RouterHosting VPS in de Verenigde Arabische Emiraten, bracht een actieve inbraakcampagne tegen de Omaanse regering naar voren, waarbij de toolkit, C2-code, sessielogboeken en geëxfiltreerde gegevens allemaal in het zicht lagen”, aldus het bedrijf. “Het primaire doelwit was het ministerie van Justitie en Juridische Zaken (mjla.gov(.)om).”

De ontdekking valt ook samen met de voortdurende activiteiten van pro-Iran-gelieerde hacktivistische groepen, zoals Handala Hack, die beweert gegevens te hebben gepubliceerd over bijna 400 Amerikaanse marinepersoneel in de Perzische Golf en een aanval heeft uitgevoerd op de haven van Fujairah in de Verenigde Arabische Emiraten, waardoor het toegang heeft kunnen krijgen tot zijn interne systemen en ongeveer 11.000 gevoelige documenten met betrekking tot facturen, verzendgegevens en douanedocumenten kan lekken.

“Een maand geleden documenteerden we een brede escalatie van aan Iran gelinkte cyberoperaties – surveillance via gehackte camera’s, het lekken van duizenden zeer gevoelige documenten van de voormalige Israëlische militaire stafchef, en een meetbare toename van het aanvalsvolume in de hele regio. We zeiden toen dat verdere escalatie waarschijnlijk was”, vertelde Sergey Shykevich, groepsmanager bij Check Point Research, aan The Hacker News.

“De geclaimde aanval op de haven van Fujairah is die escalatie, indien bevestigd. Wat veranderd is, is de aard van de dreiging: dit gaat niet langer over het verzamelen van inlichtingen of publieke schaamte. Gestolen gegevens over de haveninfrastructuur zouden zijn gebruikt om fysieke raketaanvallen mogelijk te maken.”

“De cyber- en kinetische domeinen zijn nu expliciet met elkaar verbonden. Deze campagne vertraagt niet. Elke rustige periode op het fysieke front is historisch gezien gevolgd door geïntensiveerde cyberactiviteit – en wat we nu zien is de ernstigste manifestatie van dat patroon tot nu toe.”