Een nieuw botnet bestaande uit firewalls en routers van Cisco, DrayTek, Fortinet en NETGEAR wordt gebruikt als een geheim gegevensoverdrachtnetwerk voor geavanceerde persistente bedreigingsactoren, waaronder de aan China gelinkte bedreigingsacteur genaamd Volt Typhoon.

Nagesynchroniseerd KV-botnet Volgens het Black Lotus Labs-team van Lumen Technologies is het kwaadaardige netwerk een samensmelting van twee complementaire activiteitenclusters die minstens sinds februari 2022 actief zijn.

“De campagne infecteert apparaten aan de rand van netwerken, een segment dat naar voren is gekomen als een zwakke plek in de verdedigingslinie van veel bedrijven, nog verergerd door de verschuiving naar werken op afstand in de afgelopen jaren”, aldus het bedrijf.

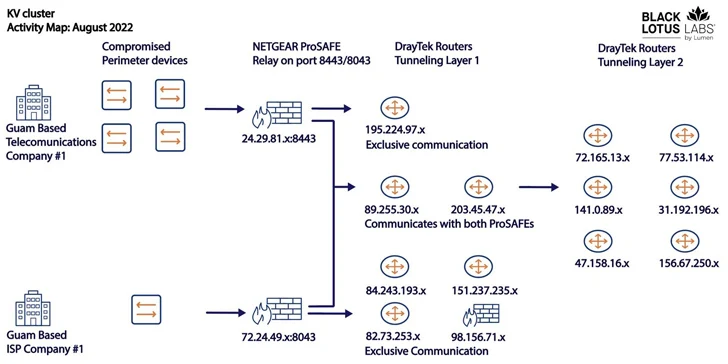

De twee clusters – met de codenaam KY en JDY – zouden verschillend zijn, maar toch samenwerken om de toegang tot spraakmakende slachtoffers te vergemakkelijken en een geheime infrastructuur op te zetten. Uit telemetriegegevens blijkt dat het botnet wordt aangestuurd vanaf IP-adressen in China.

Terwijl het botsgedeelte van JDY zich bezighoudt met breder scannen met behulp van minder geavanceerde technieken, wordt aangenomen dat de KY-component, die grotendeels verouderde en end-of-life producten bevat, gereserveerd is voor handmatige operaties tegen spraakmakende doelen die door eerstgenoemde zijn geselecteerd.

Er wordt vermoed dat Volt Typhoon ten minste één gebruiker is van het KV-botnet en dat het een subset van hun operationele infrastructuur omvat, wat blijkt uit de merkbare daling van de activiteiten in juni en begin juli 2023, die samenviel met de publieke onthulling van de belangen van het vijandige collectief. gericht op kritieke infrastructuur in de VS

Microsoft, dat voor het eerst de tactieken van de bedreigingsacteur aan het licht bracht, zei dat het “probeert op te gaan in de normale netwerkactiviteit door verkeer via gecompromitteerde netwerkapparatuur voor kleine kantoren en thuiskantoren (SOHO) te leiden, waaronder routers, firewalls en VPN-hardware.”

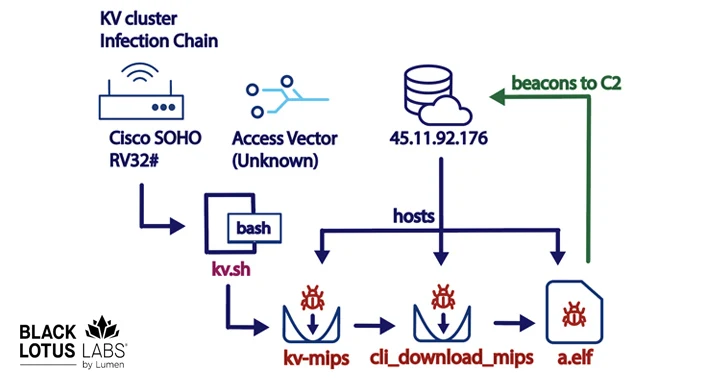

Het exacte initiële infectiemechanisme dat wordt gebruikt om de apparaten te doorbreken, is momenteel onbekend. Het wordt gevolgd door de malware in de eerste fase die stappen onderneemt om beveiligingsprogramma’s en andere soorten malware te verwijderen om ervoor te zorgen dat dit de “enige aanwezigheid” op deze machines is.

Het is ook ontworpen om de belangrijkste payload op te halen van een externe server, die niet alleen terugstuurt naar dezelfde server, maar ook bestanden kan uploaden en downloaden, opdrachten kan uitvoeren en extra modules kan uitvoeren.

De afgelopen maand heeft de infrastructuur van het botnet een facelift ondergaan, gericht op IP-camera’s van Axis, wat aangeeft dat de operators zich zouden kunnen voorbereiden op een nieuwe golf van aanvallen.

“Een van de nogal interessante aspecten van deze campagne is dat alle tools volledig in het geheugen lijken te zitten”, aldus de onderzoekers. “Dit maakt detectie uiterst moeilijk, ten koste van persistentie op de lange termijn.”

“Omdat de malware zich volledig in het geheugen bevindt, kan de eindgebruiker de infectie stoppen door het apparaat simpelweg uit en weer in te schakelen. Hoewel daarmee de onmiddellijke dreiging wordt weggenomen, vindt er regelmatig herinfectie plaats.”