Cybersecurity-onderzoekers hebben details onthuld van een nieuwe campagne waarbij gekraakte softwaredistributiesites zijn gebruikt als distributievector voor een nieuwe versie van een modulaire en onopvallende lader die bekend staat als CountLoader.

De campagne “gebruikt CountLoader als het eerste hulpmiddel bij een meerfasige aanval voor toegang tot, ontwijking en levering van aanvullende malwarefamilies”, aldus het Cyderes Howler Cell Threat Intelligence-team in een analyse.

CountLoader werd eerder gedocumenteerd door zowel Fortinet als Silent Push, waarin het vermogen van de lader werd beschreven om ladingen zoals Cobalt Strike, AdaptixC2, PureHVNC RAT, Amatera Stealer en PureMiner te duwen. De lader is in ieder geval sinds juni 2025 in het wild aangetroffen.

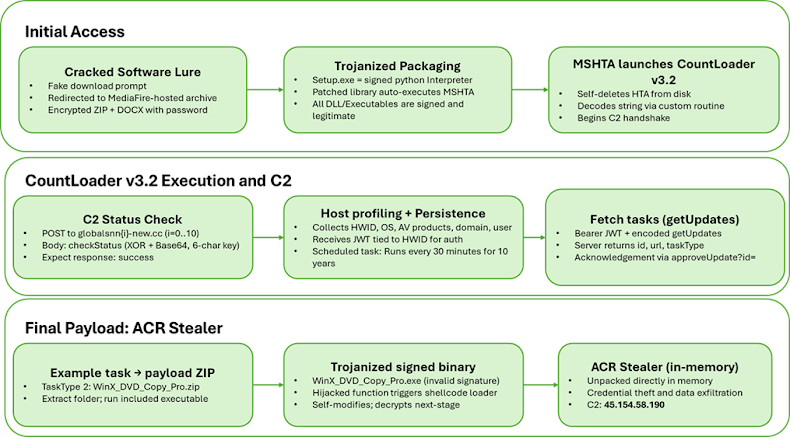

De nieuwste aanvalsketen begint wanneer nietsvermoedende gebruikers proberen gekraakte versies van legitieme software zoals Microsoft Word te downloaden, waardoor ze worden omgeleid naar een MediaFire-link die een kwaadaardig ZIP-archief host, dat een gecodeerd ZIP-bestand en een Microsoft Word-document met het wachtwoord bevat om het tweede archief te openen.

In het ZIP-bestand bevindt zich een hernoemde legitieme Python-interpreter (“Setup.exe”) die is geconfigureerd om een kwaadaardige opdracht uit te voeren om CountLoader 3.2 op te halen van een externe server met behulp van “mshta.exe”.

Om persistentie vast te stellen, creëert de malware een geplande taak die Google nabootst door de naam “GoogleTaskSystem136.0.7023.12” te gebruiken, samen met een identificatie-achtige string. Het is geconfigureerd om gedurende 10 jaar elke 30 minuten te worden uitgevoerd door “mshta.exe” aan te roepen met een reservedomein.

Het controleert ook of CrowdStrike’s Falcon-beveiligingstool op de host is geïnstalleerd door de antiviruslijst op te vragen via Windows Management Instrumentation (WMI). Als de service wordt gedetecteerd, wordt de persistentieopdracht aangepast naar “cmd.exe /c start /b mshta.exe

CountLoader is uitgerust om de gecompromitteerde host te profileren en de payload van de volgende fase op te halen. De nieuwste versie van de malware voegt mogelijkheden toe om zich te verspreiden via verwisselbare USB-drives en de malware rechtstreeks in het geheugen uit te voeren via “mshta.exe” of PowerShell. De volledige lijst met ondersteunde functies is als volgt:

- Download een uitvoerbaar bestand vanaf een opgegeven URL en voer het uit

- Download een ZIP-archief vanaf een opgegeven URL en voer een op Python gebaseerde module uit of een daarin aanwezig EXE-bestand

- Download een DLL van een opgegeven URL en voer deze uit via “rundll32.exe”

- Download een MSI-installatiepakket en installeer het

- Verwijder een geplande taak die door de lader wordt gebruikt

- Verzamel en exfiltreer uitgebreide systeeminformatie

- Verspreiding via verwijderbare media door kwaadaardige snelkoppelingen (LNK) te creëren naast hun verborgen originele tegenhangers die, wanneer ze worden gelanceerd, het originele bestand uitvoeren en de malware uitvoeren via “mshta.exe” met een C2-parameter

- Start “mshta.exe” rechtstreeks via een opgegeven URL

- Voer een externe PowerShell-payload in het geheugen uit

In de aanvalsketen die Cyderes observeert, is de uiteindelijke lading die door de CountLoader wordt ingezet een informatie-stealer die bekend staat als ACR Stealer en die is uitgerust om gevoelige gegevens van geïnfecteerde hosts te verzamelen.

“Deze campagne benadrukt de voortdurende evolutie en toegenomen verfijning van CountLoader, waardoor de behoefte aan proactieve detectie en gelaagde verdedigingsstrategieën wordt versterkt”, aldus Cyderes. “De mogelijkheid om ACR Stealer te leveren via een meerfasig proces, beginnend bij het knoeien met de Python-bibliotheek tot het uitpakken van de shellcode in het geheugen, benadrukt een groeiende trend van ondertekend binair misbruik en bestandsloze executietactieken.”

YouTube Ghost Network levert GachiLoader

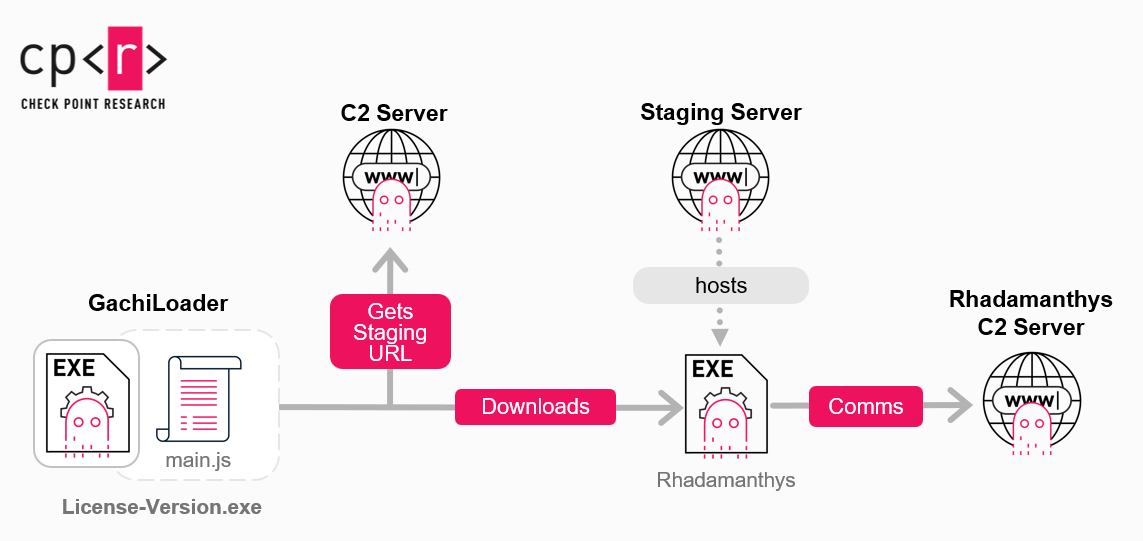

De onthulling komt op het moment dat Check Point details bekendmaakte van een nieuwe, zwaar versluierde JavaScript-malwarelader genaamd GachiLoader die is geschreven in Node.js. De malware wordt verspreid via het YouTube Ghost Network, een netwerk van gecompromitteerde YouTube-accounts die zich bezighouden met de verspreiding van malware.

“Eén variant van GachiLoader maakt gebruik van een tweede fase malware, Kidkadi, die een nieuwe techniek implementeert voor Portable Executable (PE)-injectie”, aldus beveiligingsonderzoekers Sven Rath en Jaromír Hořejší. “Deze techniek laadt een legitieme DLL en maakt misbruik van Vectored Exception Handling om deze on-the-fly te vervangen door een kwaadaardige payload.”

Maar liefst 100 YouTube-video’s zijn gemarkeerd als onderdeel van de campagne, goed voor ongeveer 220.000 views. Deze video’s zijn geüpload vanaf 39 gecompromitteerde accounts, waarbij de eerste video dateert van 22 december 2024. Een meerderheid van deze video’s is inmiddels door Google verwijderd.

In ten minste één geval heeft GachiLoader gediend als kanaal voor de Rhadamanthys-malware voor het stelen van informatie. Net als andere laders wordt GachiLoader gebruikt om extra ladingen op een geïnfecteerde machine te plaatsen, terwijl hij tegelijkertijd een reeks anti-analysecontroles uitvoert om onder de radar te blijven.

Het controleert ook of het in een verhoogde context draait door de opdracht “net session” uit te voeren. In het geval dat de uitvoering mislukt, probeert het zichzelf op te starten met beheerdersrechten, wat op zijn beurt een prompt voor Gebruikersaccountbeheer (UAC) activeert. De kans is groot dat het slachtoffer zal toestaan dat de malware doorgaat, aangezien de malware waarschijnlijk wordt verspreid via valse installatieprogramma’s voor populaire software, zoals beschreven in het geval van CountLoader.

In de laatste fase probeert de malware ‘SecHealthUI.exe’, een proces dat is gekoppeld aan Microsoft Defender, te doden en configureert de Defender-uitsluitingen om te voorkomen dat de beveiligingsoplossing kwaadaardige payloads markeert die in bepaalde mappen zijn opgeslagen (bijvoorbeeld C:Users, C:ProgramData en C:Windows).

GachiLoader gaat vervolgens verder met het rechtstreeks ophalen van de uiteindelijke payload van een externe URL of gebruikt een andere lader met de naam “kidkadi.node”, die vervolgens de belangrijkste malware laadt door misbruik te maken van Vectored Exception Handling.

“De bedreigingsacteur achter GachiLoader toonde vaardigheid met Windows-internals en kwam met een nieuwe variant van een bekende techniek”, aldus Check Point. “Dit benadrukt de noodzaak voor beveiligingsonderzoekers om op de hoogte te blijven van malwaretechnieken zoals PE-injecties en om proactief te zoeken naar nieuwe manieren waarop malware-auteurs detectie proberen te omzeilen.”