Telecommunicatie- en productiesectoren in centraal en Zuid -Aziatische landen zijn naar voren gekomen als het doelwit van een lopende campagne die een nieuwe variant distribueert van een bekende malware genaamd Plugx (aka Korplug of Sogu).

“De functies van de nieuwe variant overlappen elkaar met zowel de Regenday En Turiaan Backdoors, inclusief misbruik van dezelfde legitieme toepassingen voor DLL-side-loading, het XOR-RC4-RTLDECOMPRESSBUFFER-algoritme dat wordt gebruikt om payloads te coderen/decodeerden en de gebruikte RC4-toetsen, “zei Cisco Talos-onderzoekers Joey Chen en Takahiro Takeda in een analyse gepubliceerd deze week.

Het Cybersecurity Company merkte op dat de configuratie die bij de PlugX-variant is gekoppeld aanzienlijk afwijkt van het gebruikelijke PlugX-configuratie-formaat, in plaats daarvan dezelfde structuur die in Rainyday wordt gebruikt, een achterdeur geassocieerd met een China-gekoppelde dreigingsacteur die bekend staat als Lotus Panda (aka Naikon APT). Het wordt waarschijnlijk ook gevolgd door Kaspersky zoals FoundCore en toegeschreven aan een Chinees sprekende dreigingsgroep die het Cycldek noemt.

PlugX is een modulaire externe toegang Trojan (rat) die veel wordt gebruikt door veel China-uitgelijnde hackgroepen, maar het meest prominent door Mustang Panda (aka bassin, bronzen president, Camaro Dragon, Earth Preta, honingmyte, Reddelta, Red Lich, Stately Taurus, temp.Hex en Twill Typhoon).

Turian (aka Quarian of whitebird) wordt daarentegen beoordeeld als een achterdeur die uitsluitend wordt gebruikt in cyberaanvallen gericht op het Midden -Oosten door een andere geavanceerde persistent dreiging (APT) groep met banden met China die backdoordiplomacy (aka cloudcomputeren of hending dragon).

De slachtofferologiepatronen – met name de focus op telecommunicatiebedrijven – en technische malware -implementatie hadden bewijs opgeleverd die kunnen suggereren dat waarschijnlijke verbindingen tussen Lotus Panda en backdoordiplomatie de mogelijkheid verhogen, waardoor de mogelijkheid werd verhoogd dat de twee clusters één en hetzelfde zijn, of dat ze hun tools verkrijgen van een gemeenschappelijke leverancier.

In één incident dat door het bedrijf is vastgesteld, zou Naikon zich richten op een telecombedrijf in Kazachstan, een land dat zijn grenzen deelt met Oezbekistan, dat eerder is uitgekozen door backdoordiplomacy. Bovendien zijn beide hacking -bemanningen gevonden op nul in Zuid -Aziatische landen.

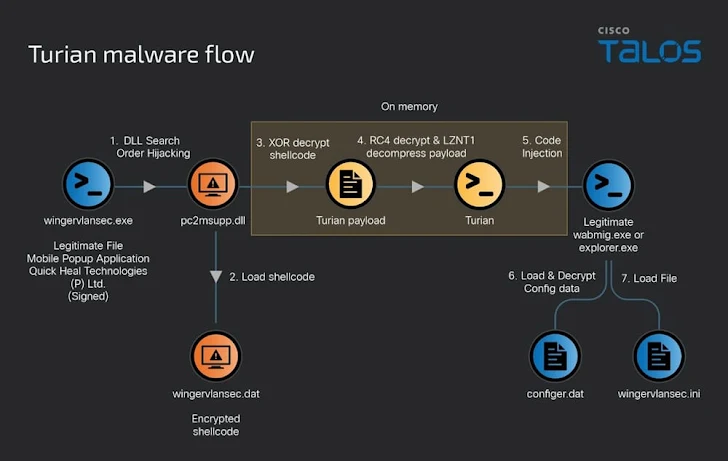

De aanvalsketens omvatten in wezen het misbruiken van een legitiem uitvoerbaar bestand dat is geassocieerd met mobiele pop -uptoepassing om een kwaadaardige DLL te sideload die vervolgens wordt gebruikt om Plugx, Rainyday en Turian -payloads in het geheugen te decoderen en te lanceren. Recente aanvalsgolven georkestreerd door de dreigingsacteur hebben zwaar geleund op plugx, die dezelfde configuratiestructuur gebruikt als Rainyday en een ingebedde keylogger -plug -in bevat.

“Hoewel we niet kunnen concluderen dat er een duidelijk verband bestaat tussen Naikon en backdoordiplomatie, zijn er belangrijke overlappende aspecten – zoals de keuze van doelen, codering/decryption -payload -methoden, coderingssleutel hergebruik en gebruik van tools die door dezelfde leverancier worden ondersteund,” zei Talos. “Deze overeenkomsten suggereren een gemiddelde vertrouwenslink naar een Chinees sprekende acteur in deze campagne.”

Mustang Panda’s Bookworm Malware Detailled

De openbaarmaking komt als Palo Alto Networks Unit 42 licht werpt op de innerlijke werking van de boekenwurmmalware die sinds 2015 door de Mustang Panda -acteur wordt gebruikt om uitgebreide controle over gecompromitteerde systemen te krijgen. De geavanceerde rat is uitgerust met mogelijkheden om willekeurige opdrachten uit te voeren, bestanden te uploaden/te downloaden, gegevens te exfiltreren en aanhoudende toegang te bepalen.

Eerder deze maart zei de leverancier van cybersecurity dat het aanvallen had geïdentificeerd die zich richtten op landen die zijn aangesloten bij de Association of Southeast Aziatische landen (ASEAN) om de malware te verspreiden.

Bookworm maakt gebruik van legitiem ogende domeinen of gecompromitteerde infrastructuur voor C2-doeleinden om op te gaan in normaal netwerkverkeer. Selectieve varianten van de malware zijn ook gevonden om overlappingen te delen met Toneshell, een bekende achterdeur die sinds eind 2022 is geassocieerd met Mustang Pana.

Net als Plugx en Toneshell zijn aanvalsketens die boekenworm distribueren, afhankelijk van DLL-side-loading voor de uitvoering van de payload, hoewel nieuwere varianten een techniek hebben omarmd waarbij shellcode wordt verpakt als universeel unieke Identifier (UUID) strings, die vervolgens worden gedecodeerd en uitgevoerd.

“Bookworm staat bekend om zijn unieke modulaire architectuur, waardoor zijn kernfunctionaliteit kan worden uitgebreid door extra modules rechtstreeks van zijn command-and-control (C2) -server te laden,” zei Unit 42-onderzoeker Kyle Wilhoit. “Deze modulariteit maakt statische analyse uitdagender, omdat de leidermodule afhankelijk is van andere DLL’s om specifieke functionaliteit te bieden.”

“Deze inzet en aanpassing van boekenwurm, parallel loopt met andere statige Taurus-operaties, toont zijn langetermijnrol in het arsenaal van de acteur. Het wijst ook op een aanhoudende, langdurige betrokkenheid bij de ontwikkeling en het gebruik ervan door de groep.”