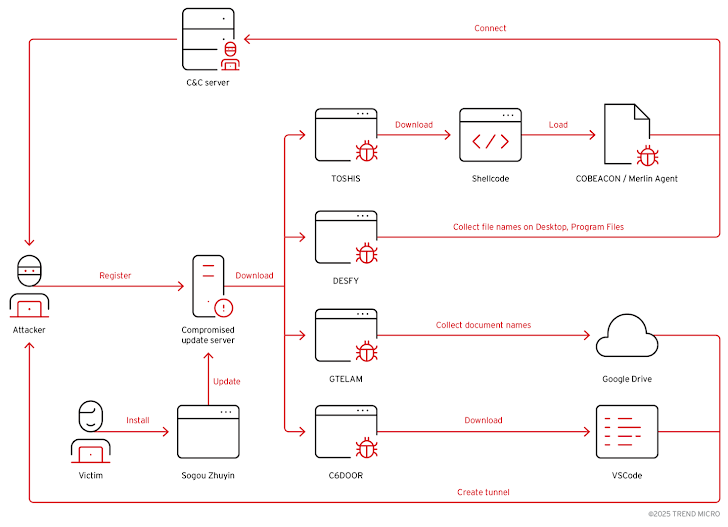

Een verlaten updateserver geassocieerd met Input Method Editor (IME) Software Sogou Zhuyin werd door bedreigingsacteurs gebruikt als onderdeel van een spionage -campagne om verschillende malwarefamilies, waaronder C6Door en Gtelam, te leveren, in aanvallen die zich voornamelijk richten op gebruikers in Oost -Azië.

“Aanvallers gebruikten geavanceerde infectieketens, zoals kaapte software -updates en nep -cloudopslag of inlogpagina’s, om malware te distribueren en gevoelige informatie te verzamelen,” zeiden trend micro -onderzoekers Nick Dai en Pierre Lee in een uitputtend rapport.

De campagne, geïdentificeerd in juni 2025, is gecodeerd Taoth door het Cybersecurity Company. Doelen van de activiteit omvatten voornamelijk dissidenten, journalisten, onderzoekers en technologie/bedrijfsleiders in China, Taiwan, Hong Kong, Japan, Zuid -Korea en overzeese Taiwanese gemeenschappen. Taiwan is goed voor 49%van alle doelen, gevolgd door Cambodja (11%) en de VS (7%).

Er wordt gezegd dat de aanvallers in oktober 2024 de controle namen over de vervallen domeinnaam (“Sogouzhuyin (.) Com”) geassocieerd met Sogou Zhuyin, een legitieme IME -service die stopte met het ontvangen van updates in juni 2019, om kwaadaardige ladingen een maand later te verspreiden. Naar schatting werden enkele honderden slachtoffers getroffen.

“De aanvaller nam de verlaten updateserver over en gebruikte, na het geregistreerd, het domein om kwaadaardige updates te hosten sinds oktober 2024,” zeiden de onderzoekers. “Via dit kanaal zijn meerdere malwarefamilies geïmplementeerd, waaronder Gtelam, C6door, Desfy en Toshis.”

De geïmplementeerde malwarefamilies dienen verschillende doeleinden, waaronder externe toegang (RAT), informatiediefstal en achterdeurfunctionaliteit. Om detectie te ontwijken, gebruikten de dreigingsactoren ook cloudservices van derden om hun netwerkactiviteiten in de aanvalsketen te verbergen.

Deze malware -stammen maken externe toegang, informatiediefstal en backdoor -functionaliteit mogelijk, waarbij de aanvallers ook legitieme cloudopslagdiensten zoals Google Drive gebruiken als een data -exfiltratiepunt en om het kwaadaardige netwerkverkeer te verbergen.

De aanvalsketen begint wanneer nietsvermoedende gebruikers het officiële installatieprogramma voor Sogou Zhuyin downloaden van internet, zoals de traditionele Chinese Wikipedia -pagina -invoer voor Sogou Zhuyin, die in maart 2025 werd aangepast om gebruikers naar het kwaadaardige domein DL (.) Sogouzhuyin (.) Com te wijzen.

Terwijl het installatieprogramma volledig onschadelijk is, begint de kwaadaardige activiteit wanneer het automatische updateproces een paar uur na installatie wordt geactiveerd, waardoor de updater binair, “zhuyinup.exe,” een updateconfiguratiebestand ophalen van een ingebedde URL: “SRV-pc.Sogouzhuyin (.) Com/V1/V1/V1/V1/V1/V1/Verse/Versie.”

Het is dit updateproces dat is geknoeid met Desfy, Gtelam, C6door en Toshis met het uiteindelijke doel van het profileren en verzamelen van gegevens van hoogwaardige doelen –

- Toshis (Eerst gedetecteerd december 2024), een lader die is ontworpen om de volgende fase payloads (kobaltstaking of Merlin Agent voor het mythische framework) op te halen van een externe server. Het is ook een variant van XiANGoop, die is toegeschreven aan Tropic Trooper en is gebruikt om kobaltaanval te leveren of een achterdeur genaamd Entryshell in het verleden.

- Desfy (Eerst gedetecteerd mei 2025), een spyware die bestandsnamen van twee locaties verzamelt: desktop- en programmabestanden

- Gtelam (Eerst gedetecteerd mei 2025), een andere spyware die bestandsnamen verzamelt die overeenkomen met een specifieke set extensies (PDF, DOC, DOCX, XLS, XLSX, PPT en PPTX) en de details naar Google Drive exfiltreert

- C6doorEen op maat gemaakte GO-gebaseerde backdoor die HTTP- en Websocket-protocollen gebruikt voor opdracht-en-controle om instructies te ontvangen om systeeminformatie te verzamelen, willekeurige opdrachten uit te voeren, bestandsbewerkingen uit te voeren, bestanden te uploaden/downloaden, screenshots vastlegt, een opsommingsprocessen in een gericht

Verdere analyse van C6Door heeft de aanwezigheid van ingebedde vereenvoudigde Chinese karakters binnen de steekproef ontdekt, wat suggereert dat de dreigingsacteur achter het artefact bekwaam kan zijn in het Chinees.

“Het lijkt erop dat de aanvaller nog steeds in de verkenningsfase was, voornamelijk op zoek naar hoogwaardige doelen,” zei Trend Micro. “Als gevolg hiervan werden geen verdere post-exploitatie-activiteiten waargenomen in de meeste slachtoffersystemen. In een van de gevallen die we hebben geanalyseerd, inspecteerde de aanvaller de omgeving van het slachtoffer en stelde hij een tunnel op met behulp van Visual Studio Code.”

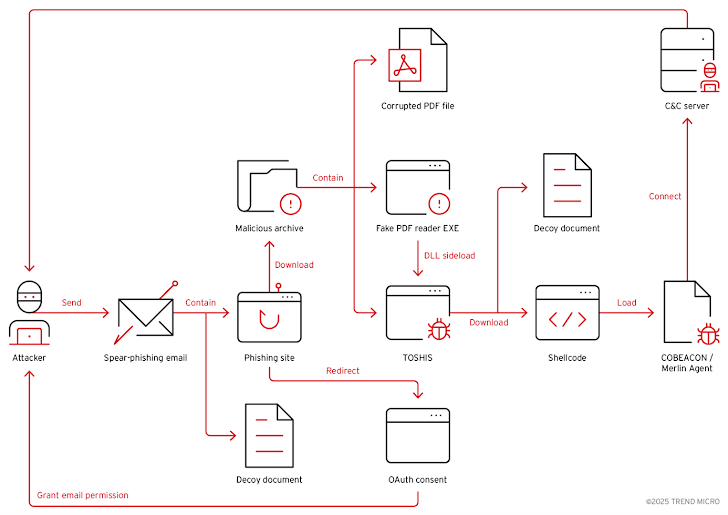

Interessant is dat er aanwijzingen zijn dat Toshis ook is verdeeld over doelen met behulp van een phishing-website, waarschijnlijk in verband met een speer-phishing-campagne gericht op Oost-Azië en, in mindere mate, Noorwegen en de VS zijn de phishing-aanvallen ook waargenomen die een tweeledige aanpak aannemen-

- Fake-inlogpagina’s bedienen met kunstaas met betrekking tot gratis coupons of PDF

- Het serveren van nep -cloudopslagpagina’s die de streamlink van Tencent Cloud nabootsen om kwaadwillende zip -archieven te downloaden die Toshis bevatten

Deze phishing-e-mails omvatten een booby-gevangen URL en een decoydocument dat de ontvanger misleidt om te communiceren met de kwaadaardige inhoud, waarbij uiteindelijk een multi-fasen aanvalsvolgorde wordt geactiveerd die is ontworpen om toshis te laten vallen met behulp van DLL-side-loading of ongeautoriseerde toegang en controle over hun Google of Microsoft-mailboxen via een OAuth-toestemming-prompt.

Trend Micro zei dat de Taoth deelt infrastructuur en overlappende overlap met eerder gedocumenteerde dreigingsactiviteit door Itochu, het schilderen van het beeld van een aanhoudende dreigingsacteur met een focus op verkenning, spionage en e -mailmisbruik.

Om deze bedreigingen te bestrijden, worden organisaties aanbevolen om hun omgevingen routinematig te controleren voor software aan het einde van de ondersteuning en dergelijke applicaties onmiddellijk te verwijderen of te vervangen. Gebruikers worden aangespoord om de door cloud -applicaties gevraagde machtigingen te bekijken voordat ze toegang verlenen.

“In de Sogou Zhuyin -operatie handhaafde de dreigingsacteur een laag profiel en voerde ze verkenning uit om waardevolle doelen bij slachtoffers te identificeren,” zei het bedrijf. “Ondertussen verspreidde de aanvaller in de lopende speer-phishing-activiteiten kwaadaardige e-mails naar de doelen voor verdere uitbuiting.”