Een beveiligingsfout met hoge ernstige beveiliging is op het platform van ServiceNow bekendgemaakt dat, indien met succes benut, kan leiden tot gegevensblootstelling en exfiltratie.

De kwetsbaarheid, gevolgd als CVE-2025-3648 (CVSS-score: 8.2), is beschreven als een geval van gegevensinferentie in NU-platform via regels voor voorwaardelijke toegangscontrolelijst (ACL). Het is codenaam Tel (er) staking.

“Een kwetsbaarheid is geïdentificeerd in het NU -platform dat ertoe zou kunnen leiden dat gegevens zonder toestemming worden afgeleid,” zei ServiceNow in een bulletin. “Onder bepaalde configuraties van voorwaardelijke toegangsconfiguraties (ACL) kunnen deze kwetsbaarheid niet -geauthenticeerde en geverifieerde gebruikers in staat stellen om bereikqueryaanvragen te gebruiken om instantiegegevens af te leiden die niet bedoeld zijn om voor hen toegankelijk te zijn.”

Cybersecurity Company Varonis, dat de fout in februari 2024 ontdekte en rapporteerde, zei dat het door kwaadaardige actoren had kunnen worden benut om ongeoorloofde toegang tot gevoelige informatie te verkrijgen, inclusief persoonlijk identificeerbare informatie (PII) en referenties.

In de kern heeft de tekortkoming van invloed op het record aantal UI -element op lijstpagina’s, die triviaal kunnen worden misbruikt om vertrouwelijke gegevens van verschillende tabellen binnen ServiceNow af te leiden en bloot te leggen.

“Deze kwetsbaarheid zou mogelijk alle servicenow -instanties kunnen hebben beïnvloed, met invloed van honderden tabellen,” zei Varonis -onderzoeker Neta Armon in een analyse van woensdag.

“Het meest zorgwekkende was dat deze kwetsbaarheid relatief eenvoudig was om te exploiteren en alleen minimale tabeltoegang vereiste, zoals een zwak gebruikersaccount binnen het exemplaar of zelfs een zelfregistreerde anonieme gebruiker, die de behoefte aan voorrechtenhoogte kon omzeilen en resulteerde in gevoelige gegevens blootstelling.”

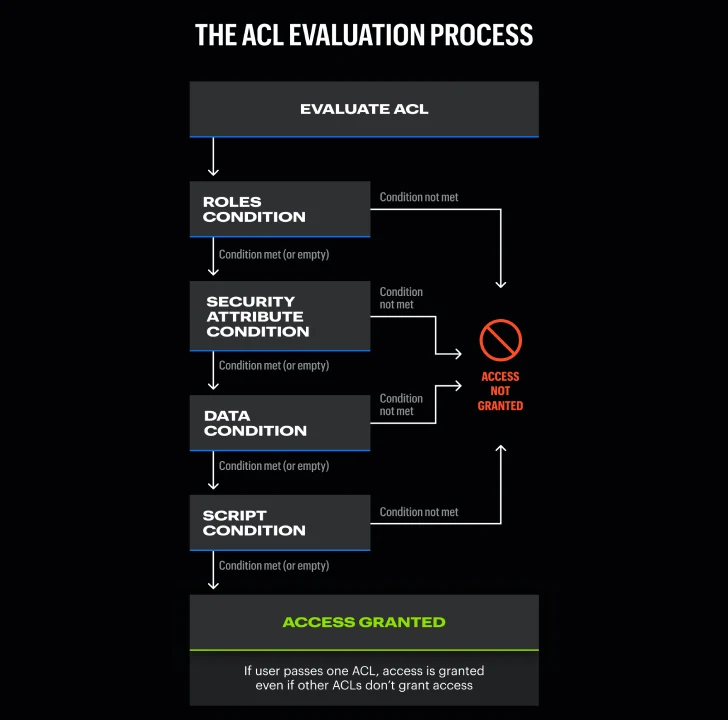

In het bijzonder ontdekte het bedrijf dat toegang tot serviceNow-tabellen, hoewel geregeerd door ACL-configuraties, kan worden gebruikt om informatie te verzamelen, zelfs in scenario’s waar toegang wordt geweigerd vanwege een mislukte “gegevensconditie” of “scriptconditie”-waardoor het mogelijk is om voorwaardelijk toegang te bieden op basis van een evaluatie van bepaalde gegevensgerelateerde criteria of aangepaste logica.

In deze gevallen worden gebruikers een bericht weergegeven, waarin staat dat “Aantal rijen uit deze lijst worden verwijderd door beveiligingsbeperkingen” samen met de telling. Wanneer de toegang tot een bron echter wordt geblokkeerd vanwege “vereiste rollen” of “beveiligingsattribuutvoorwaarde”, worden gebruikers een lege pagina weergegeven met het bericht “Beveiligingsbeperkingen voorkomen toegang tot de gevraagde pagina.”

Het is vermeldenswaard dat de vier ACL -voorwaarden in een bepaalde volgorde worden geëvalueerd, beginnend met rollen, gevolgd door beveiligingskenmerken, gegevensconditie en ten slotte scriptconditie. Voor een gebruiker om toegang te krijgen tot een bron, moeten aan al deze voorwaarden worden voldaan. Elke voorwaarde die leeg wordt gelaten, wordt beschouwd als geen enkele beperking.

Het feit dat de antwoorden verschillen op basis van de vier ACL -voorwaarden opent een nieuwe aanvalsroute die een dreigingsacteur kan exploiteren om te bepalen aan welke toegangsomstandigheden niet zijn voldaan, en vervolgens herhaaldelijk de databasetabel op te vragen om de gewenste informatie op te sommen met behulp van een combinatie van queryparameters en filters. Tabellen die alleen worden beschermd door een gegevens- of scriptconditie, zijn gevoelig voor de inferentieaanval.

“Elke gebruiker in een instantie kan deze kwetsbaarheid benutten, zelfs die met minimale privileges en geen toegewezen rollen, zolang ze toegang hebben tot ten minste één verkeerd geconfigureerde tafel,” zei Armon. “Deze kwetsbaarheid is van toepassing op elke tabel in het exemplaar met ten minste één ACL -regel waarbij de eerste twee voorwaarden leeg blijven of te tolerant zijn – een gemeenschappelijke situatie.”

Tot overmaat van ramp zou een dreigingsacteur de ontploffingsradius van de fout kunnen uitbreiden met behulp van technieken zoals dot-walking en zelfregistratie om toegang te krijgen tot aanvullende gegevens van verwezen tabellen, accounts te maken en toegang te krijgen tot een exemplaar zonder voorafgaande goedkeuring van een beheerder.

ServiceNow heeft, in reactie op de bevindingen, nieuwe beveiligingsmechanismen geïntroduceerd, zoals query ACL’s, beveiligingsgegevensfilters en ACL’s met een un-unless ACL’s, om het risico van de gegevensinferentie Blind Query-aanval tegen te gaan. Hoewel er geen bewijs is dat het probleem ooit in het wild is benut, worden alle servicenow -klanten aangespoord om de nodige vangrails toe te passen op gevoelige tabellen.

“ServiceNow -klanten moeten zich ook ervan bewust zijn dat ACL’s van querybereiken snel zullen worden ingesteld op standaard weigeren, dus moeten ze uitsluitingen maken om geautoriseerde gebruikersvermogen te handhaven om dergelijke acties uit te voeren,” zei Armon.

Dll kaping van de fout in Lenovo’s Trackpoint Quick Muz -software

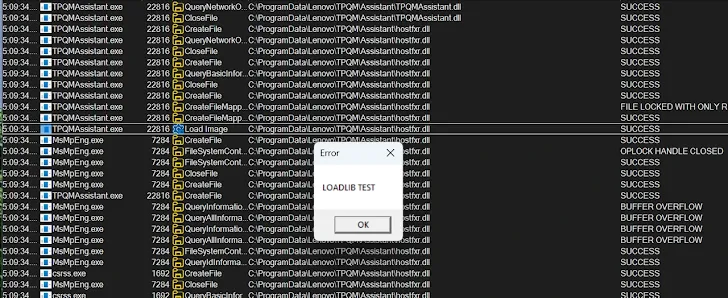

De ontwikkeling komt als TrustedSec gedetailleerd een privilege-escalatiefout (CVE-2025-1729) in TrackPoint Quick Muz-software (“TPQMassistant.exe”) aanwezig in Lenovo-computers die een lokale aanvaller kunnen toestaan om privileges te escaleren door middel van een DLL-verwikkeling van kwetsbaarheid.

De fout is behandeld in versie 1.12.54.0 die eerder in januari op 8 juli 2025 werd uitgebracht, na verantwoorde openbaarmaking.

“De directory Housing ‘TPQMassistant.exe’ is beschrijfbaar door standaardgebruikers, wat al een rode vlag is,” zei beveiligingsonderzoeker Oddvar Moe. “Met de toestemming van de map kan de maker -eigenaar bestanden schrijven, wat betekent dat elke lokale gebruiker bestanden op deze locatie kan laten vallen.”

“Wanneer de geplande taak (of het binaire zelf) wordt geactiveerd, probeert hij ‘hostfxr.dll’ uit de werkmap te laden, maar faalt, wat resulteert in een naam niet gevonden. Dit vertelt ons dat het binaire op zoek is naar een afhankelijkheid die niet in zijn eigen map bestaat – een perfecte kans voor sideloading.”

Als gevolg hiervan kan een aanvaller een kwaadwillende versie van ‘HostFXR.DLL’ plaatsen in de directory “C: ProgramDatallenovoltPqm Assistant” om de controlestroom te kapen wanneer het binaire wordt gelanceerd, wat resulteert in de uitvoering van willekeurige code.

Microsoft richt zich op Kerberos Dos Bug

De bevindingen volgen ook de openbare openbaarmaking van een buiten-bounds die een fout lezen in het NetLogon-protocol van Windows Kerberos (CVE-2025-47978, CVSS-score: 6.5) die een geautoriseerde aanvaller in staat zou kunnen stellen de service via een netwerk te weigeren. De kwetsbaarheid werd door Microsoft aangepakt als onderdeel van de patch dinsdagupdates voor juli 2025.

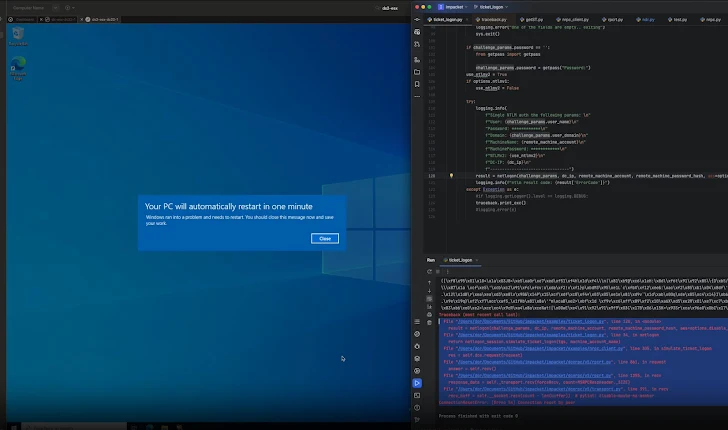

Silverfort, dat de naam heeft toegewezen Notlogon Naar CVE-2025-47978, zei dat het een “domein-samengestelde machine met minimale privileges toestaat om een speciaal vervaardigd authenticatieaanvraag te sturen dat een domeincontroller zal crashen en een volledige herstart zal veroorzaken.”

“Deze kwetsbaarheid vereist geen verhoogde privileges-alleen standaard netwerktoegang en een zwak machine-account zijn nodig. In typische enterprise-omgevingen kan elke lage bevoorrechte gebruiker dergelijke accounts standaard maken,” zei beveiligingsonderzoeker Dor Segal.

Het Cybersecurity Company merkte ook op dat de crash voornamelijk van invloed was op de Subsystem Service (LSASS) van de Local Security Authority, een kritisch beveiligingsproces in Windows dat verantwoordelijk is voor het handhaven van beveiligingsbeleid en het omgaan met gebruikersauthenticatie. Succesvolle exploitatie van CVE-2025-47978 kan daarom Active Directory Services destabiliseren of verstoren.

“Met alleen een geldig machine -account en een vervaardigd RPC -bericht, kan een aanvaller op afstand een domeincontroller crashen – een systeem dat verantwoordelijk is voor de kernfunctionaliteiten van Active Directory, inclusief authenticatie, autorisatie, handhaving van het groepsbeleid en de uitgifte van het serviceticket,” zei Segal.