Freelance softwareontwikkelaars zijn het doelwit van een voortdurende campagne die gebruik maakt van kunstterview-thema-kunstaas om cross-platform malwarefamilies te leveren die bekend staan als Beavertail en Invisibereferret.

De activiteit, gekoppeld aan Noord-Korea, is met codenaam van de bedrieglijke ontwikkeling, die overlapt met clusters die worden gevolgd onder het namen besmettelijke interview (AKA CL-Sta-0240), Dev#Popper, beroemde Chollima, PurpleBravo en vasthoudende Pungsan. De campagne is al sinds ten minste eind 2023 aan de gang.

“Onbegrijze ontwikkeling van de ontwikkeling van freelance softwareontwikkelaars via speer-phishing op sites voor het zoeken naar vacatures en freelancen, gericht op het stelen van cryptocurrency-portefeuilles en inloginformatie van browsers en wachtwoordbeheerders,” zei Cybersecurity Company ESET ESET in een rapport dat wordt gedeeld met de Hacker News.

In november 2024 bevestigde ESET aan het Hacker -nieuws de overlappingen tussen de bedrieglijke ontwikkeling en besmettelijk interview, classificeren het als een nieuwe Lazarus -groepsactiviteit die werkt met als doel om cryptocurrency diefstal uit te voeren.

De aanvalsketens worden gekenmerkt door het gebruik van nep -recruiterprofielen op sociale media om potentiële doelen te bereiken en met hen te delen met Trojanized codebases georganiseerd op GitHub, Gitlab of Bitbucket die backdoors inzetten onder het voorwendsel van een sollicitatiegespreksproces.

De daaropvolgende iteraties van de campagne zijn vertakt naar andere platforms voor het zoeken naar vacatures zoals Upwork, Freelancer.com, we werken op afstand, Moonlight en Crypto Jobs-lijst. Zoals eerder benadrukt, houden deze aanwervingsuitdagingen meestal in op het repareren van bugs of het toevoegen van nieuwe functies aan het crypto-gerelateerde project.

Anders dan coderingstests, maskeren de nep -projecten als cryptocurrency -initiatieven, games met blockchain -functionaliteit en gok -apps met cryptocurrency -functies. Vaker wel dan niet, is de kwaadaardige code ingebed in een goedaardige component in de vorm van een enkele regel.

“Bovendien worden ze geïnstrueerd om het project te bouwen en uit te voeren om het te testen, waar het eerste compromis plaatsvindt”, zei beveiligingsonderzoeker Matěj Havránek. “De gebruikte repositories zijn meestal privé, dus de VIC-M wordt eerst gevraagd om hun account-ID of e-mailadres te verstrekken om toegang te krijgen tot hen, waarschijnlijk om de kwaadaardige activiteit van onderzoekers te verbergen.”

Een tweede methode die wordt gebruikt voor het bereiken van het eerste compromis draait om het misleiden van hun slachtoffers om een malware-geregen videoconferentplatform zoals Mirotalk of freeConference te installeren.

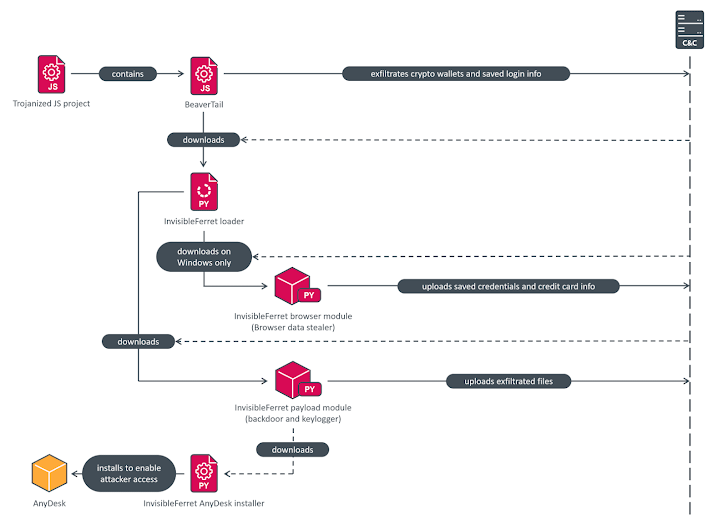

Terwijl zowel Beavertail als InvisableFerret worden geleverd met informatie-stelen, dient de eerste als een downloader voor de laatste. Beavertail wordt ook verkregen in twee smaken: een JavaScript -variant die kan worden geplaatst in de Trojanized -projecten en een native versie gebouwd met het QT -platform dat is vermomd als conferentiesoftware.

InvisibleFerret is een modulaire Python -malware die drie extra componenten haalt en uitvoert –

- betalendie informatie verzamelt en fungeert als een achterdeur die in staat is om externe commando’s van een aanvaller-gecontroleerde server te accepteren om toetsaanslagen te loggen, inhoud vast te leggen, shell-opdrachten uit te voeren, bestanden en gegevens van gemonteerde schijven te exfiltreren, en de module Anydesk en browser installeren en verzamel informatie uit browservertensies en wachtwoordbeheerders

- boogdie verantwoordelijk is voor het stelen van inloggegevens, autofillgegevens en betalingsinformatie die is opgeslagen in chroomgebaseerde browsers zoals Chrome, Brave, Opera, Yandex en Edge

- ADCdie fungeert als een persistentie mechanisme door de icleDesk externe desktopsoftware te installeren

ESET zei dat de primaire doelen van de campagne zijn dat softwareontwikkelaars werken in cryptocurrency en gedecentraliseerde financiële projecten over de hele wereld, met belangrijke concentraties gerapporteerd in Finland, India, Italië, Pakistan, Spanje, Zuid -Afrika, Rusland, Oekraïne en de VS

“De aanvallers maken geen onderscheid op basis van de geografische locatie en willen zoveel mogelijk slachtoffers in gevaar brengen om de kans te vergroten om fondsen en informatie met succes te extraheren.

Dit wordt ook bewezen in de schijnbare slechte coderingspraktijken die door de operators zijn aangenomen, variërend van een falen om ontwikkelingsnotities te verwijderen tot lokale IP -adressen die worden gebruikt voor ontwikkeling en testen, wat aangeeft dat de inbraakset geen zorgen is over stealth.

Het is vermeldenswaard dat het gebruik van sollicitatiegesprekken een klassieke strategie is die wordt aangenomen door verschillende Noord-Koreaanse hackgroepen, waarvan de meest prominente een langlopende campagne is nagesynchroniseerd met genaamd Operation Dream Job.

Verder zijn er aanwijzingen dat de dreigingsactoren ook betrokken zijn bij de frauduleuze IT -werknemersregeling, waarin Noord -Koreaanse onderdanen een overzeese banen aanvragen onder valse identiteiten om reguliere salarissen te trekken als een manier om de prioriteiten van het regime te financieren.

“Het bedrieglijke ontwikkelingscluster is een toevoeging aan een reeds grote verzameling geldvormende regelingen die worden gebruikt door Noord-Korea-afgestemde actoren en voldoet aan een voortdurende trend van verschuivende focus van traditioneel geld naar cryptocurrencies,” zei Eset.

“Tijdens ons onderzoek hebben we waargenomen dat het van primitieve tools en technieken naar meer geavanceerde en capabele malware ging, evenals meer gepolijste technieken om in slachtoffers te lokken en de malware te implementeren.”