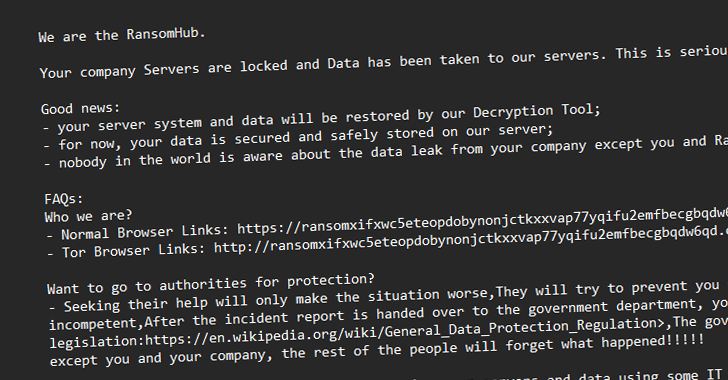

De dreigingsactoren achter het ransomhub-ransomware-as-a-service (RAAS) -schema zijn waargenomen met hefboomwerking nu gepatchte beveiligingsfouten in Microsoft Active Directory en het NetLogon-protocol om voorrechten te escaleren en ongeoorloofde toegang te krijgen tot een domeincontroller van een slachtoffer. Hun strategie na de compromisopstand.

“Ransomhub heeft zich wereldwijd meer dan 600 organisaties gericht, over sectoren zoals gezondheidszorg, financiën, overheid en kritieke infrastructuur, die het stevig vaststelt als de meest actieve ransomware-groep in 2024,” zei Group-IB-analisten in een uitputtend rapport dat deze week werd gepubliceerd.

De ransomware-groep ontstond voor het eerst in februari 2024 en verwerft de broncode die is gekoppeld aan de inmiddels ter ziele gegane Knight (voorheen Cyclops) Raas Gang van het Ramp Cybercrime Forum om zijn activiteiten te versnellen. Ongeveer vijf maanden later werd een bijgewerkte versie van de kast geadverteerd op de illegale markt met mogelijkheden om gegevens op afstand te coderen via SFTP -protocol.

Het wordt geleverd in meerdere varianten die in staat zijn om bestanden op Windows-, VMware ESXI en SFTP -servers te coderen. Ransomhub is ook waargenomen dat Actief gelieerde ondernemingen van Lockbit- en Blackcat -groepen als onderdeel van een partnerschapsprogramma worden geworven, wat wijst op een poging om te profiteren van de rechtshandhavingsacties die zich richten op zijn rivalen.

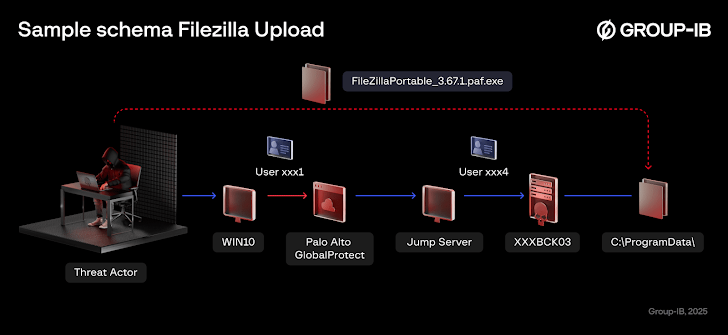

In het incident dat werd geanalyseerd door het Singaporese cybersecuritybedrijf, zou de dreigingsacteur niet succesvol hebben geprobeerd een kritische fout te exploiteren die Palo Alto Networks Pan-OS-apparaten (CVE-2024-3400) heeft beïnvloed. ), voordat het uiteindelijk het slachtoffernetwerk overtreden door middel van een brute-force-aanval op de VPN-service.

“Deze brute krachtpoging was gebaseerd op een verrijkt woordenboek van meer dan 5.000 gebruikersnamen en wachtwoorden,” zeiden de onderzoekers. “De aanvaller kreeg uiteindelijk toegang via een standaardaccount dat vaak wordt gebruikt in data -back -upoplossingen, en de perimeter werd uiteindelijk doorbroken.”

De eerste toegang werd vervolgens misbruikt om de ransomware -aanval uit te voeren, waarbij zowel gegevenscodering als exfiltratie plaatsvinden binnen 24 uur na het compromis.

In het bijzonder betrof het de bewapening van twee bekende beveiligingsfouten in Active Directory (CVE-2021-42278 aka NOPAC) en het NetLogon-protocol (CVE-2020-1472 aka Zerologon) om de controle van de domeincontroller te grijpen en een zijwaartse beweging in het netwerk te grijpen en een zijbeweging in het netwerk te voeren in het netwerk. .

“De exploitatie van de bovengenoemde kwetsbaarheden stelde de aanvaller in staat om volledige bevoorrechte toegang te krijgen tot de domeincontroller, het zenuwcentrum van een Microsoft Windows-gebaseerde infrastructuur,” zeiden de onderzoekers.

“Na de voltooiing van de exfiltratieactiviteiten bereidde de aanvaller de omgeving op voor de laatste fase van de aanval. De aanvaller opereerde om alle bedrijfsgegevens te maken, opgeslagen op de verschillende NAS, volledig onleesbaar en ontoegankelijk, evenals ontelbaar om te herstellen, Het doel om het slachtoffer te dwingen het losgeld te betalen om hun gegevens terug te krijgen. “

Een ander opmerkelijk aspect van de aanval is het gebruik van PChunter om te stoppen en te bypass Endpoint Security Solutions, evenals Filezilla voor data -exfiltratie.

“De oorsprong van de Ransomhub -groep, de aanvallende operaties en de overlappende kenmerken met andere groepen bevestigen het bestaan van een levendig ecosysteem van cybercriminaliteit,” zeiden de onderzoekers.

“Deze omgeving gedijt op het delen, hergebruiken en rebranding van tools en broncodes, het voeden van een robuuste ondergrondse markt waar spraakmakende slachtoffers, beruchte groepen en substantiële bedragen centrale rollen spelen.”

De ontwikkeling komt als het cybersecuritybedrijf dat de innerlijke werking van een “formidabele RAAS-operator” bekend staat, bekend als Lynx, die licht werpt op hun gelieerde workflow, hun cross-platform ransomware-arsenaal voor Windows, Linux en ESXI-omgevingen en aanpasbare mededelingenmodi.

Een analyse van de Windows- en Linux -versies van de ransomware toont aan dat deze sterk lijkt op Inc -ransomware, wat aangeeft dat de dreigingsactoren waarschijnlijk de broncode van deze laatste hebben verkregen.

“Affiliates worden gestimuleerd met een aandeel van 80% van losgeld, wat een concurrerende, wervingsgestuurde strategie weerspiegelt,” zei het. “Lynx heeft onlangs meerdere coderingsmodi toegevoegd: ‘Fast,’ ‘Medium’, ‘Slow’ en ‘volledig’, waardoor filialen de vrijheid geven om de afweging tussen snelheid en diepte van bestandscodering aan te passen.”

“De wervingsposten van de groep op ondergrondse forums benadrukken een streng verificatieproces voor Pentesters en bekwame inbraakteams, met de nadruk op Lynx’s nadruk op operationele beveiliging en kwaliteitscontrole. Ze bieden ook ‘callcenters’ voor het lastigvallen van slachtoffers en geavanceerde opslagoplossingen voor affiliates die consequent winstgevend leveren Resultaten. “

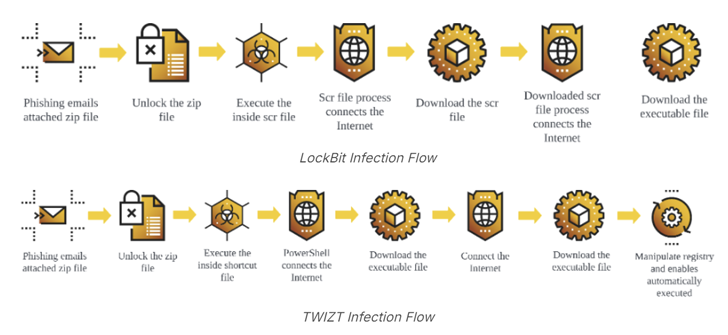

In de afgelopen weken zijn financieel gemotiveerde aanvallen ook waargenomen met behulp van de Phorpiex (AKA TRIK) botnet -malware die via phishing -e -mails wordt gepropageerd om de Lockbit -ransomware te leveren.

“In tegenstelling tot de eerdere lockbit -ransomware -incidenten, vertrouwden de dreigingsacteurs op Phorpiex om Lockbit -ransomware te leveren en uit te voeren,” merkte Cyberason op in een analyse. “Deze techniek is uniek, omdat ransomware -implementatie meestal bestaat uit menselijke operators die de aanval uitvoeren.”

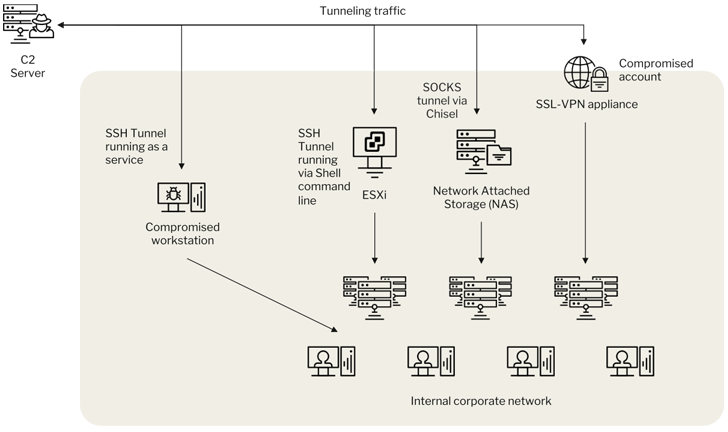

Een andere belangrijke initiële infectievector betreft de exploitatie van niet-gepatchte VPN-apparaten (bijv. CVE-2021-20038) om toegang te krijgen tot interne netwerkapparaten en hosts en uiteindelijk Abyss Locker Ransomware te implementeren.

De aanvallen worden ook gekenmerkt door het gebruik van tunnelgereedschappen om persistentie te behouden, evenals hefboomwerking brengen uw eigen kwetsbare bestuurder (BYOVD) technieken om de controles van het eindpuntbescherming uit te schakelen.

“Na toegang te krijgen tot het milieu en het uitvoeren van verkenning, worden deze tunnelingtools strategisch geïmplementeerd op kritieke netwerkapparaten, waaronder ESXI -hosts, Windows -hosts, VPN -apparaten en Network Attached Storage (NAS) -apparaten,” zeiden Sygnia -onderzoekers.

“Door zich te richten op deze apparaten, zorgen de aanvallers voor robuuste en betrouwbare communicatiekanalen om toegang te behouden en hun kwaadaardige activiteiten in het gecompromitteerde netwerk te orkestreren.”

Het ransomware -landschap – geleid door nieuw en oud van de bedreigingsacteurs – blijft in een staat van flux, met aanvallen die draait van traditionele codering naar gegevensdiefstal en afpersing, zelfs omdat slachtoffers steeds meer weigeren te betalen, wat leidt tot een afname van betalingen in 2024 .

“Groepen zoals Ransomhub en Akira stimuleren nu gestolen gegevens met grote beloningen, waardoor deze tactieken behoorlijk lucratief zijn,” zei Cybersecurity Firm Huntress.