Cybersecurity-onderzoekers hebben een bypass ontdekt voor een nu afgestemde beveiligingslek in de NVIDIA-containerwerkkit die kan worden benut om uit de isolatiebescherming van een container te breken en volledige toegang te krijgen tot de onderliggende host.

De nieuwe kwetsbaarheid wordt gevolgd als CVE-2025-23359 (CVSS -score: 8.3). Het beïnvloedt de volgende versies –

- Nvidia Container Toolkit (alle versies tot en met 1.17.3) – opgelost in versie 1.17.4

- NVIDIA GPU -operator (alle versies tot en met 24.9.1) – opgelost in versie 24.9.2

“NVIDIA Container Toolkit voor Linux bevat een time-of-check time-of-use (toctou) kwetsbaarheid bij gebruik met standaardconfiguratie, waarbij een bewerkte containerafbeelding toegang zou kunnen krijgen tot het hostbestandssysteem,” zei het bedrijf in een advies over een advies over Dinsdag.

“Een succesvolle exploit van deze kwetsbaarheid kan leiden tot code -uitvoering, weigering van dienstverlening, escalatie van privileges, informatie -openbaarmaking en het knoeien met gegevens.”

https://www.youtube.com/watch?v=om5xyzkeoak

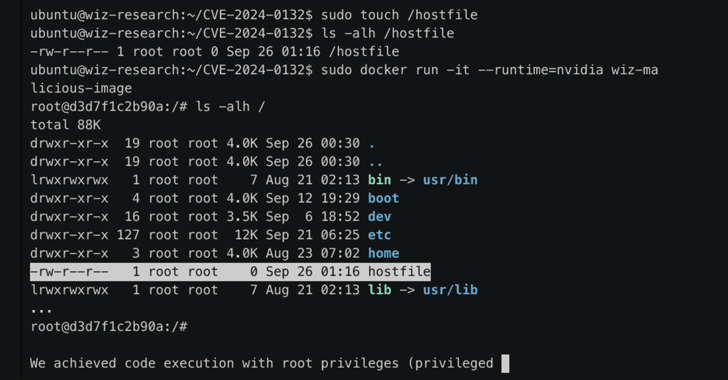

Cloudbeveiligingsbedrijf Wiz, dat extra technische details van de fout deelde, zei dat het een bypass is voor een andere kwetsbaarheid (CVE-2024-0132, CVSS-score: 9.0) die in september 2024 door NVIDIA werd aangepakt.

Kortom, de kwetsbaarheid stelt slechte acteurs in staat om het rootbestandsysteem van de host op een container te monteren, waardoor ze onbelemmerde toegang tot alle bestanden krijgen. Bovendien kan de toegang worden gebruikt om bevoorrechte containers te lanceren en een volledige hostcompromis te bereiken via de runtime UNIX Socket.

WIZ -onderzoekers beveiligingsonderzoekers Shir Tamari, Ronen Shustin en Andres Riancho zeiden dat hun broncode -analyse van de container toolkit ontdekte dat de bestandspaden die tijdens de montage worden gebruikt, kunnen worden gemanipuleerd met behulp van een symbolische link zodat het mogelijk maakt om van buiten de container te monteren. (dwz de hoofdmap) in een pad binnen “/usr/lib64.”

Hoewel de toegang tot het hostbestandssysteem dat door de ontsnapping van de container wordt geboden, alleen is, kan deze beperking worden omzeild door interactie met de UNIX-sockets om nieuwe bevoorrechte containers te spawnen en onbeperkte toegang tot het bestandssysteem te krijgen.

“Dit verhoogde toegangsniveau stelde ons ook in staat om netwerkverkeer te controleren, actieve processen op te lossen en een reeks andere activiteiten op hostniveau uit te voeren,” zeiden de onderzoekers.

Naast het updaten naar de nieuwste versie, worden gebruikers van de NVIDIA Container Toolkit aanbevolen om de vlag “–no-cntlibs” in productieomgevingen niet uit te schakelen.