De Noord -Koreaanse dreigingsacteurs achter de besmettelijke interviewcampagne zijn waargenomen bij het leveren van een verzameling Apple MacOS -malware -stammen genaamd Ferret als onderdeel van een verondersteld sollicitatiegesprek.

“Doelstellingen worden meestal gevraagd om met een interviewer te communiceren via een link die een foutbericht en een verzoek om een aantal vereiste software zoals VCAM of CameraAccess te installeren of bij te werken voor virtuele vergaderingen,” zei Sentinelone -onderzoekers Phil Stokes en Tom Hegel in een Nieuw rapport.

Convagieus interview, voor het eerst ontdekt eind 2023, is een aanhoudende inspanning van de hacking crew om malware te leveren aan potentiële doelen via nep -NPM -pakketten en native apps die zich voordoen als videoconferentiesoftware. Het wordt ook gevolgd als bedrieglijke ontwikkeling en Dev#Popper.

Deze aanvalsketens zijn ontworpen om een op JavaScript gebaseerde malware te laten vallen die bekend staat als Beavertail, die, naast het oogsten van gevoelige gegevens van webbrowsers en crypto-portefeuilles, in staat is om een Python-achterdeur te leveren genaamd InvisableFerret.

In december 2024 onthulde het Japanse cybersecuritybedrijf NTT Security Holdings dat JavaScript Malware ook is geconfigureerd om een andere malware op te halen en uit te voeren die bekend staat als OtterCookie.

De ontdekking van de fretfamilie van malware, voor het eerst ontdekt tegen het einde van 2024, suggereert dat de dreigingsacteurs hun tactiek actief verbeteren om detectie te ontwijken.

Dit omvat de acceptatie van een ClickFix-stijlbenadering om gebruikers te bedriegen om een kwaadwillende opdracht op hun Apple MacOS-systemen te kopiëren en uit te voeren via de terminal-app om een probleem aan te pakken met toegang tot de camera en microfoon via de webbrowser.

Volgens beveiligingsonderzoeker Taylor Monahan, die de gebruikersnaam @tayvano_ gaat, zijn de aanvallen afkomstig van de aanvallers die de doelen op LinkedIn naderen door zich voor te stellen als recruiters en hen aan te sporen een video -beoordeling te voltooien. Het einddoel is om een Golang-gebaseerde achterdeur en stealer te laten vallen die is ontworpen om de Metamask-portemonnee van het slachtoffer af te voeren en commando’s op de host te laten draaien.

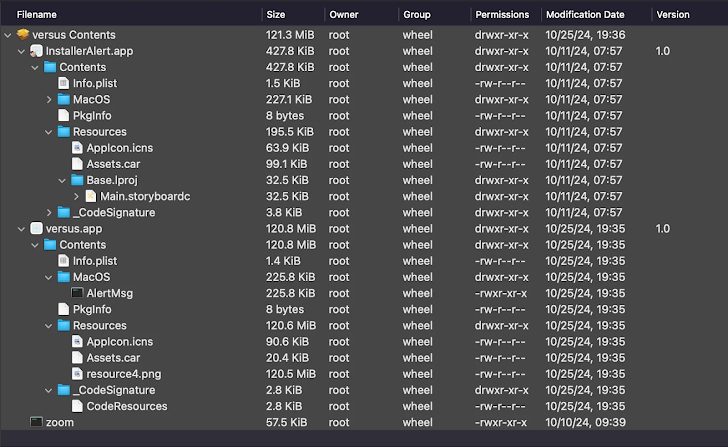

Sommige van de componenten die aan de malware zijn gekoppeld, zijn aangeduid als Friendlyferret en Frostyferret_Ui. Sentinelone zei dat het een andere reeks artefacten met de naam FlexiberRet heeft geïdentificeerd die zorgt voor het vaststellen van persistentie op het geïnfecteerde MacOS -systeem door middel van een Launchagent.

Het is ook ontworpen om een niet-gespecificeerde payload te downloaden van een command-and-control (C2) -server, die niet langer reageert.

Bovendien is de ferret -malware waargenomen die wordt gepropageerd door nepproblemen te openen over legitieme Github -repositories, die opnieuw wijzen op een diversificatie van hun aanvalsmethoden.

“Dit suggereert dat de dreigingsactoren graag de vectoren uitbreiden waarmee ze de malware afleveren die verder gaan dan de specifieke targeting van werkzoekenden aan ontwikkelaars in het algemeen,” zeiden de onderzoekers.

De openbaarmaking komt dagen nadat Supply Chain Security Firm Socket gedetailleerd een kwaadaardig NPM-pakket met de naam Postcss-optimizer met de Beavertail-malware bevat. De bibliotheek blijft beschikbaar om te downloaden van het NPM -register vanaf het schrijven.

“Door zich voor te doen als de legitieme Postcss-bibliotheek, die meer dan 16 miljard downloads heeft, streeft de dreigingsacteur ernaar om ontwikkelaarssystemen te infecteren met credentials-stelen en data-exfiltratiemogelijkheden in Windows, MacOS en Linux Systems,” beveiligingsonderzoekers Kirill Boychenko en Peter Van. zei der Zee.

De ontwikkeling volgt ook op de ontdekking van een nieuwe campagne die is opgezet door de Noord-Korea-uitgelijnde APT37 (aka scarcruft) bedreigingsacteur die betrokken was bij het verspreiden van booby-gevangen documenten via speer-phishing-campagnes om de Rokrat-malware te implementeren, en ze naar andere doelen propageert, Over groep chats via het K Messenger -platform van de computer van de gecompromitteerde gebruiker.