Cybersecurity -onderzoekers hebben een Malvertising -campagne ontdekt die zich richt op Microsoft -adverteerders met nep Google -advertenties die erop gericht zijn hen naar phishing -pagina’s te brengen die in staat zijn om hun referenties te oogsten.

“Deze kwaadaardige advertenties, die op Google Search verschijnen, zijn ontworpen om de inloggegevens te stelen van gebruikers die proberen toegang te krijgen tot het advertentieplatform van Microsoft,” zei Jérôme Segura, senior directeur onderzoek bij Malwarebytes, in een donderdagrapport.

De bevindingen kwamen een paar weken nadat het cybersecuritybedrijf een vergelijkbare campagne had blootgesteld die leveraged sponsorde Google -advertenties aan het target van particulieren en bedrijven adverteren via het advertentieplatform van de zoekgigant.

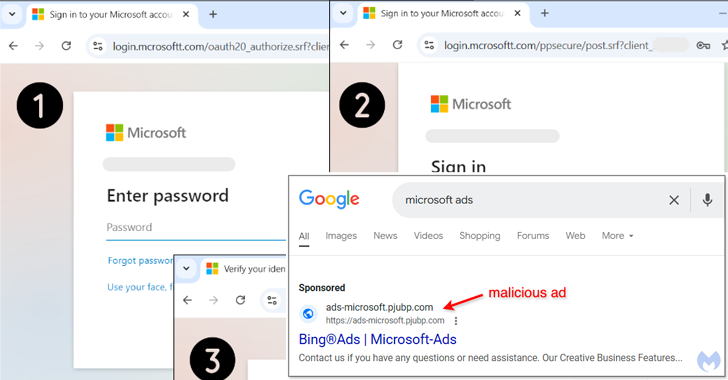

De nieuwste set aanvallen richt zich op gebruikers die op zoek zijn naar termen als “Microsoft -advertenties” op Google Search, in de hoop ze te misleiden om te klikken op kwaadaardige links die worden geserveerd in de vorm van gesponsorde advertenties in de pagina’s voor zoekresultaten.

Tegelijkertijd gebruiken de dreigingsacteurs achter de campagne verschillende technieken om detectie door beveiligingstools te ontwijken. Dit omvat het omleiden van verkeer afkomstig van VPN’s naar een nepmarketingwebsite. Bezoekers van de site krijgen ook CloudFlare -uitdagingen in een poging om bots uit te filteren.

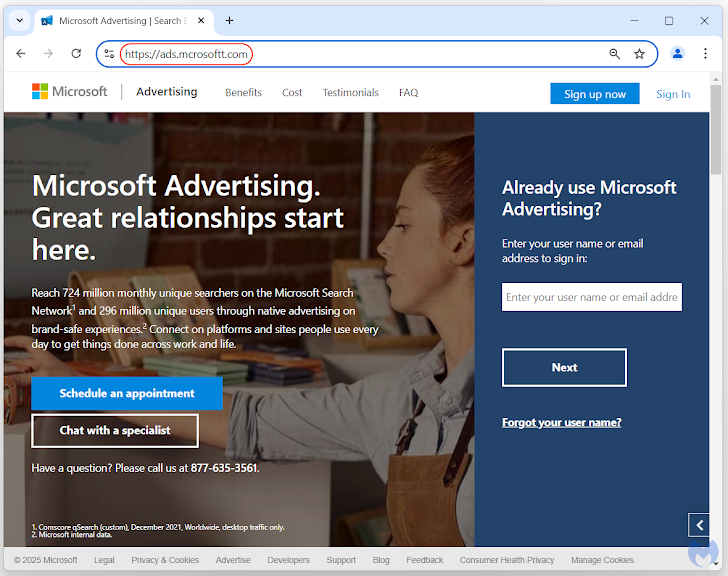

Last but not least zijn gebruikers die proberen direct de laatste bestemmingspagina te bezoeken (“ADS.MCROSOFTT (.) COM”) gerickrolled door ze om te leiden naar een YouTube -video gekoppeld aan de beroemde internetmeme.

De phishing-pagina is een lookalike-versie van zijn legitieme tegenhanger (“ads.microsoft (.) Com”) die is ontworpen om de inloggegevens van het slachtoffer en twee-factor authenticatie (2FA) -codes vast te leggen, waardoor de aanvallers de mogelijkheid verleenden om hun accounts te kapen.

Malwarebytes zei dat het aanvullende phishing -infrastructuur heeft geïdentificeerd die zich richten op Microsoft -accounts die teruggaan tot een paar jaar, wat suggereert dat de campagne al enige tijd aan de gang is en dat het misschien ook op andere advertentieplatforms zoals Meta is gericht.

Een ander opmerkelijk aspect is dat een meerderheid van de phishing-domeinen in Brazilië wordt gehost of het “.com.br” Braziliaanse top-niveau domein heeft, parallellen trekt met de campagne gericht op Google Ads-gebruikers, die voornamelijk werd gehost op de “. pt “tld.

The Hacker News heeft Google contact opgenomen met Google voor commentaar, maar het bedrijf vertelde eerder aan The Hacker News dat het stappen onderneemt om advertenties te verbieden die gebruikers willen duperen met als doel hun informatie te stelen, en dat het actief is gewerkt om tegenmaatregelen tegen te gaan tegen dergelijke inspanningen.

Smishing -aanvallen doen zich voor op USPS

De openbaarmaking volgt op de opkomst van een SMS -phishing -campagne die mislukte pakketbezorgings lokt voor het uitsluitend targeting van gebruikers van mobiele apparaten door zich voor te doen als de United States Postal Service (USPS).

“Deze campagne maakt gebruik van geavanceerde social engineering-tactieken en een nooit eerder geziene middelen van verduistering om kwaadaardige PDF-bestanden te leveren die zijn ontworpen om referenties te stelen en gevoelige gegevens te compromitteren,” zei Zimperium Zlabs-onderzoeker Fernando Ortega in een rapport dat deze week werd gepubliceerd.

De berichten dringen er bij ontvangers op aan om een bijbehorend PDF -bestand te openen om hun adres bij te werken om de levering te voltooien. Presenteer in het PDF -document is een knop “Klik op Update” die het slachtoffer naar een USPS -phishing -webpagina leidt, waar hen wordt gevraagd om hun postadres, e -mailadres en telefoonnummer in te voeren.

De phishing -pagina is ook uitgerust om hun betalingskaartgegevens vast te leggen onder het mom van een servicekosten voor herverdiening. De ingevoerde gegevens worden vervolgens gecodeerd en verzonden naar een externe server onder controle van de aanvaller. Maar liefst 20 kwaadaardige PDF’s en 630 phishing-pagina’s zijn gedetecteerd als onderdeel van de campagne, wat een grootschalige operatie aangeeft.

“De PDF’s die in deze campagne worden gebruikt, sluiten klikbare links in zonder de standaard /uri -tag te gebruiken, waardoor het uitdagender wordt om URL’s te extraheren tijdens de analyse,” merkte Ortega op. “Deze methode stelde bekende kwaadaardige URL’s in PDF -bestanden in staat om detectie te omzeilen door verschillende eindpuntbeveiligingsoplossingen.”

De activiteit is een teken dat cybercriminelen beveiligingskloven op mobiele apparaten exploiteren om sociale engineeringaanvallen af te zetten die profiteren van het vertrouwen van gebruikers in populaire merken en officieel ogende communicatie.

Soortgelijke Smishing-aanvallen met USPS-thema hebben ook de IMessage van Apple gebruikt om de phishing-pagina’s te leveren, een techniek waarvan bekend is dat hij wordt aangenomen door een Chinees sprekende dreigingsacteur, Smishing Triad.

Dergelijke berichten proberen ook slim om een veiligheidsmaatregel in iMessage te omzeilen die voorkomt dat links klikbaar zijn, tenzij het bericht afkomstig is van een bekende afzender of van een account waarop een gebruiker antwoordt. Dit wordt bereikt door een “Antwoord op Y” of “Antwoord op 1” bericht op te nemen in een poging om de ingebouwde phishing-bescherming van Imessage uit te schakelen.

Het is vermeldenswaard dat deze aanpak eerder is geassocieerd met een phishing-as-a-service (PHAAS) toolkit genaamd Darcula, die is gebruikt om op uitgebreide postdiensten zoals USPS en andere gevestigde organisaties in meer dan 100 landen te richten.

“De oplichters hebben deze aanval relatief goed geconstrueerd, en dat is waarschijnlijk de reden waarom het zo vaak in het wild wordt gezien,” zei Huntress -onderzoeker Truman Kain. “De simpele waarheid is dat het werkt.”