De Noord-Koreaanse dreigingsacteur die bekend staat als de Lazarus-groep is waargenomen met het gebruik van een “webgebaseerd administratief platform” om toezicht te houden op zijn command-and-control (C2) -infrastructuur, waardoor de tegenstander de mogelijkheid heeft om centraal toezicht te houden op alle aspecten van hun campagnes.

“Elke C2-server heeft een webgebaseerd administratief platform gehost, gebouwd met een React-applicatie en een Node.js API,” zei het stakingsteam van SecurityScoreCard in een nieuw rapport gedeeld met The Hacker News. “Deze administratieve laag was consistent in alle geanalyseerde C2 -servers, zelfs toen de aanvallers hun payloads en verduisteringstechnieken varieerden om detectie te ontwijken.”

Het verborgen framework is beschreven als een uitgebreid systeem en een hub waarmee aanvallers geëxfiltreerde gegevens kunnen organiseren en beheren, toezicht houden op hun gecompromitteerde hosts en de levering van payload afhandelen.

Het webgebaseerde admin-paneel is geïdentificeerd in verband met een aanvalscampagne van de supply chain-aanval, de operatie Phantom Circuit gericht op de cryptocurrency-sector en ontwikkelaars wereldwijd met getrowaniseerde versies van legitieme softwarepakketten die backdoors bevatten.

De campagne, die plaatsvond tussen september 2024 en januari 2025, wordt naar schatting 233 slachtoffers over de hele wereld opgeëist, waarbij de meeste van hen geïdentificeerd zijn in Brazilië, Frankrijk en India. Alleen al in januari was de activiteit gericht op 110 unieke slachtoffers in India.

De Lazarus Group is iets van een expert op het gebied van social engineering geworden en lokt potentiële doelen met behulp van LinkedIn als een initiële infectievector onder het mom van lucratieve vacatures of een gezamenlijke samenwerking op het gebied van crypto-gerelateerde projecten.

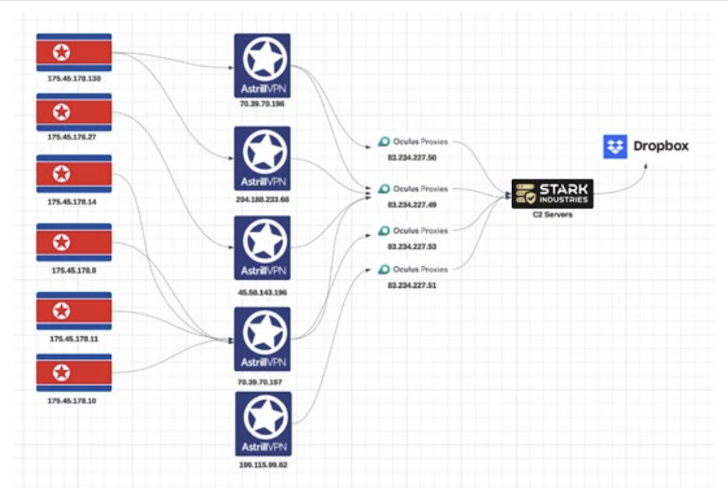

De links van de operatie naar Pyongyang komen voort uit het gebruik van astrill VPN – die eerder is gekoppeld aan de frauduleuze informatietechnologie (IT) Worker Scheme – en de ontdekking van zes verschillende Noord -Koreaanse IP -adressen die zijn gevonden initiërend verbindingen, die werden doorgestuurd door Astrill VPN exit -knooppunten en oculus proxy -eindpunten.

“Het verduisterde verkeer bereikte uiteindelijk de C2 -infrastructuur, georganiseerd op Servers van Stark Industries. Deze servers vergemakkelijkten payload levering, slachtofferbeheer en data -exfiltratie,” zei SecurityScoreCard.

Verdere analyse van de admin -component heeft aangetoond dat de dreigingsactoren geëxfiltreerde gegevens van slachtoffers kunnen bekijken, evenals zoek- en filter van interesse.

“Door verduisterde achterdeuren in te bedden in legitieme softwarepakketten, hebben Lazarus gebruikers bedrogen om gecompromitteerde toepassingen uit te voeren, waardoor ze gevoelige gegevens kunnen exfiltreren en slachtoffers kunnen beheren via command-and-control (C2) -servers over poort 1224,” zei het bedrijf.

“De infrastructuur van de campagne hefboomwerking met verborgen react-gebaseerde web-admin panels en node.js API’s voor gecentraliseerd beheer van gestolen gegevens, die wereldwijd meer dan 233 slachtoffers treffen. Deze geëxfiltreerde gegevens werden teruggebracht tot Pyongyang, Noord-Korea, via een gelaagd netwerk van astrill VPN’s en tussenliggende proxy’s. “