Een financieel gemotiveerde dreigingsacteur is gekoppeld aan een voortdurende phishing -e -mailcampagne die sinds ten minste juli 2024 aan de gang is, specifiek gericht op gebruikers in Polen en Duitsland.

De aanvallen hebben geleid tot de inzet van verschillende ladingen, zoals Agent Tesla, Snake Keylogger en een voorheen zonder papieren achterdeur genaamd Tornnet die wordt geleverd door middel van PureCrypter. Tornnet wordt zo genoemd vanwege het feit dat het de dreigingsacteur in staat stelt om met de slachtoffermachine te communiceren via het Tor Anonimity Network.

“De acteur heeft een geplande Windows -taak op slachtoffermachines – inclusief op eindpunten met een lage batterij – om persistentie te bereiken,” zei Cisco Talos -onderzoeker Chetan Raghuprasad in een analyse die vandaag is gepubliceerd.

“De acteur verbreekt ook het slachtoffermachine van het netwerk voordat de payload wordt laten vallen en verbindt deze vervolgens terug naar het netwerk, waardoor ze detectie kunnen ontwijken door cloud -antimalware -oplossingen.”

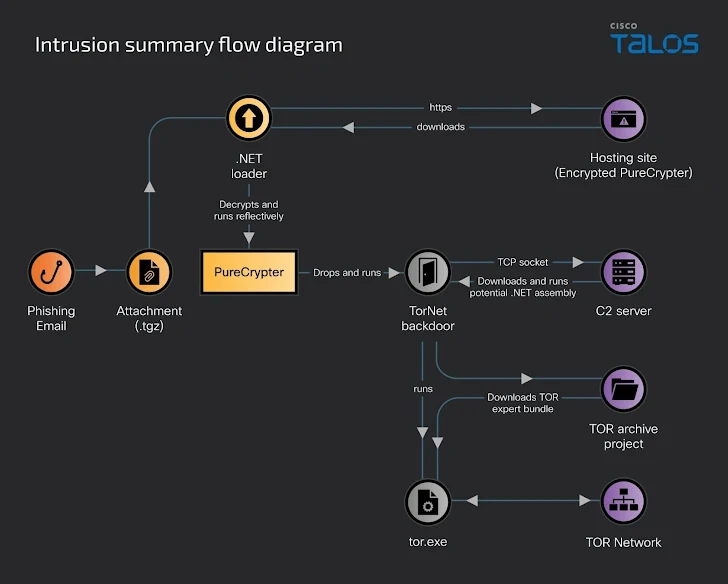

Het uitgangspunt van de aanvallen is een phishing -e -mail met bevestigingen van nep -geldoverdracht of bestelontvangsten, waarbij de dreigingsacteur zich vermomt als financiële instellingen en productie- en logistieke bedrijven. Aan deze berichten zijn bestanden bijgevoegd met de extensie “.tgz” in een waarschijnlijke poging om detectie te ontwijken.

Het openen van de gecomprimeerde e -mailbijlage en het extraheren van de inhoud van het archief leidt tot de uitvoering van een .NET -lader die op zijn beurt Downloadt en PureCrypter rechtstreeks in het geheugen uitvoert.

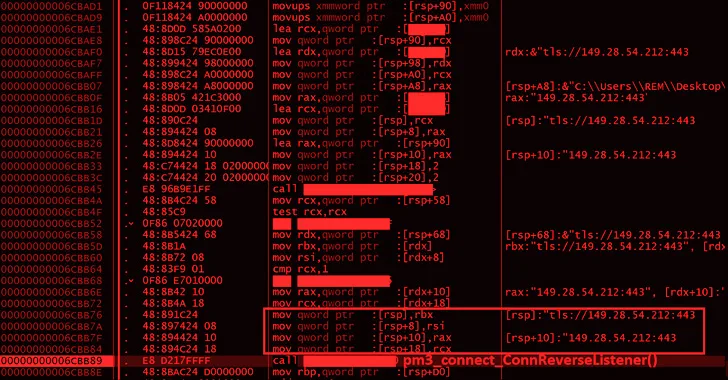

De PureCrypter-malware gaat vervolgens over tot het lanceren van de Tornnet Backdoor, maar niet voordat hij een reeks anti-debugger, anti-analyse, anti-VM en anti-malware-controles op de slachtoffermachine uitvoert om onder de radar te vliegen.

“De Tornnet Backdoor legt de verbinding tot stand met de C2 -server en verbindt ook de slachtoffermachine met het TOR -netwerk,” merkte Raghuprasad op. “Het heeft de mogelijkheden om willekeurige .NET -assemblages te ontvangen en uit te voeren in het geheugen van de slachtoffermachine, gedownload van de C2 -server, waardoor het aanvalsoppervlak wordt vergroot voor verdere intrusies.”

De openbaarmaking komt dagen nadat het bedreigingsinlichtingenbedrijf zei dat het een toename van e -mailbedreigingen heeft waargenomen met gebruik van verborgen tekstzout in de tweede helft van 2024 met de intentie om de extractie van de merknaam te omzeilen door e -mailparsers en detectiemachines.

“Verborgen sms -zoutzout is een eenvoudige maar effectieve techniek voor het omzeilen van e -mailparsers, verwarrende spamfilters en het ontwijken van detectiemotoren die afhankelijk zijn van zoekwoorden,” zei beveiligingsonderzoeker Omid Mirzaei. “Het idee is om sommige tekens op te nemen in de HTML -bron van een e -mail die niet visueel herkenbaar is.”

Om dergelijke aanvallen tegen te gaan, wordt het aanbevolen om geavanceerde filtertechnieken te ontwikkelen die verborgen tekstzouten en contentverborgening kunnen detecteren, inclusief het detecteren van het gebruik van CSS -eigenschappen zoals “zichtbaarheid” en “weergave” en de visuele gelijkenisdetectiebenadering (bijv. Pisco) te verbeteren om te verbeteren detectiemogelijkheden.