Een voorheen onbekende dreigingsacteur is waargenomen dat het handel in het kopiëren van het Kremlin-uitgelijnde Gamaredon-hackinggroep in zijn cyberaanvallen gericht op Russisch sprekende entiteiten.

De campagne is toegeschreven aan een bedreigingscluster nagesynchroniseerd Gamacopiedie wordt beoordeeld om overlappingen te delen met een andere hackgroep genaamd Core Werewolf, ook gevolgd als Awaken Likho en Pseudogamaredon.

Volgens het Bekende SEC 404 Advanced Threat Intelligence -team maken de aanvallen gebruik van inhoud met betrekking tot militaire faciliteiten als kunstaas om ultravnc te laten vallen, waardoor dreigingsactoren op afstand toegang hebben tot de gecompromitteerde gastheren.

“De TTP (tactiek, technieken en procedures) van deze organisatie imiteert die van de Gamaredon -organisatie die aanvallen uitvoert op Oekraïne,” zei het bedrijf in een rapport dat vorige week werd gepubliceerd.

De openbaarmaking komt bijna vier maanden nadat Kaspersky heeft aangetoond dat Russische overheidsinstanties en industriële entiteiten het doelwit zijn geweest van kern weerwolf, waarbij de speer-phishing-aanvallen de weg vrijmaken voor het meshcentrale platform in plaats van ultravnc.

Het uitgangspunt van de aanvalsketen weerspiegelt de beschreven door het Russische cybersecuritybedrijf waarin een archiefbestand van zelfuitvallend (SFX) dat is gemaakt met behulp van 7-ZIP-handelingen als een leiding om de volgende fase te laten vallen. Dit omvat een batchscript dat verantwoordelijk is voor het leveren van UltraVNC, terwijl hij ook een Decoy PDF -document weergeeft.

Het UltraVNC -uitvoerbare bestand krijgt de naam “onedrivers.exe” in een waarschijnlijke poging om detectie te ontwijken door het af te geven als een binair getal geassocieerd met Microsoft OneDrive.

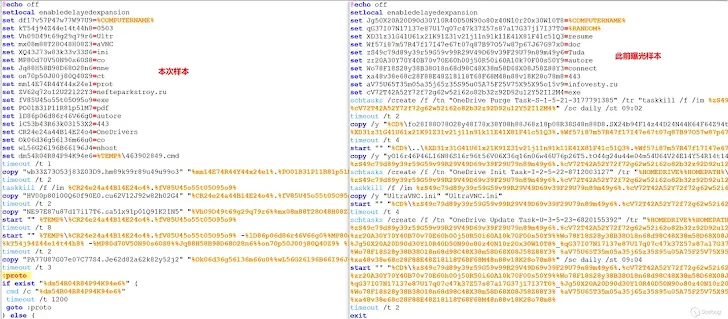

Bekendsec 404 zei dat de activiteit verschillende overeenkomsten deelt met kern weerwolfcampagnes, waaronder het gebruik van 7Z-SFX-bestanden om ultravnc, poort 443 te installeren en uit te voeren om verbinding te maken met de server en het gebruik van de opdracht en enabledelayedexpansion.

“Sinds de blootstelling ervan heeft deze organisatie vaak de TTP’s nagebootst die door de Gararedon-organisatie worden gebruikt en slim open-source tools als schild hebben gebruikt om zijn eigen doelen te bereiken, terwijl het publiek verwarren,” zei het bedrijf.

Gamacopy is een van de vele dreigingsacteurs die zich hebben gericht op Russische organisaties in de nasleep van de Russo-Oekraïense oorlog, zoals Sticky Weerwolf (aka phaseseshifters), Venture Wolf en Paper Weerwolf.

“Groepen zoals Phaseshifters, Pseudogamaredon en Fluffy Wolf vallen op voor hun meedogenloze phishing -campagnes gericht op gegevensdiefstal,” zei Irina Zinovkina van Positive Technologies.