Een groep academici heeft details onthuld van meer dan 100 beveiligingskwetsbaarheden die van invloed zijn op LTE- en 5G-implementaties en die door een aanvaller kunnen worden uitgebuit om de toegang tot de dienst te verstoren en zelfs voet aan de grond te krijgen in het mobiele kernnetwerk.

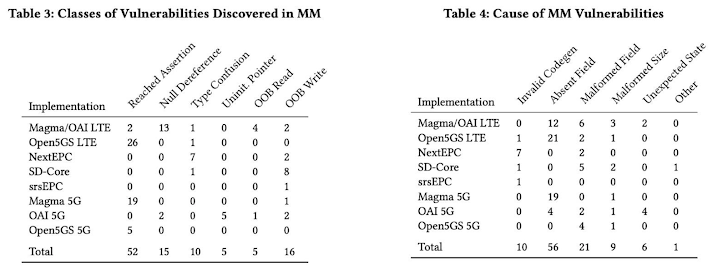

De 119 kwetsbaarheden, toegewezen aan 97 unieke CVE-identifiers, omvatten zeven LTE-implementaties – Open5GS, Magma, OpenAirInterface, Athonet, SD-Core, NextEPC, srsRAN – en drie 5G-implementaties – Open5GS, Magma, OpenAirInterface, volgens onderzoekers van de Universiteit van Florida en de staatsuniversiteit van North Carolina.

De bevindingen zijn gedetailleerd beschreven in een onderzoek met de titel “RANsacked: A Domain-Informed Approach for Fuzzing LTE and 5G RAN-Core Interfaces.”

“Elk van de meer dan 100 kwetsbaarheden die hieronder worden besproken, kan worden gebruikt om alle mobiele communicatie (telefoongesprekken, berichtenverkeer en data) op stadsbreed niveau voortdurend te verstoren”, aldus de onderzoekers.

“Een aanvaller kan continu de Mobility Management Entity (MME) of Access and Mobility Management Function (AMF) in een LTE/5G-netwerk laten crashen, simpelweg door als niet-geverifieerde gebruiker (geen simkaart) een enkel klein datapakketje over het netwerk te sturen. vereist).”

De ontdekking is het resultaat van een fuzzing-oefening, genaamd RANsacked, ondernomen door de onderzoekers tegen Radio Access Network (RAN)-Core-interfaces die in staat zijn om rechtstreeks input te ontvangen van mobiele telefoons en basisstations.

De onderzoekers zeiden dat verschillende van de geïdentificeerde kwetsbaarheden verband houden met bufferoverflows en geheugencorruptiefouten die kunnen worden ingezet om het cellulaire kernnetwerk te doorbreken, en die toegang te benutten om de locatie van mobiele telefoons en verbindingsinformatie voor alle abonnees op stadsbreed niveau te monitoren. gerichte aanvallen op specifieke abonnees, en verdere kwaadaardige acties uitvoeren op het netwerk zelf.

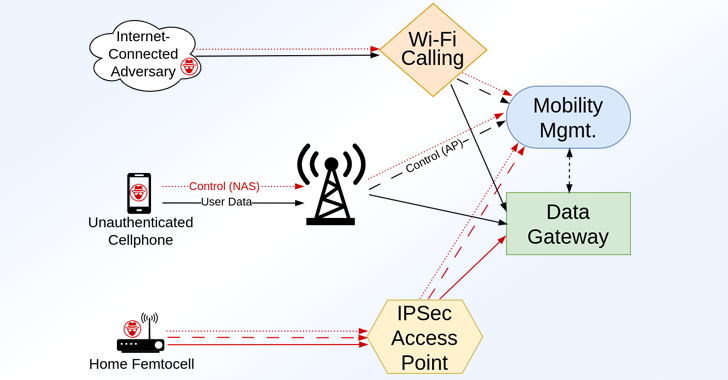

Bovendien vallen de geïdentificeerde fouten onder twee brede categorieën: fouten die kunnen worden uitgebuit door elk niet-geverifieerd mobiel apparaat en fouten die kunnen worden bewapend door een tegenstander die een basisstation of een femtocell heeft gecompromitteerd.

Van de 119 ontdekte kwetsbaarheden werden er 79 gevonden in MME-implementaties, 36 in AMF-implementaties en vier in SGW-implementaties. Vijfentwintig tekortkomingen leiden tot pre-authenticatieaanvallen zonder Access Stratum (NAS) die kunnen worden uitgevoerd door een willekeurige mobiele telefoon.

“De introductie van femtocellen voor thuisgebruik, gevolgd door gemakkelijker toegankelijke gNodeB-basisstations in 5G-implementaties, vertegenwoordigt een verdere verschuiving in de beveiligingsdynamiek: waar RAN-apparatuur, ooit fysiek opgesloten, nu openlijk wordt blootgesteld aan fysieke vijandige bedreigingen”, aldus de woordvoerder. studie opgemerkt.

“Ons werk onderzoekt de implicaties van dit laatste gebied door performante fuzzing-interfaces mogelijk te maken waarvan historisch werd aangenomen dat ze impliciet veilig waren, maar nu met onmiddellijke bedreigingen worden geconfronteerd.”