Uit een analyse van de ransomware-operaties van HellCat en Morpheus is gebleken dat aangesloten bedrijven die verbonden zijn met de respectievelijke cybercriminaliteitsentiteiten identieke code gebruiken voor hun ransomware-payloads.

De bevindingen zijn afkomstig van SentinelOne, dat artefacten analyseerde die eind december 2024 door dezelfde indiener naar het VirusTotal-malwarescanplatform waren geüpload.

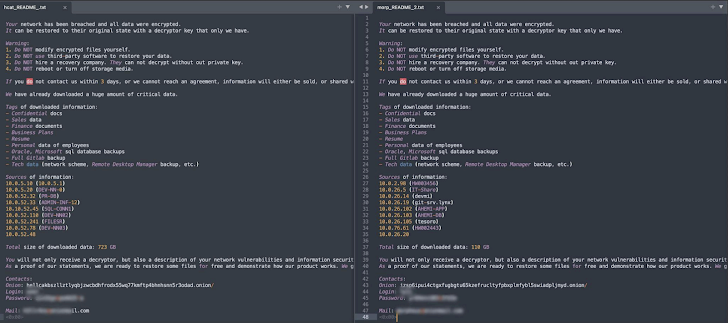

“Deze twee payload-voorbeelden zijn identiek, afgezien van de specifieke gegevens van het slachtoffer en de contactgegevens van de aanvaller”, zei beveiligingsonderzoeker Jim Walter in een nieuw rapport dat werd gedeeld met The Hacker News.

Zowel HellCat als Morpheus zijn beginnende nieuwkomers in het ransomware-ecosysteem, die respectievelijk in oktober en december 2024 zijn ontstaan.

Een dieper onderzoek van de Morpheus/HellCat-payload, een 64-bit draagbaar uitvoerbaar bestand, heeft onthuld dat voor beide samples een pad moet worden opgegeven als invoerargument.

Ze zijn beide geconfigureerd om de map WindowsSystem32 uit te sluiten, evenals een hardgecodeerde lijst met extensies van het coderingsproces, namelijk .dll, .sys, .exe, .drv, .com en .cat, van de encryptie proces.

“Een ongebruikelijk kenmerk van deze Morpheus- en HellCat-payloads is dat ze de extensie van gerichte en gecodeerde bestanden niet veranderen”, aldus Walter. “De bestandsinhoud wordt versleuteld, maar bestandsextensies en andere metadata blijven intact na verwerking door de ransomware.”

Bovendien vertrouwen Morpheus- en HellCat-voorbeelden op de Windows Cryptographic API voor het genereren van sleutels en bestandsversleuteling. De coderingssleutel wordt gegenereerd met behulp van het BCrypt-algoritme.

Behalve het versleutelen van de bestanden en het achterlaten van identieke losgeldbriefjes, worden er geen andere systeemwijzigingen aangebracht aan de getroffen systemen, zoals het wijzigen van de bureaubladachtergrond of het instellen van persistentiemechanismen.

SentinelOne zei dat de losgeldbriefjes voor HellCat en Morpheus hetzelfde sjabloon volgen als Underground Team, een ander ransomware-plan dat in 2023 ontstond, hoewel de ransomware-payloads zelf structureel en functioneel verschillend zijn.

“De RaaS-activiteiten van HellCat en Morpheus lijken gemeenschappelijke partners te werven”, zegt Walter. “Hoewel het niet mogelijk is om de volledige omvang van de interactie tussen de eigenaren en exploitanten van deze diensten te beoordelen, lijkt het erop dat een gedeelde codebase of mogelijk een gedeelde bouwapplicatie wordt gebruikt door aangesloten bedrijven die verbonden zijn met beide groepen.”

Deze ontwikkeling komt doordat ransomware blijft floreren, zij het op een steeds meer gefragmenteerde manier, ondanks aanhoudende pogingen van wetshandhavingsinstanties om de dreiging aan te pakken.

“Het financieel gemotiveerde ransomware-ecosysteem wordt steeds meer gekenmerkt door de decentralisatie van activiteiten, een trend die wordt aangewakkerd door de verstoringen van grotere groepen”, aldus Trustwave. “Deze verschuiving heeft de weg vrijgemaakt voor kleinere, meer wendbare actoren, waardoor een gefragmenteerd maar veerkrachtig landschap is ontstaan.”

Uit gegevens gedeeld door NCC Group blijkt dat alleen al in december 2024 een recordaantal van 574 ransomware-aanvallen werd waargenomen, waarbij FunkSec verantwoordelijk was voor 103 incidenten. Enkele van de andere veel voorkomende ransomwaregroepen waren Cl0p (68), Akira (43) en RansomHub (41).

“December is doorgaans een veel rustigere tijd voor ransomware-aanvallen, maar afgelopen maand was er het hoogste aantal ransomware-aanvallen ooit geregistreerd, waardoor dat patroon op zijn kop werd gezet”, zegt Ian Usher, associate director Threat Intelligence Operations and Service Innovation bij NCC Group. .

“De opkomst van nieuwe en agressieve actoren, zoals FunkSec, die voorop hebben gelopen bij deze aanvallen is alarmerend en duidt op een turbulenter dreigingslandschap richting 2025.”