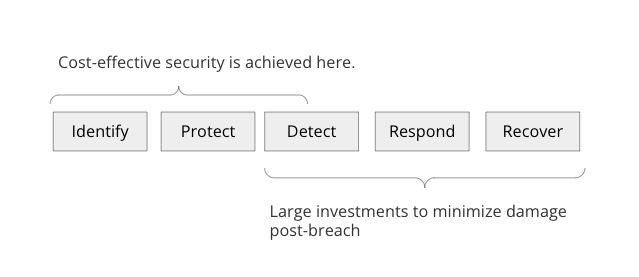

Ondanks aanzienlijke investeringen in geavanceerde technologieën en trainingsprogramma’s voor werknemers blijven identificatie- en gebruikersgebaseerde aanvallen alarmerend wijdverspreid, goed voor 50-80% van de inbreuken op ondernemingen(1),(2). Terwijl op identiteit gebaseerde aanvallen de belangrijkste oorzaak van veiligheidsincidenten blijven domineren, bestaat de gemeenschappelijke aanpak van bedreigingen voor de identiteitsveiligheid nog steeds uit het verminderen van bedreigingen, waarbij controlelagen worden geïmplementeerd om de risico’s te verminderen, terwijl wordt geaccepteerd dat sommige aanvallen zullen slagen. Deze methodologie is gebaseerd op detectie-, respons- en herstelmogelijkheden om de schade te minimaliseren nadat er al een inbreuk heeft plaatsgevonden, maar voorkomt niet de mogelijkheid van succesvolle aanvallen.

Het goede nieuws? Eindelijk is er een oplossing die een ware paradigmaverschuiving markeert: met moderne authenticatietechnologieën is de volledige eliminatie van op identiteit gebaseerde bedreigingen nu binnen handbereik. Deze baanbrekende vooruitgang brengt ons verder dan de traditionele focus op risicoreductie en biedt organisaties een manier om deze kritieke dreigingsvector volledig te neutraliseren. Voor het eerst is preventie niet slechts een doel; het is een realiteit die het landschap van identiteitsbeveiliging transformeert.

Wat zijn op identiteit gebaseerde bedreigingen?

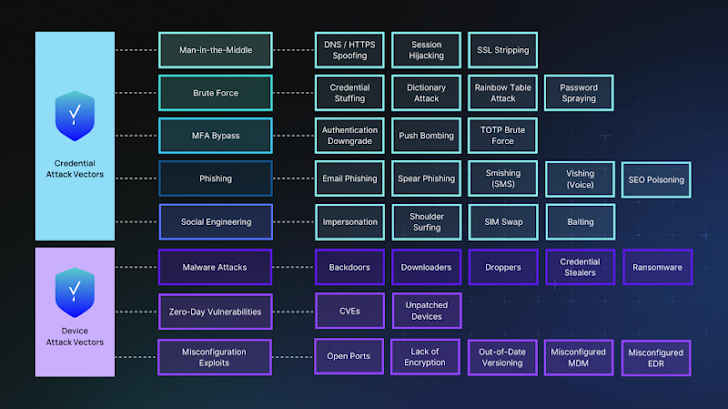

Op identiteit gebaseerde bedreigingen, zoals phishing, gestolen of gecompromitteerde inloggegevens, het compromitteren van zakelijke e-mail en social engineering, blijven het belangrijkste aanvalsoppervlak in bedrijfsomgevingen en treffen 90% van de organisaties (3). Volgens IBM’s 2024 Cost of a Data Breach Report zijn phishing en gestolen inloggegevens de twee meest voorkomende aanvalsvectoren, die tot de duurste behoren, met gemiddelde inbreukkosten van $ 4,8 miljoen. Aanvallers die geldige inloggegevens gebruiken, kunnen zich vrijelijk binnen systemen bewegen, waardoor deze tactiek uiterst nuttig is voor bedreigingsactoren.

Het voortbestaan van op identiteit gebaseerde bedreigingen is terug te voeren op de fundamentele tekortkomingen in traditionele authenticatiemechanismen, die afhankelijk zijn van gedeelde geheimen zoals wachtwoorden, pincodes en herstelvragen. Deze gedeelde geheimen zijn niet alleen verouderd, maar ook inherent kwetsbaar, waardoor een vruchtbare voedingsbodem ontstaat waar aanvallers misbruik van kunnen maken. Laten we het probleem opsplitsen:

- Phishing-aanvallen: Met de opkomst van AI-tools kunnen aanvallers gemakkelijk zeer overtuigende valstrikken maken, waarbij ze gebruikers ertoe verleiden hun inloggegevens te onthullen via e-mails, nepwebsites en berichten op sociale media. Hoe complex of uniek een wachtwoord ook is, zodra de gebruiker wordt misleid, krijgt de aanvaller toegang.

- Verificatie-imitatie: Aanvallers zijn bedreven geworden in het nabootsen van vertrouwde entiteiten, zoals inlogportals of klantenondersteuning. Door deze verificateurs na te bootsen, kunnen ze inloggegevens onderscheppen zonder dat de gebruiker zich ooit realiseert dat ze zijn gecompromitteerd. Dit maakt de diefstal niet alleen effectief, maar ook onzichtbaar, waarbij veel traditionele verdedigingsmechanismen worden omzeild.

- Wachtwoord reset-stromen: De processen die zijn ontworpen om gebruikers te helpen weer toegang te krijgen nadat ze een wachtwoord zijn vergeten of gecompromitteerd, zijn belangrijke aanvalsvectoren geworden. Aanvallers maken misbruik van social engineering-tactieken en maken gebruik van stukjes informatie die zijn verzameld via sociale media of gekocht op het dark web om deze workflows te manipuleren, beveiligingsmaatregelen te omzeilen en de controle over accounts over te nemen.

- Apparaatcompromis: Zelfs als er geavanceerde mechanismen, zoals multi-factor authenticatie (MFA), aanwezig zijn, kan het compromitteren van een vertrouwd apparaat de identiteitsintegriteit ondermijnen. Malware of andere kwaadaardige tools op het apparaat van een gebruiker kunnen authenticatiecodes onderscheppen of vertrouwde eindpunten nabootsen, waardoor deze beveiligingen niet effectief zijn.

Kenmerken van een toegangsoplossing die op identiteit gebaseerde bedreigingen elimineert

Oudere authenticatiesystemen zijn niet effectief in het voorkomen van op identiteit gebaseerde aanvallen, omdat ze afhankelijk zijn van beveiliging door onduidelijkheid. Deze systemen zijn afhankelijk van een combinatie van zwakke factoren, gedeelde geheimen en menselijke besluitvorming, die allemaal vatbaar zijn voor uitbuiting.

De echte eliminatie van op identiteit gebaseerde bedreigingen vereist een authenticatiearchitectuur die hele soorten aanvallen technisch onmogelijk maakt. Dit wordt bereikt door middel van sterke cryptografische controles, door hardware ondersteunde beveiligingsmaatregelen en voortdurende validatie om voortdurende betrouwbaarheid gedurende het hele authenticatieproces te garanderen.

De volgende kernkenmerken definiëren een toegangsoplossing die is ontworpen om volledige eliminatie van op identiteit gebaseerde bedreigingen te bereiken.

Phishing-bestendig

Moderne authenticatiearchitecturen moeten zo worden ontworpen dat het risico van diefstal van inloggegevens door phishing-aanvallen wordt geëlimineerd. Om dit te bereiken, moeten ze het volgende omvatten:

- Eliminatie van gedeelde geheimen: verwijder gedeelde geheimen zoals wachtwoorden, pincodes en herstelvragen tijdens het authenticatieproces.

- Cryptografische binding: Bind inloggegevens cryptografisch aan geauthenticeerde apparaten, zodat ze niet elders opnieuw kunnen worden gebruikt.

- Geautomatiseerde authenticatie: Implementeer authenticatiestromen die de afhankelijkheid van menselijke beslissingen minimaliseren of elimineren, waardoor de kansen op misleiding worden verminderd.

- Door hardware ondersteunde opslag van inloggegevens: Bewaar inloggegevens veilig in de hardware, waardoor ze bestand zijn tegen extractie of manipulatie.

- Geen zwakke terugval: Vermijd fallback-mechanismen die afhankelijk zijn van zwakkere authenticatiefactoren, omdat deze kwetsbaarheden opnieuw kunnen introduceren.

Door deze belangrijke gebieden aan te pakken, creëren phishing-bestendige architecturen een robuuste verdediging tegen een van de meest voorkomende aanvalsvectoren.

Verificatieweerstand tegen imitatie

Het herkennen van legitieme koppelingen is inherent een uitdaging voor gebruikers, waardoor het voor aanvallers gemakkelijk wordt om deze zwakte te misbruiken. Om dit tegen te gaan, maakt Beyond Identity-authenticatie gebruik van een Platform Authenticator die de oorsprong van toegangsverzoeken verifieert. Deze aanpak zorgt ervoor dat alleen legitieme verzoeken worden verwerkt, waardoor aanvallen op basis van het nabootsen van legitieme sites effectief worden voorkomen.

Om de nabootsing van de identiteit van de verificateur volledig te kunnen weerstaan, moeten toegangsoplossingen het volgende omvatten:

- Sterke oorsprongsbinding: Zorg ervoor dat alle authenticatieverzoeken veilig zijn gekoppeld aan hun oorspronkelijke bron.

- Validatie van cryptografische verificatie: Gebruik cryptografische methoden om de identiteit van de verificateur te bevestigen en ongeautoriseerde bedriegers te blokkeren.

- Verzoek om integriteit: Voorkom omleiding of manipulatie van authenticatieverzoeken tijdens verzending.

- Phishing-bestendige processen: Elimineer verificatiemechanismen die kwetsbaar zijn voor phishing, zoals gedeelde geheimen of eenmalige codes.

Door deze maatregelen te verankeren kunnen organisaties het risico neutraliseren dat aanvallers legitieme authenticatiediensten nabootsen.

Naleving van apparaatbeveiliging

Authenticatie omvat niet alleen het verifiëren van de gebruiker, maar ook het beoordelen van de veiligheid van zijn apparaat. Beyond Identity onderscheidt zich als de enige Access Management (AM)-oplossing op de markt die nauwkeurige, fijnmazige toegangscontrole biedt door realtime apparaatrisico’s te evalueren, zowel tijdens authenticatie als continu tijdens actieve sessies.

Een belangrijk voordeel van een platformauthenticator die op het apparaat is geïnstalleerd, is het vermogen om geverifieerde imitatieweerstand te bieden, waardoor aanvallers legitieme authenticatiediensten niet kunnen nabootsen. Een ander belangrijk voordeel is de mogelijkheid om realtime status- en risicogegevens rechtstreeks vanaf het apparaat te verstrekken, zoals of de firewall is ingeschakeld, biometrie actief is, schijfversleuteling is geïnstalleerd, de toegewezen gebruiker is geverifieerd en meer.

Met de Beyond Identity Platform Authenticator kunnen organisaties de identiteit van gebruikers garanderen door middel van phishing-bestendige authenticatie en tegelijkertijd de naleving van de beveiligingsregels afdwingen op de apparaten die toegang vragen. Dit zorgt ervoor dat alleen vertrouwde gebruikers die beveiligde apparaten bedienen toegang krijgen tot uw omgeving.

Continue, op risico gebaseerde toegangscontrole

Het authenticeren van de gebruiker en het valideren van de naleving van het apparaat op het toegangspunt is een belangrijke eerste stap, maar wat gebeurt er als een gebruiker de apparaatconfiguratie wijzigt? Zelfs legitieme gebruikers kunnen onbewust risico’s creëren door de firewall uit te schakelen, kwaadaardige bestanden te downloaden of software met bekende kwetsbaarheden te installeren. Voortdurende evaluatie van zowel apparaat- als gebruikersrisico’s is essentieel om ervoor te zorgen dat geen enkel exploiteerbaar apparaat een toegangspoort wordt voor kwaadwillenden.

Beyond Identity lost dit op door voortdurend te controleren op eventuele wijzigingen in de gebruikersomgeving en door geautomatiseerde controles af te dwingen om de toegang te blokkeren wanneer configuratieafwijking of risicovol gedrag wordt gedetecteerd. Door signalen uit de bestaande beveiligingsstack van de klant (zoals EDR-, MDM- en ZTNA-tools) te integreren naast native telemetrie, transformeert Beyond Identity risico-inzichten in uitvoerbare toegangsbeslissingen. Hierdoor kunnen organisaties beleid opstellen dat precies is afgestemd op hun zakelijke behoeften en compliance-eisen, waardoor een veilige en aanpasbare benadering van toegangscontrole wordt gegarandeerd.

Identiteitsbeheerders en beveiligingsprofessionals – Elimineer identiteitsaanvallen in uw organisaties

U beschikt waarschijnlijk al over een identiteitsoplossing en gebruikt mogelijk zelfs MFA. Het probleem is dat deze systemen nog steeds kwetsbaar zijn en dat aanvallers heel goed weten hoe ze deze kunnen misbruiken. Op identiteit gebaseerde aanvallen blijven een aanzienlijke bedreiging en richten zich op deze zwakheden om toegang te krijgen.

Met Beyond Identity kunt u uw beveiligingsstack versterken en deze kwetsbaarheden elimineren. Onze phishing-bestendige authenticatieoplossing garandeert zowel de identiteit van de gebruiker als de naleving van het apparaat, en biedt deterministische, geavanceerde beveiliging.

Neem contact op voor een gepersonaliseerde demo om uit de eerste hand te zien hoe de oplossing werkt en om te begrijpen hoe wij onze veiligheidsgaranties leveren.