Nieuw onderzoek heeft beveiligingskwetsbaarheden in meerdere tunnelprotocollen blootgelegd waardoor aanvallers een breed scala aan aanvallen kunnen uitvoeren.

“Internethosts die tunnelingpakketten accepteren zonder de identiteit van de afzender te verifiëren, kunnen worden gekaapt om anonieme aanvallen uit te voeren en toegang te verlenen tot hun netwerken”, zegt Top10VPN in een onderzoek, als onderdeel van een samenwerking met KU Leuven-professor en onderzoeker Mathy Vanhoef.

Maar liefst 4,2 miljoen hosts zijn vatbaar gebleken voor de aanvallen, waaronder VPN-servers, ISP-thuisrouters, kerninternetrouters, mobiele netwerkgateways en CDN-knooppunten (Content Delivery Network). China, Frankrijk, Japan, de VS en Brazilië staan bovenaan de lijst van de meest getroffen landen.

Succesvol misbruik van de tekortkomingen zou een tegenstander in staat kunnen stellen een gevoelig systeem te misbruiken als eenrichtingsproxy’s, en ook Denial-of-Service (DoS)-aanvallen uit te voeren.

“Een tegenstander kan deze beveiligingskwetsbaarheden misbruiken om eenrichtingsproxy’s te creëren en bron-IPv4/6-adressen te vervalsen”, aldus het CERT Coördinatiecentrum (CERT/CC) in een advies. “Kwetsbare systemen kunnen ook toegang geven tot het privénetwerk van een organisatie of misbruikt worden om DDoS-aanvallen uit te voeren.”

De kwetsbaarheden zijn geworteld in het feit dat de tunnelprotocollen zoals IP6IP6, GRE6, 4in6 en 6in4, die voornamelijk worden gebruikt om gegevensoverdracht tussen twee niet-verbonden netwerken te vergemakkelijken, het verkeer niet authenticeren en coderen zonder adequate beveiligingsprotocollen zoals Internet Protocol Security ( IPsec).

De afwezigheid van extra beveiligingsrails opent de deur naar een scenario waarin een aanvaller kwaadaardig verkeer in een tunnel kan injecteren, een variant van een fout die eerder in 2020 werd opgemerkt (CVE-2020-10136).

Voor de betreffende protocollen zijn aan hen de volgende CVE-identificatoren toegewezen:

- CVE-2024-7595 (GRE en GRE6)

- CVE-2024-7596 (algemene UDP-inkapseling)

- CVE-2025-23018 (IPv4-in-IPv6 en IPv6-in-IPv6)

- CVE-2025-23019 (IPv6-in-IPv4)

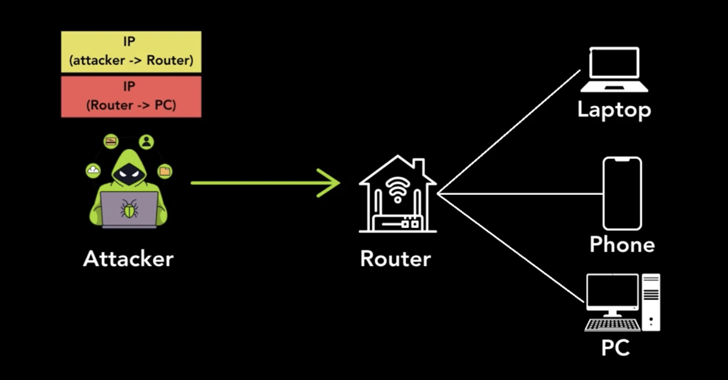

“Een aanvaller hoeft alleen maar een pakket te verzenden dat is ingekapseld met behulp van een van de getroffen protocollen met twee IP-headers”, legt Simon Migliano van Top10VPN uit.

“De buitenste header bevat het bron-IP van de aanvaller met het IP-adres van de kwetsbare host als bestemming. Het bron-IP van de binnenste header is dat van het kwetsbare host-IP in plaats van dat van de aanvaller. Het doel-IP is dat van het doelwit van de anonieme aanval.”

Dus wanneer de kwetsbare host het kwaadaardige pakket ontvangt, verwijdert hij automatisch de buitenste IP-adresheader en stuurt het binnenste pakket door naar zijn bestemming. Aangezien het bron-IP-adres op het binnenpakket dat van de kwetsbare maar vertrouwde host is, kan het netwerkfilters passeren.

Als verdediging wordt aanbevolen om IPSec of WireGuard te gebruiken om authenticatie en encryptie te bieden, en om alleen tunnelingpakketten van vertrouwde bronnen te accepteren. Op netwerkniveau wordt ook geadviseerd om verkeersfiltering op routers en middleboxes te implementeren, Deep Packet Inspection (DPI) uit te voeren en alle niet-gecodeerde tunnelingpakketten te blokkeren.

“De impact op de slachtoffers van deze DoS-aanvallen kan bestaan uit netwerkcongestie, verstoring van de dienstverlening doordat bronnen worden verbruikt door de overbelasting van het verkeer, en het crashen van overbelaste netwerkapparaten”, aldus Migliano. “Het opent ook mogelijkheden voor verdere exploitatie, zoals man-in-the-middle-aanvallen en het onderscheppen van gegevens.”