Cybersecurity-onderzoekers hebben sinds oktober 2024 een nieuwe Adversary-in-the-Middle (AitM) phishing-kit uitgewerkt die Microsoft 365-accounts kan gebruiken met als doel inloggegevens en tweefactorauthenticatiecodes (2FA) te stelen.

De opkomende phishing-kit is Sneaky 2FA genoemd door het Franse cyberbeveiligingsbedrijf Sekoia, dat het in december in het wild heeft gedetecteerd. Er zijn deze maand bijna 100 domeinen geïdentificeerd die Sneaky 2FA-phishingpagina’s hosten, wat duidt op een gematigde adoptie door bedreigingsactoren.

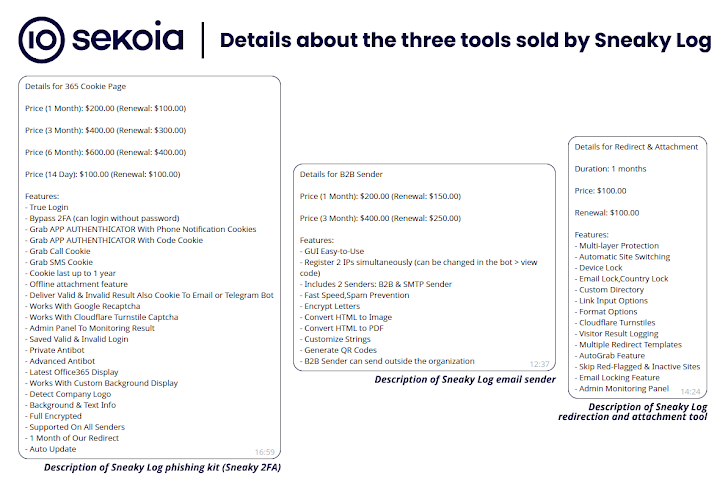

“Deze kit wordt verkocht als phishing-as-a-service (PhaaS) door de cybercriminaliteitsdienst ‘Sneaky Log’, die werkt via een volledig uitgeruste bot op Telegram”, aldus het bedrijf in een analyse. “Klanten krijgen naar verluidt toegang tot een gelicentieerde, versluierde versie van de broncode en kunnen deze zelfstandig implementeren.”

Er is waargenomen dat phishing-campagnes e-mails met betrekking tot betalingsbewijzen verzenden om ontvangers te verleiden valse PDF-documenten te openen die een QR-code bevatten die hen bij het scannen doorverwijst naar Sneaky 2FA-pagina’s.

Sekoia zei dat de phishing-pagina’s worden gehost op een gecompromitteerde infrastructuur, waarbij meestal WordPress-websites en andere domeinen betrokken zijn die door de aanvaller worden beheerd. De valse authenticatiepagina’s zijn ontworpen om automatisch het e-mailadres van het slachtoffer in te vullen om hun legitimiteit te vergroten.

De kit beschikt ook over verschillende anti-bot- en anti-analysemaatregelen, waarbij gebruik wordt gemaakt van technieken zoals verkeersfiltering en Cloudflare Turnstile-uitdagingen om ervoor te zorgen dat alleen slachtoffers die aan bepaalde criteria voldoen, naar de pagina’s voor het verzamelen van inloggegevens worden geleid. Het voert verder een reeks controles uit om analysepogingen met behulp van webbrowser-ontwikkelaarstools te detecteren en te weerstaan.

Een opmerkelijk aspect van de PhaaS is dat sitebezoekers van wie het IP-adres afkomstig is van een datacenter, cloudprovider, bot, proxy of VPN, worden doorverwezen naar een Microsoft-gerelateerde Wikipedia-pagina met behulp van de href(.)li-omleidingsservice. Dit heeft ertoe geleid dat TRAC Labs het de naam WikiKit heeft gegeven.

“De Sneaky 2FA phishing-kit gebruikt verschillende wazige afbeeldingen als achtergrond voor de nep-Microsoft-authenticatiepagina’s”, legt Sekoia uit. “Door screenshots van legitieme Microsoft-interfaces te gebruiken, is deze tactiek bedoeld om gebruikers te misleiden om zichzelf te authenticeren om toegang te krijgen tot de wazige inhoud.”

Uit verder onderzoek is gebleken dat de phishingkit afhankelijk is van een controle bij een centrale server, waarschijnlijk de operator, die ervoor zorgt dat het abonnement actief is. Dit geeft aan dat alleen klanten met een geldige licentiesleutel Sneaky 2FA kunnen gebruiken om phishing-campagnes uit te voeren. De kit wordt geadverteerd voor $ 200 per maand.

Dat is niet alles. Er zijn ook broncodereferenties gevonden die verwijzen naar een phishing-syndicaat genaamd W3LL Store, dat eerder in september 2023 door Group-IB aan het licht werd gebracht als achter een phishing-kit genaamd W3LL Panel en verschillende tools voor het uitvoeren van BEC-aanvallen (Business Email Compromise).

Dit, samen met overeenkomsten in de AitM-relaisimplementatie, heeft ook de mogelijkheid vergroot dat Sneaky 2FA gebaseerd kan zijn op het W3LL-paneel. Deze laatste werkt ook onder een soortgelijk licentiemodel dat periodieke controles met een centrale server vereist.

In een interessante wending werden sommige van de Sneaky 2FA-domeinen eerder geassocieerd met bekende AitM-phishing-kits, zoals Evilginx2 en Greatness – een indicatie dat ten minste een paar cybercriminelen naar de nieuwe dienst zijn gemigreerd.

“De phishing-kit gebruikt verschillende hardgecodeerde User-Agent-strings voor de HTTP-verzoeken, afhankelijk van de stap van de authenticatiestroom”, aldus Sekoia-onderzoekers. “Dit gedrag komt zelden voor bij legitieme gebruikersauthenticatie, omdat een gebruiker opeenvolgende stappen van de authenticatie vanuit verschillende webbrowsers zou moeten uitvoeren.”

“Hoewel User-Agent-overgangen af en toe voorkomen in legitieme situaties (bijvoorbeeld authenticatie geïnitieerd in desktopapplicaties die een webbrowser of WebView starten om MFA af te handelen), komt de specifieke reeks User-Agents die door Sneaky 2FA wordt gebruikt niet overeen met een realistisch scenario. en biedt een hifi-detectie van de kit.”