Recente datalekken hebben de cruciale noodzaak benadrukt om de beveiliging van de Wi-Fi-infrastructuur voor gasten in moderne zakelijke omgevingen te verbeteren. Organisaties staan onder toenemende druk om hun netwerken te beschermen en tegelijkertijd gemakkelijke toegang te bieden aan bezoekers, opdrachtnemers, tijdelijk personeel en werknemers met BYOD. Het implementeren van een veilige Wi-Fi-infrastructuur voor gasten is essentieel geworden voor het authenticeren van toegang, het beschermen van gegevens, het handhaven van compliance in alle regio’s en het garanderen van bedrijfscontinuïteit.

Geëvolueerde beveiligingsoplossingen combineren nu een zero-trust-architectuur met cloudgebaseerde captive portals om de netwerkbescherming te verbeteren. Met deze systemen kunnen organisaties strikte toegangscontroles implementeren, de beveiligingsstatus van elk apparaat verifiëren en de netwerkscheiding handhaven. Via geavanceerde functies zoals voorwaardelijke toegang en apparaatregistratie kunnen bedrijven nu veilige Wi-Fi-toegang voor gasten bieden, terwijl ze volledige zichtbaarheid en controle over hun netwerkbronnen behouden.

Uitdagingen op het gebied van Wi-Fi-beveiliging vandaag

Gedistribueerde organisaties die gast-Wi-Fi-netwerken implementeren, worden geconfronteerd met steeds geavanceerdere beveiligingsuitdagingen. De complexiteit van het implementeren en beheren van veilige Wi-Fi-toegang voor gasten met behoud van de netwerkintegriteit is een kritische zorg geworden voor zowel IT-beheerders als beveiligingsprofessionals.

Veelvoorkomende beveiligingsproblemen

Moderne gast-Wi-Fi-netwerken worden geconfronteerd met verschillende belangrijke veiligheidsrisico’s:

- Gebrek aan netwerkmicrosegmentatie: Netwerken voor onbeheerde/onbeveiligde apparaten delen vaak dezelfde infrastructuur als netwerken voor beheerde/bedrijfsapparaten zonder de juiste isolatie. Dit vergroot het risico op ongeautoriseerde toegang tot gevoelige systemen of gegevens.

- Zwakke codering: De meeste gast-Wi-Fi-netwerken maken gebruik van ‘Open’-authenticatie, waardoor tijdens het gebruik een aanvalsbron kan ontstaan spoofen. Het wordt aanbevolen om WPA3- en OWE-codering te gebruiken om de beveiliging voor clients tijdens koppeling af te dwingen.

- Man-in-the-Middle (MITM)-aanvallen: Aanvallers kunnen onbeveiligde gastenwifi misbruiken om communicatie te onderscheppen, inloggegevens te stelen of kwaadaardige gegevens te injecteren.

- Ontoereikende authenticatie: Sommige netwerken gebruiken te eenvoudige gedeelde wachtwoorden of helemaal geen authenticatie, waardoor het voor aanvallers uiterst gemakkelijk wordt om verbinding te maken en aanvallen uit te voeren.

- Rogue Access Points (AP’s): Aanvallers kunnen malafide AP’s opzetten die legitieme gast-wifi nabootsen om gebruikers te lokken en gevoelige informatie te stelen.

Als de Wi-Fi-gastnetwerken niet goed zijn beveiligd, vormen ze aanzienlijke veiligheidsrisico’s. Door zwakke toegangscontroles kunnen ongeautoriseerde gebruikers het netwerk misbruiken, wat leidt tot onderschepping van gegevens en man-in-the-middle-aanvallen. Een cruciaal probleem is het gebrek aan netwerksegmentatie; zonder de juiste isolatie kunnen aanvallers op het gastnetwerk toegang krijgen tot interne systemen, waardoor datalekken riskeren.

Onvoldoende authenticatie en zwakke wachtwoordpraktijken vergroten de kwetsbaarheden verder, waardoor ongeautoriseerde toegang mogelijk wordt. Om deze risico’s te beperken, moeten organisaties VLAN’s, strikte authenticatie en actieve monitoring implementeren. Een goed gesegmenteerd gastnetwerk helpt de veiligheid te behouden en biedt bezoekers gemakkelijke toegang.

Waarom is BYOD de meest kritische categorie om te monitoren?

BYOD introduceert een mix van onbeheerde en potentieel onveilige apparaten in het netwerk. Deze apparaten ontberen vaak beveiligingsmaatregelen op bedrijfsniveau en zijn mogelijk al besmet met malware, waardoor een direct toegangspunt ontstaat voor aanvallers zodra ze met het netwerk zijn verbonden.

Als de aanvaller toegang heeft tot het netwerk via een BYOD, kunnen gevoelige bedrijfsgegevens die toegankelijk zijn via BYOD-apparaten de kans op onbedoelde of kwaadwillige gegevenslekken vergroten.

Hier volgt een samenvatting van de mogelijke acties die kunnen worden geïmplementeerd om dergelijke problemen te beperken:

- Juiste netwerksegmentatie

- Inventaris van activa

- Encryptie

- Authenticatiemechanisme (zoals Captive Portal)

- Geprofileerd beveiligingsbeleid

- Monitoring en detectie van bedreigingen

- Zero Trust-aanpak

Mogelijke gevolgen voor bedrijven

Beveiligingsinbreuken in gast-Wi-Fi-netwerken kunnen verwoestende gevolgen hebben voor organisaties. Uit recente onderzoeken blijkt dat 40% van de bedrijven te maken heeft gehad met informatiecompromis via openbare Wi-Fi-netwerken. De financiële gevolgen zijn aanzienlijk: sommige bedrijven melden ransomware-betalingen van meer dan $ 1 miljoen om hun gegevens te herstellen.

Naast directe financiële verliezen worden bedrijven geconfronteerd met:

- Schade aan de merkreputatie en het vertrouwen van de klant

- Verstoring van de normale bedrijfsvoering

- Potentieel verlies van intellectueel eigendom

- Compromis van interne netwerkbronnen

Juridische en nalevingsoverwegingen

Organisaties moeten omgaan met complexe wettelijke vereisten bij het implementeren van gast-Wi-Fi-beheersystemen. Het wettelijke kader omvat meerdere nalevingslagen: ze moeten het beveiligingsniveau voor hun netwerk garanderen en tegelijkertijd de vertrouwelijkheid van de gegevens van de gebruikers garanderen, en ze moeten indien nodig samenwerken met de autoriteiten en tegelijkertijd voldoen aan de verplichting tot het bewaren van gegevens met een beperkte periode. Het is zelfs nog moeilijker voor internationale organisaties omdat ze veranderingen in de regelgeving in verschillende landen en rechtsgebieden moeten monitoren en op de hoogte moeten blijven. Het opereren op internationaal niveau schept uiteenlopende en zelfs tegenstrijdige verplichtingen. Het beleid voor het bewaren van gegevens verschilt bijvoorbeeld van land tot land. in Frankrijk is het verplicht om datalogs één jaar te bewaren, maar in Italië is dit zes jaar, terwijl de Algemene Verordening Gegevensbescherming (AVG) vereist dat de gegevens van gebruikers worden verwijderd nadat de doeleinden zijn bereikt. Er moet rekening worden gehouden met enkele belangrijke regels:

Daarom moeten bedrijven de juiste documentatie, monitoringsystemen en beveiligingscontroles implementeren om aan deze regelgeving te voldoen. Regelmatige beveiligingsaudits en updates van de netwerkinfrastructuur zijn essentieel voor het handhaven van de wettelijke naleving en het bieden van veilige toegang voor gasten.

Gebruikmaken van Cloud Captive Portals voor verbeterde beveiliging

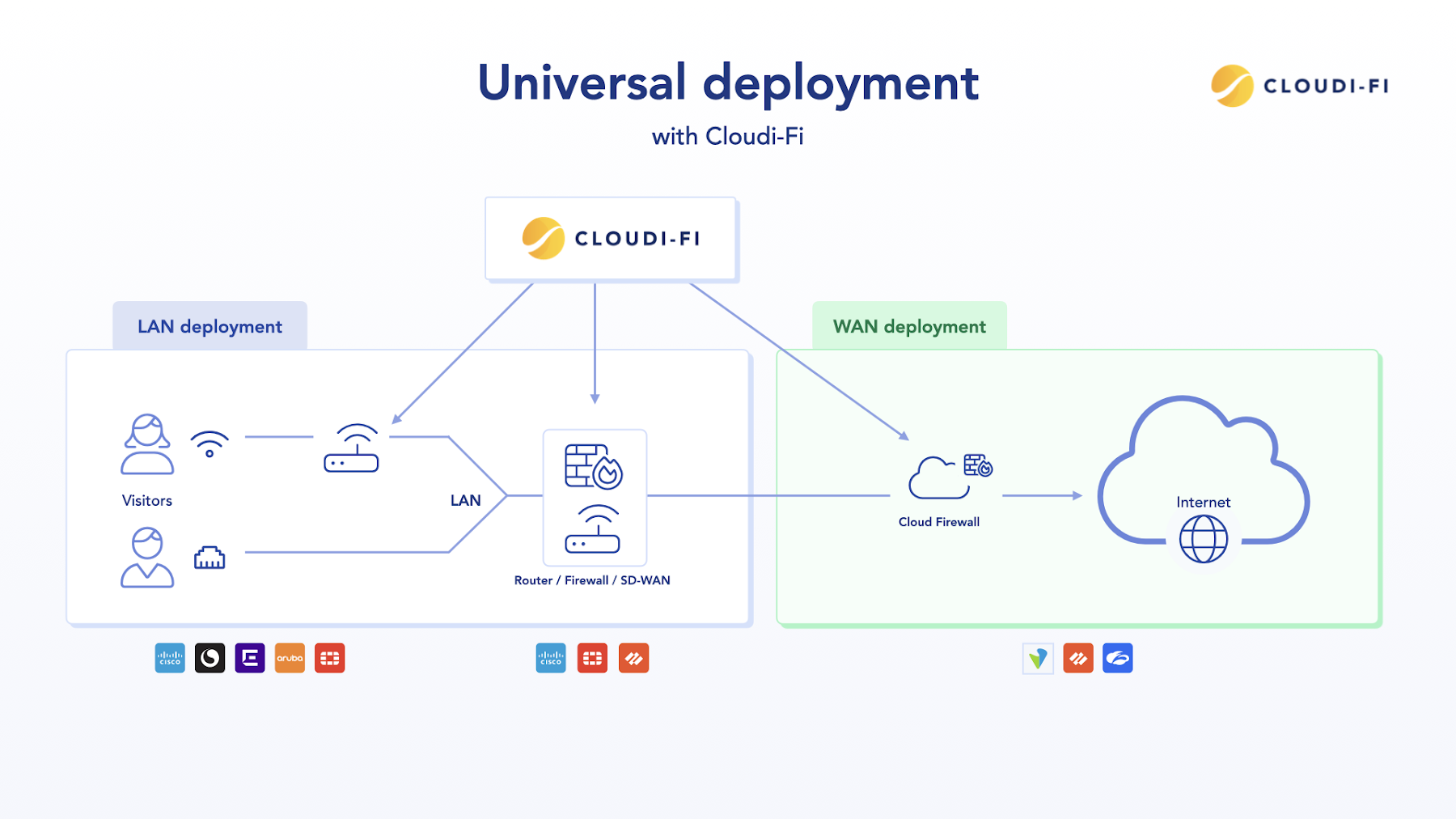

Cloudgebaseerde captive portal-oplossingen zijn uitgegroeid tot een hoeksteen van de moderne netwerkbeveiligingsinfrastructuur. Deze geavanceerde systemen bieden organisaties gecentraliseerde controle over de toegang van gasten, terwijl robuuste beveiligingsprotocollen worden gehandhaafd.

Hoe Cloud Captive Portals werken

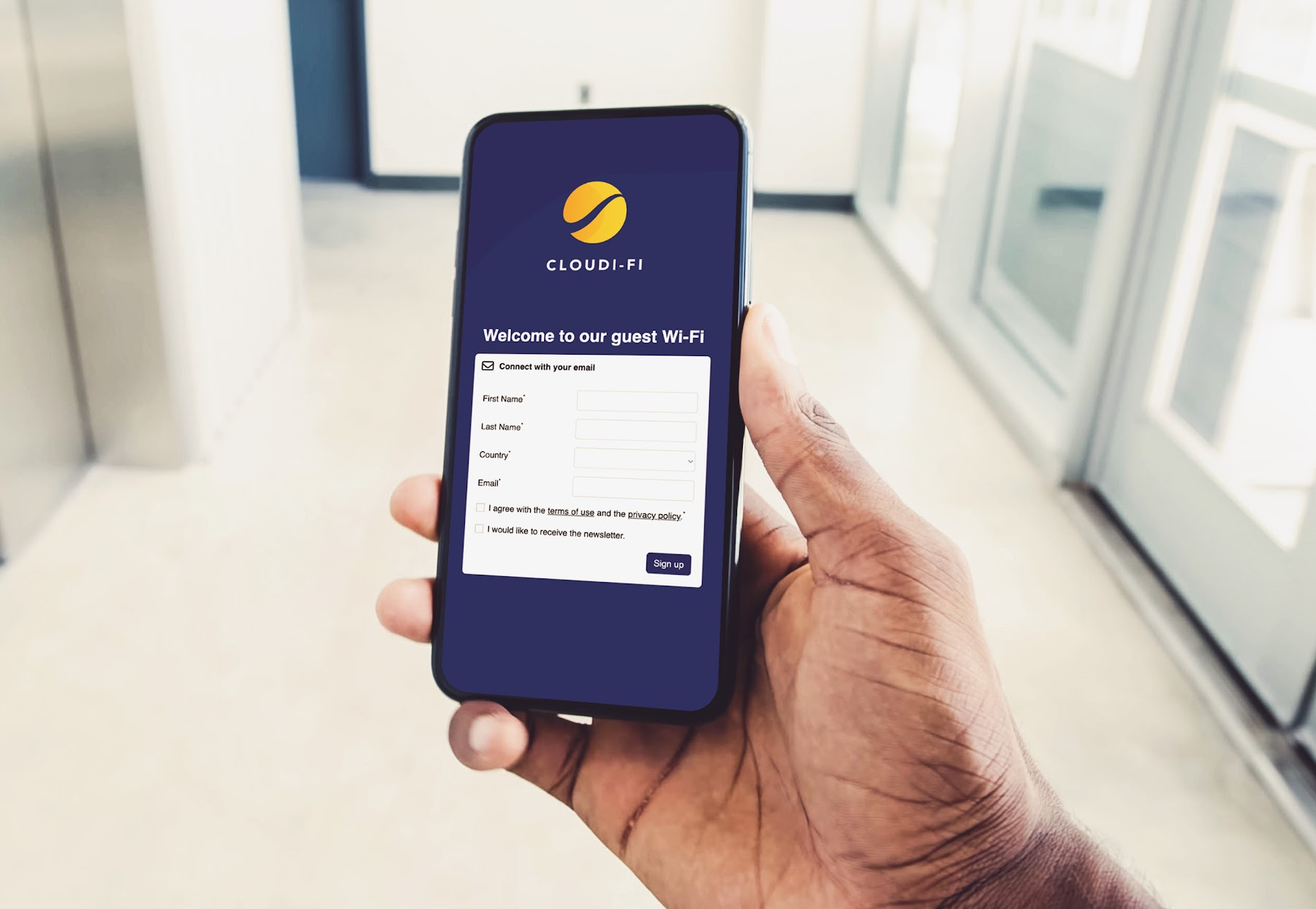

Cloud-captive portals functioneren als gatewaysystemen die gebruikers authenticeren voordat ze netwerktoegang verlenen. Het systeem onderschept de eerste verbindingspogingen en leidt gebruikers door naar een beveiligde inlogpagina. Organisaties kunnen verschillende authenticatiemethoden implementeren, waaronder:

- Integratie van sociale login

- Sponsor

- Declaratieve e-mail

- SMS-authenticatie

Deze oplossingen werken zonder aanvullende hardwarevereisten, waardoor ze infrastructuuronafhankelijk zijn en direct inzetbaar zijn op wereldwijde locaties.

Integratie met Zero Trust-frameworks

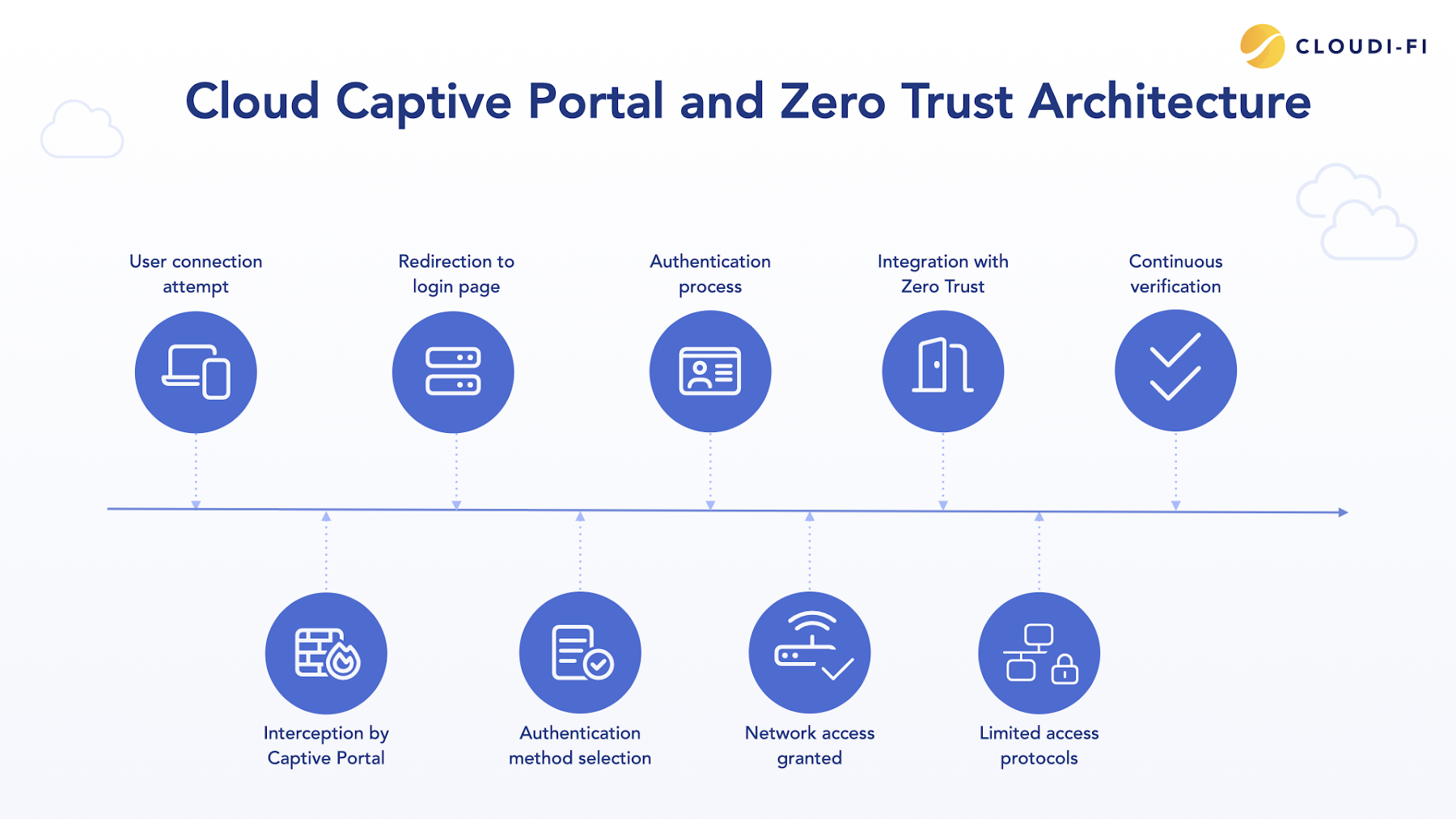

Moderne Cloud Captive Portals moeten naadloos aansluiten op de Zero Trust-beveiligingsprincipes door continue verificatie en beperkte toegangsprotocollen te implementeren.

De integratie maakt het volgende mogelijk:

- Apparaatprofilering en -authenticatie

- Integriteit

- Toegangscontrole

- Beleidshandhaving

- Automatisering

- Verkeersmonitoring en naleving

Vereiste beveiligingsfuncties om een captive portals-oplossing in de cloud te implementeren

Moderne captive portal-oplossingen zullen meerdere lagen van beveiligingsbescherming omvatten. Innovatieve oplossingen kunnen nu worden geïntegreerd met toonaangevende beveiligingsoplossingen, waardoor beheerders gedetailleerde toegangscontroles en URL-filtering kunnen implementeren.

Het Cloudi-Fi-platform ondersteunt uitgebreide nalevingsvereisten via regionale datacenterimplementatie, waardoor naleving van lokale privacyregelgeving wordt gegarandeerd. Geautomatiseerde versleuteling van persoonlijke gegevens en transparante verzamelprocessen bieden gebruikers en beheerders volledige controle over de informatieverwerking.

Geavanceerde functies omvatten integratie met cloudgebaseerde beveiligingsplatforms, waardoor:

- Implementatie van cloudfirewall

- Mogelijkheden voor inhoudfiltering

- Bandbreedtecontrole

- Geautomatiseerde onboarding van apparaten

Deze mogelijkheden bieden een robuust beveiligingsframework dat zowel het netwerk als de gebruikersgegevens van de organisatie beschermt, terwijl de naadloze toegang voor geautoriseerde gebruikers behouden blijft.

Voordelen van een Zero Trust Captive Portal-oplossing

De implementatie van Zero Trust Architecture vertegenwoordigt een paradigmaverschuiving in het beveiligen van gast-Wi-Fi-netwerken, waarbij de traditionele perimetergebaseerde beveiliging wordt verschoven naar een uitgebreider verificatiemodel. Deze aanpak verandert fundamenteel de manier waarop organisaties de toegang tot gastnetwerken beheren en beveiligen.

Zero Trust Cloud Captive Portal-oplossingen bieden een schaalbare, gecentraliseerde toegangscontrolelaag over meerdere locaties of grote kantoorcampussen. Door gebruik te maken van een cloudgebaseerde infrastructuur maken ze een naadloze implementatie mogelijk zonder dat er uitgebreide hardware op locatie nodig is, waardoor consistente beleidshandhaving en veilige, apparaatspecifieke toegang worden gegarandeerd. Het cloudgebaseerde platform schaalt dynamisch om grote verkeersvolumes en meerdere toegangspunten te verwerken, terwijl het gebruikersgedrag voortdurend wordt gemonitord. Deze architectuur vereenvoudigt niet alleen het beheer, maar verbetert ook de beveiliging, omdat bedreigingen worden geïsoleerd en de toegang streng wordt gecontroleerd op basis van identiteits-, apparaat- en risicobeoordeling, allemaal via een uniforme, cloudgestuurde aanpak.

Aanpassing van Zero Trust-principes voor gasttoegang

Organisaties moeten de Zero Trust-principes zorgvuldig aanpassen om de veiligheid te behouden en tegelijkertijd een naadloze gastervaring te garanderen. De implementatie vereist een evenwichtige aanpak, waarbij rekening wordt gehouden met beveiligingseisen en gebruikersgemak. De belangrijkste aanpassingsstrategieën zijn onder meer:

- Op rollen gebaseerde machtigingen voor de toegangscontrole

- Sponsoring, sociale login met MFA, e-mailadres, … voor gebruikersauthenticatie

- Segmentatie voor netwerkisolatie

- Tijdelijke toegangstokens voor sessiebeheer

Voordelen van traditionele beveiligingsmodellen

Zero Trust Architecture biedt aanzienlijke voordelen vergeleken met conventionele beveiligingsbenaderingen. Het model elimineert de inherente kwetsbaarheden van traditionele perimetergebaseerde beveiliging door continue verificatie en gedetailleerde toegangscontroles te implementeren.

De transformatie van traditionele naar zero-trust-beveiliging brengt meerdere operationele verbeteringen met zich mee:

- Verbeterde beveiligingshouding

- Eliminatie van zijdelingse bewegingsbedreigingen

- Realtime detectie en reactie op bedreigingen

- Uitgebreide audittrails

- Operationele efficiëntie

- Geautomatiseerde onboarding van apparaten

- Gecentraliseerd beleidsbeheer

- Vereenvoudigde compliancerapportage

Het vermogen van de architectuur om strikte beveiligingscontroles te handhaven en tegelijkertijd dynamische toegangsvereisten te ondersteunen, maakt deze bijzonder effectief voor Wi-Fi-omgevingen voor gasten. Door de minst-privilege-toegangsprincipes te implementeren, kunnen organisaties ervoor zorgen dat gasten alleen de noodzakelijke netwerkbronnen ontvangen, terwijl ze volledige zichtbaarheid en controle over alle netwerkactiviteiten behouden.

Door de Zero Trust-principes te integreren met cloudgebaseerde beheerplatforms kunnen gedistribueerde organisaties hun Wi-Fi-beveiliging voor gasten moeiteloos efficiënt opschalen. Deze combinatie biedt netwerk- en beveiligingsbeheerders krachtige tools voor het monitoren van netwerkgebruik, het afdwingen van beveiligingsbeleid en het in realtime reageren op potentiële bedreigingen.

Conclusie

De transformatie van de Wi-Fi-beveiliging voor gasten via cloud-captive portals en Zero Trust Architecture markeert een aanzienlijke vooruitgang in de bescherming van bedrijfsnetwerken. Moderne organisaties hebben robuuste beveiligingsoplossingen nodig die verder gaan dan de traditionele perimeterverdediging. De combinatie van continue verificatie, gedetailleerde toegangscontroles en geavanceerde monitoringmogelijkheden creëert een alomvattend beveiligingsframework dat huidige en opkomende bedreigingen aanpakt en tegelijkertijd de operationele efficiëntie behoudt.

Bedrijfsleiders moeten de cruciale rol onderkennen van veilige wifi voor gasten bij het handhaven van de naleving van de regelgeving en het beschermen van gevoelige gegevens. Organisaties die klaar zijn om hun netwerkbeveiliging te versterken, zouden moeten overwegen om een Zero Trust Captive Portal-oplossing te implementeren. Cloudi-Fi biedt uitgebreide bronnen en begeleiding voor deze essentiële beveiligingsupgrade. Deze strategische aanpak positioneert bedrijven om toekomstige beveiligingsuitdagingen het hoofd te bieden en tegelijkertijd veilige, naadloze gasttoegang te bieden die operationele doelen ondersteunt en waardevolle digitale activa beschermt.

Opmerking: Dit artikel is vakkundig geschreven en bijgedragen door RJ Singh, Chief Revenue Officer bij Cloudi-Fi, met uitgebreide ervaring in verkoopleiderschap en bedrijfsontwikkeling, en Simon Mesnage, Senior Network Engineer met 8 jaar expertise in het ontwerpen en oplossen van Wi-Fi-infrastructuur.