Cybersecurity-onderzoekers hebben een aanval gedetailleerd beschreven waarbij een bedreigingsacteur een op Python gebaseerde achterdeur gebruikte om blijvende toegang tot gecompromitteerde eindpunten te behouden en deze toegang vervolgens te benutten om de RansomHub-ransomware in het hele doelnetwerk te implementeren.

Volgens GuidePoint Security zou de initiële toegang zijn vergemakkelijkt door middel van gedownloade JavaScript-malware genaamd SocGholish (ook bekend als FakeUpdates), waarvan bekend is dat deze wordt verspreid via drive-by-campagnes die nietsvermoedende gebruikers ertoe verleiden valse webbrowser-updates te downloaden.

Dergelijke aanvallen omvatten doorgaans het gebruik van legitieme, maar geïnfecteerde websites waarnaar slachtoffers worden doorverwezen vanuit de resultaten van zoekmachines met behulp van black hat Search Engine Optimization (SEO)-technieken. Na uitvoering maakt SocGholish contact met een door de aanvaller bestuurde server om secundaire payloads op te halen.

Vorig jaar richtten SocGholish-campagnes zich op WordPress-sites die afhankelijk waren van verouderde versies van populaire SEO-plug-ins zoals Yoast (CVE-2024-4984, CVSS-score: 6,4) en Rank Math PRO (CVE-2024-3665, CVSS-score: 6,4). ) voor initiële toegang.

Bij het door GuidePoint Security onderzochte incident bleek de Python-backdoor ongeveer 20 minuten na de eerste infectie via SocGholish te zijn gedropt. De bedreigingsacteur ging vervolgens verder met het leveren van de achterdeur aan andere machines die zich in hetzelfde netwerk bevinden tijdens zijdelingse beweging via RDP-sessies.

“Functioneel gezien is het script een reverse proxy die verbinding maakt met een hardgecodeerd IP-adres. Zodra het script de initiële command-and-control (C2) handshake heeft doorstaan, wordt er een tunnel tot stand gebracht die sterk gebaseerd is op het SOCKS5-protocol”, zegt hij. zei veiligheidsonderzoeker Andrew Nelson.

“Deze tunnel stelt de bedreigingsacteur in staat zich lateraal in het gecompromitteerde netwerk te verplaatsen, waarbij hij het slachtoffersysteem als proxy gebruikt.”

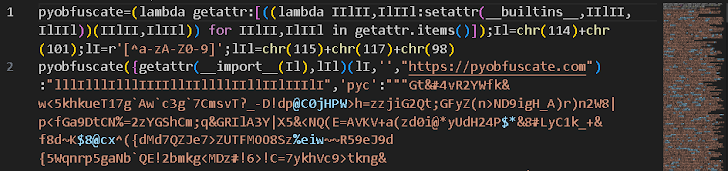

Het Python-script, waarvan een eerdere versie in februari 2024 door ReliaQuest werd gedocumenteerd, is sinds begin december 2023 in het wild gedetecteerd, terwijl het “veranderingen op oppervlakteniveau” ondergaat die gericht zijn op het verbeteren van de verduisteringsmethoden die worden gebruikt om detectie te voorkomen.

GuidePoint merkte ook op dat het gedecodeerde script zowel gepolijst als goed geschreven is, wat aangeeft dat de malware-auteur nauwgezet is in het onderhouden van een zeer leesbare en testbare Python-code, of vertrouwt op kunstmatige intelligentie (AI)-tools om te helpen bij de coderingstaak.

“Met uitzondering van de verduistering van lokale variabelen, is de code opgesplitst in verschillende klassen met zeer beschrijvende methodenamen en variabelen”, voegde Nelson eraan toe. “Elke methode heeft ook een hoge mate van foutafhandeling en uitgebreide foutopsporingsberichten.”

De op Python gebaseerde achterdeur is verre van de enige voorloper die wordt gedetecteerd bij ransomware-aanvallen. Zoals Halcyon eerder deze maand benadrukte, omvatten enkele van de andere tools die voorafgaand aan de implementatie van ransomware zijn ingezet, onder meer de tools die verantwoordelijk zijn voor:

- Endpoint Detection and Response (EDR)-oplossingen uitschakelen met EDRSilencer en Backstab

- Inloggegevens stelen met LaZagne

- Het compromitteren van e-mailaccounts door brute forcering van inloggegevens met MailBruter

- Het behouden van stealth-toegang en het leveren van extra payloads met behulp van Sirefef en Mediyes

Er zijn ook ransomwarecampagnes waargenomen die zich richten op Amazon S3-buckets door gebruik te maken van de Server-Side Encryption van Amazon Web Services met door de klant verstrekte sleutels (SSE-C) om de gegevens van slachtoffers te versleutelen. De activiteit wordt toegeschreven aan een bedreigingsacteur genaamd Codefinger.

Naast het voorkomen van herstel zonder de gegenereerde sleutel, maken de aanvallen gebruik van urgente losgeldtactieken waarbij de bestanden binnen zeven dagen worden gemarkeerd voor verwijdering via de S3 Object Lifecycle Management API om slachtoffers onder druk te zetten om te betalen.

“Bedreigingsacteur Codefinger misbruikt openbaar gemaakte AWS-sleutels met toestemming om S3-objecten te schrijven en te lezen”, aldus Halcyon. “Door gebruik te maken van native AWS-services bereiken ze encryptie op een manier die zowel veilig als onherstelbaar is zonder hun medewerking.”

De ontwikkeling komt op het moment dat SlashNext zei dat het getuige is geweest van een golf van ‘snelvuur’ phishing-campagnes die de e-mailbombardemententechniek van de Black Basta-ransomwareploeg nabootsen om de inbox van slachtoffers te overspoelen met meer dan 1.100 legitieme berichten gerelateerd aan nieuwsbrieven of betalingsberichten.

“Wanneer mensen zich overweldigd voelen, komen de aanvallers binnen via telefoontjes of Microsoft Teams-berichten en doen zich voor als technische ondersteuning van het bedrijf met een eenvoudige oplossing”, aldus het bedrijf.

“Ze spreken met vertrouwen om vertrouwen te winnen en geven gebruikers opdracht software voor externe toegang te installeren, zoals TeamViewer of AnyDesk. Zodra die software op een apparaat staat, glippen aanvallers stilletjes binnen. Van daaruit kunnen ze schadelijke programma’s verspreiden of naar andere delen van het apparaat sluipen.” netwerk, waardoor een pad rechtstreeks naar gevoelige gegevens wordt vrijgemaakt.”