Aan Rusland gelinkte dreigingsactoren worden toegeschreven aan een voortdurende cyberspionagecampagne gericht op Kazachstan als onderdeel van de inspanningen van het Kremlin om economische en politieke inlichtingen in Centraal-Azië te verzamelen.

Er wordt beoordeeld dat de campagne het werk is van een zogenaamde inbraakset UAC-0063dat waarschijnlijk overlapt met APT28, een natiestatengroep die is aangesloten bij het Russische hoofdinlichtingendirectoraat van de Generale Staf (GRU). Het is ook bekend als Blue Athena, BlueDelta, Fancy Bear, Fighting Ursa, Forest Blizzard, FROZENLAKE, Iron Twilight, ITG05, Pawn Storm, Sednit, Sofacy en TA422.

UAC-0063 werd begin 2023 voor het eerst gedocumenteerd door het Computer Emergency Response Team van Oekraïne (CERT-UA), waarin de aanvallen op overheidsinstanties werden beschreven met behulp van malwarefamilies die werden gevolgd als HATVIBE, CHERRYSPY en STILLARCH (ook bekend als DownEx). Het is de moeite waard erop te wijzen dat het gebruik van deze malwaresoorten exclusief voor deze groep is.

Er is waargenomen dat daaropvolgende campagnes hun blik richtten op organisaties in Centraal-Azië, Oost-Azië en Europa, volgens de Insikt Group van Recorded Future, die het activiteitencluster de naam TAG-110 gaf.

“UAC-0063-targeting suggereert een focus op het verzamelen van inlichtingen in sectoren zoals de overheid, inclusief diplomatie, NGO’s, de academische wereld, energie en defensie, met een geografische focus op Oekraïne, Centraal-Azië en Oost-Europa”, zei het Franse cyberbeveiligingsbedrijf Sekoia in een nieuwe analyse.

Bij de nieuwste reeks aanvallen wordt gebruik gemaakt van legitieme Microsoft Office-documenten afkomstig van het Ministerie van Buitenlandse Zaken van de Republiek Kazachstan als spearphishing-lokmiddel om een meerfasige infectieketen genaamd Double-Tap te activeren, die de HATVIBE-malware laat vallen. Het is momenteel niet bekend hoe deze documenten zijn verkregen, hoewel het mogelijk is dat ze tijdens een eerdere campagne zijn geëxfiltreerd.

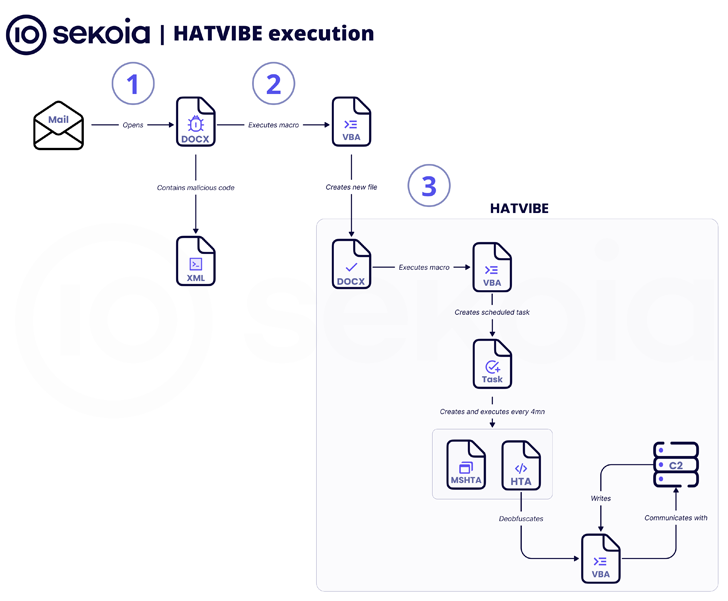

Concreet zijn de documenten doorspekt met een kwaadaardige macro die, wanneer deze door de slachtoffers wordt uitgevoerd, is ontworpen om een tweede leeg document te creëren op de locatie “C:Users(USER)AppDataLocalTemp”.

“Dit tweede document wordt automatisch geopend in een verborgen Word-instantie door de initiële macro, om een kwaadaardig HTA-bestand (HTML-toepassing) te verwijderen en uit te voeren dat een VBS-achterdeur (Visual Basic Script) met de bijnaam ‘HATVIBE’ insluit,’ aldus Sekoia-onderzoekers.

HATVIBE werkt als een lader en ontvangt VBS-modules van de volgende fase voor uitvoering vanaf een externe server, wat uiteindelijk de weg vrijmaakt voor een geavanceerde Python-achterdeur genaamd CHERRYSPY. Het HTA-bestand met HATVIBE is ontworpen om vier minuten te draaien door mshta.exe te starten.

“Wat deze Double-Tap-infectieketen vrij uniek maakt, is dat het veel trucs gebruikt om beveiligingsoplossingen te omzeilen, zoals het opslaan van de echte kwaadaardige macrocode in het settings.xml-bestand en het maken van een geplande taak zonder schtasks.exe te spawnen voor het tweede document of Voor het eerste document gebruiken ze een anti-emulatietruc om te zien of de uitvoeringstijd niet is gewijzigd, anders wordt de macro gestopt”, aldus de onderzoekers.

Sekoia zei dat de HATVIBE-aanvalsreeks doelgerichte en technische overlappingen aantoont met APT28-gerelateerde Zebrocy-campagnes, waardoor het de UAC-0063-cluster met gemiddelde zekerheid aan de Russische hackgroep kan toeschrijven.

“Het thema van spear-phishing-bewapende documenten duidt op een cyberspionagecampagne gericht op het verzamelen van strategische informatie over de diplomatieke betrekkingen tussen Centraal-Aziatische staten, vooral over de buitenlandse betrekkingen van Kazachstan, door Russische inlichtingendiensten”, voegde het bedrijf eraan toe.

Het Russische SORM-platform Verkocht in Centraal-Azië en Latijns-Amerika

De ontwikkeling komt op het moment dat Recorded Future onthulde dat verschillende landen in Centraal-Azië en Latijns-Amerika de afluistertechnologie van het System for Operative Investigative Activity (SORM) hebben gekocht van ten minste acht Russische providers, zoals Citadel, Norsi-Trans en Protei, waardoor Russische inlichtingendiensten mogelijk toegang hebben gekregen instanties om communicatie te onderscheppen.

Het Russische SORM is een elektronisch surveillanceapparaat dat een breed scala aan internet- en telecommunicatieverkeer van autoriteiten kan onderscheppen zonder medeweten van de dienstverleners zelf. Het maakt het monitoren van vaste en mobiele communicatie mogelijk, evenals internetverkeer, Wi-Fi en sociale media, die allemaal kunnen worden opgeslagen in een doorzoekbare database.

Er is vastgesteld dat de voormalige Sovjetgebieden Wit-Rusland, Kazachstan, Kirgizië en Oezbekistan, en de Latijns-Amerikaanse landen Cuba en Nicaragua, zeer waarschijnlijk de technologie hebben verworven om burgers af te luisteren.

“Hoewel deze systemen legitieme veiligheidstoepassingen hebben, hebben de regeringen (…) een geschiedenis van misbruik van surveillancecapaciteiten, waaronder repressie van de politieke oppositie, journalisten en activisten, zonder effectief of onafhankelijk toezicht”, aldus Insikt Group.

In bredere zin zal de export van Russische surveillancetechnologieën Moskou waarschijnlijk kansen blijven bieden om zijn invloed uit te breiden, vooral in gebieden die het beschouwt als onder zijn traditionele sfeer van het ‘nabije buitenland’.