Bedreigingsjagers vestigen de aandacht op een nieuwe campagne die zich richt op Fortinet FortiGate-firewallapparaten met beheerinterfaces die zichtbaar zijn op het openbare internet.

“De campagne omvatte ongeoorloofde administratieve logins op beheerinterfaces van firewalls, het aanmaken van nieuwe accounts, SSL VPN-authenticatie via die accounts en verschillende andere configuratiewijzigingen”, zei cyberbeveiligingsbedrijf Arctic Wolf in een analyse die vorige week werd gepubliceerd.

Aangenomen wordt dat de kwaadaardige activiteit medio november 2024 is begonnen, waarbij onbekende bedreigingsactoren ongeautoriseerde toegang hebben verkregen tot beheerinterfaces op getroffen firewalls om configuraties te wijzigen en inloggegevens te extraheren met behulp van DCSync.

De exacte initiële toegangsvector is momenteel niet bekend, hoewel er met “grote zekerheid” is vastgesteld dat deze waarschijnlijk wordt veroorzaakt door de exploitatie van een zero-day-kwetsbaarheid, gezien de “gecomprimeerde tijdlijn tussen getroffen organisaties en getroffen firmwareversies.”

De firmwareversies van apparaten die getroffen waren, varieerden tussen 7.0.14 en 7.0.16, die respectievelijk in februari en oktober 2024 werden uitgebracht.

Er is waargenomen dat de campagne vier verschillende aanvalsfasen doorliep die rond 16 november 2024 begonnen, waardoor de slechte actoren konden evolueren van het scannen en verkennen van kwetsbaarheden naar configuratiewijzigingen en laterale bewegingen.

“Wat opvalt aan deze activiteiten, in tegenstelling tot legitieme firewall-activiteiten, is het feit dat ze uitgebreid gebruik maakten van de jsconsole-interface vanaf een handvol ongebruikelijke IP-adressen”, aldus onderzoekers van Arctic Wolf.

“Gezien de subtiele verschillen in vakmanschap en infrastructuur tussen inbraken, is het mogelijk dat meerdere individuen of groepen bij deze campagne betrokken zijn geweest, maar het gebruik van jsconsole was over de hele linie een rode draad.”

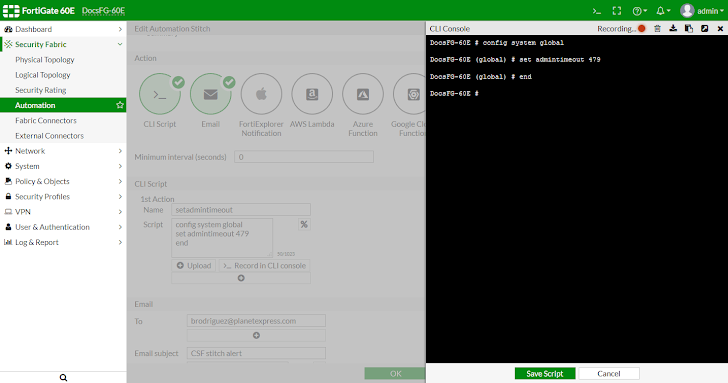

De digitale inbraken hielden in een notendop in dat de aanvallers inlogden op de beheerinterfaces van de firewall om configuratiewijzigingen aan te brengen, waaronder het wijzigen van de uitvoerinstelling van ‘standaard’ naar ‘meer’, als onderdeel van vroege verkenningsinspanningen, voordat ze uitgebreidere wijzigingen om begin december 2024 nieuwe superbeheerdersaccounts te maken.

Deze nieuw aangemaakte superadmin-accounts zouden vervolgens zijn gebruikt om maar liefst zes nieuwe lokale gebruikersaccounts per apparaat in te stellen en deze toe te voegen aan bestaande groepen die eerder door slachtofferorganisaties waren aangemaakt voor SSL VPN-toegang. Bij andere incidenten werden bestaande accounts gekaapt en toegevoegd aan groepen met VPN-toegang.

“Er werden ook bedreigingsactoren waargenomen die nieuwe SSL VPN-portals creëerden waaraan ze rechtstreeks gebruikersaccounts toevoegden”, merkte Arctic Wolf op. “Nadat ze de noodzakelijke wijzigingen hadden aangebracht, hebben bedreigingsactoren SSL VPN-tunnels opgezet met de getroffen apparaten. Alle client-IP-adressen van de tunnels waren afkomstig van een handvol VPS-hostingproviders.”

De campagne culmineerde toen de tegenstanders gebruik maakten van de SSL VPN-toegang om inloggegevens te extraheren voor laterale verplaatsing met behulp van een techniek genaamd DCSync. Dat gezegd hebbende, is er momenteel geen zicht op hun einddoelen, aangezien ze uit gecompromitteerde omgevingen werden verwijderd voordat de aanvallen naar de volgende fase konden gaan.

Om dergelijke risico’s te beperken is het essentieel dat organisaties hun firewallbeheerinterfaces niet blootstellen aan internet en de toegang beperken tot vertrouwde gebruikers.

“Het slachtofferschap in deze campagne was niet beperkt tot specifieke sectoren of organisatiegroottes”, aldus het bedrijf. “De diversiteit aan profielen van slachtofferorganisaties, gecombineerd met de verschijning van geautomatiseerde in- en uitloggebeurtenissen, suggereert dat de targeting opportunistisch van aard was en niet opzettelijk en methodisch gericht was.”

Fortinet bevestigt nieuwe Zero-Day

Fortinet heeft details gepubliceerd van een nieuwe kritieke kwetsbaarheid voor het omzeilen van authenticatie in FortiOS en FortiProxy (CVE-2024-55591, CVSS-score: 9,6), waarvan wordt gezegd dat deze wordt gebruikt om firewalls te kapen en bedrijfsnetwerken te doorbreken.

“Een authenticatie-bypass met behulp van een alternatief pad of kanaalkwetsbaarheid (CWE-288) die FortiOS en FortiProxy treft, kan een externe aanvaller in staat stellen superbeheerdersrechten te verkrijgen via vervaardigde verzoeken aan de Node.js-websocketmodule”, aldus het bedrijf in een advies uitgebracht op 14 januari 2025.

De tekortkoming is van invloed op de volgende versies:

- FortiOS 7.0.0 t/m 7.0.16 (Upgraden naar 7.0.17 of hoger)

- FortiProxy 7.0.0 tot en met 7.0.19 (upgrade naar 7.0.20 of hoger), en

- FortiProxy 7.2.0 t/m 7.2.12 (Upgraden naar 7.2.13 of hoger)

Het zei ook dat de kwetsbaarheid is bewapend door onbekende bedreigingsactoren om admin- en lokale gebruikersaccounts aan te maken, een nieuwe gebruikersgroep op te zetten of nieuw gecreëerde lokale gebruikers toe te voegen aan een bestaande SSL VPN-gebruikersgroep, en wijzigingen in het firewallbeleid aan te brengen, in navolging van de bevindingen van Arctic Wolf.