Cybersecurity-onderzoekers waarschuwen voor een nieuwe heimelijke creditcardskimmercampagne die zich richt op WordPress e-commerce-afrekenpagina’s door kwaadaardige JavaScript-code in te voegen in een databasetabel die is gekoppeld aan het contentmanagementsysteem (CMS).

“Deze creditcardskimmer-malware die zich richt op WordPress-websites injecteert in stilte kwaadaardig JavaScript in database-items om gevoelige betalingsgegevens te stelen”, zegt Sucuri-onderzoeker Puja Srivastava in een nieuwe analyse.

“De malware wordt specifiek geactiveerd op afrekenpagina’s, door bestaande betalingsvelden te kapen of door een vals creditcardformulier te injecteren.”

Het websitebeveiligingsbedrijf van GoDaddy zei dat het de malware had ontdekt die in de wp_options-tabel van WordPress was ingebed met de optie ‘widget_block’, waardoor het detectie door scantools kon vermijden en op gecompromitteerde sites kon blijven staan zonder de aandacht te trekken.

Daarbij is het de bedoeling om het kwaadaardige JavaScript in een HTML-blokwidget in te voegen via het WordPress-beheerderspaneel (wp-admin > widgets).

De JavaScript-code werkt door te controleren of de huidige pagina een betaalpagina is en zorgt ervoor dat deze pas in actie komt nadat de bezoeker van de site op het punt staat zijn betalingsgegevens in te voeren, waarna er op dynamische wijze een nep-betalingsscherm wordt gecreëerd dat legitieme betalingsverwerkers nabootst. zoals Streep.

Het formulier is ontworpen om de creditcardnummers, vervaldata, CVV-nummers en factuurgegevens van gebruikers vast te leggen. Als alternatief kan het frauduleuze script ook in realtime gegevens vastleggen die op legitieme betalingsschermen zijn ingevoerd om de compatibiliteit te maximaliseren.

De gestolen gegevens worden vervolgens Base64-gecodeerd en gecombineerd met AES-CBC-codering om deze onschadelijk te laten lijken en analysepogingen te weerstaan. In de laatste fase wordt het verzonden naar een door de aanvaller bestuurde server (“valhafather(.)xyz” of “fqbe23(.)xyz”).

De ontwikkeling komt ruim een maand nadat Sucuri een soortgelijke campagne onder de aandacht bracht, waarbij gebruik werd gemaakt van JavaScript-malware om op dynamische wijze valse creditcardformulieren te creëren of gegevens te extraheren die zijn ingevoerd in betalingsvelden op afrekenpagina’s.

De verzamelde informatie wordt vervolgens onderworpen aan drie lagen van verduistering door deze eerst te coderen als JSON, XOR-versleuteling met de sleutel “script” en ten slotte met behulp van Base64-codering, voordat deze wordt geëxfiltreerd naar een externe server (“staticfonts(.)com). “).

“Het script is ontworpen om gevoelige creditcardgegevens uit specifieke velden op de afrekenpagina te halen”, aldus Srivastava. “Vervolgens verzamelt de malware aanvullende gebruikersgegevens via de API’s van Magento, waaronder de naam, het adres, het e-mailadres, het telefoonnummer en andere factuurgegevens van de gebruiker. Deze gegevens worden opgehaald via Magento’s klantgegevens en offertemodellen.”

De onthulling volgt ook op de ontdekking van een financieel gemotiveerde phishing-e-mailcampagne die ontvangers ertoe verleidt op PayPal-inlogpagina’s te klikken onder het mom van een openstaand betalingsverzoek ter waarde van bijna $ 2.200.

“De oplichter lijkt simpelweg een Microsoft 365-testdomein te hebben geregistreerd, dat drie maanden gratis is, en vervolgens een distributielijst (Billingdepartments1(@)gkjyryfjy876.onmicrosoft.com) te hebben gemaakt met e-mails van slachtoffers”, zegt Carl Windsor van Fortinet FortiGuard Labs. . “Op het PayPal-webportaal vragen ze eenvoudigweg het geld op en voegen ze de distributielijst toe als adres.”

Wat de campagne stiekem maakt, is het feit dat de berichten afkomstig zijn van een legitiem PayPal-adres ([email protected]) en een echte aanmeldings-URL bevatten, waardoor de e-mails langs beveiligingstools kunnen glippen.

Tot overmaat van ramp wordt zijn account automatisch gekoppeld aan het e-mailadres van de distributielijst zodra het slachtoffer probeert in te loggen op zijn PayPal-account vanwege het betalingsverzoek, waardoor de bedreigingsacteur de controle over het account kan kapen.

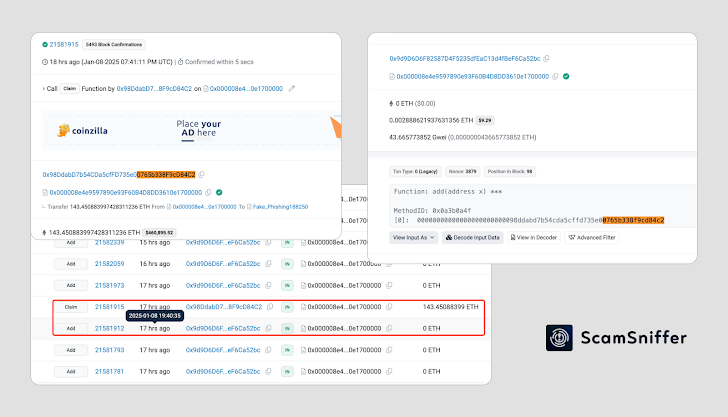

De afgelopen weken is ook waargenomen dat kwaadwillende actoren gebruik maken van een nieuwe techniek, genaamd transactiesimulatie-spoofing, om cryptocurrency uit de portefeuilles van slachtoffers te stelen.

“Moderne Web3-portefeuilles bevatten transactiesimulatie als een gebruiksvriendelijke functie”, aldus Scam Sniffer. “Deze mogelijkheid stelt gebruikers in staat een voorbeeld van het verwachte resultaat van hun transacties te bekijken voordat ze deze ondertekenen. Hoewel ze zijn ontworpen om de transparantie en gebruikerservaring te verbeteren, hebben aanvallers manieren gevonden om dit mechanisme te misbruiken.”

Bij de infectieketens wordt gebruik gemaakt van het tijdsverschil tussen transactiesimulatie en uitvoering, waardoor aanvallers nepsites kunnen opzetten die gedecentraliseerde apps (DApps) nabootsen om frauduleuze portemonnee-aftappende aanvallen uit te voeren.

“Deze nieuwe aanvalsvector vertegenwoordigt een significante evolutie in phishing-technieken”, aldus de leverancier van Web3-anti-zwendeloplossingen. “In plaats van te vertrouwen op eenvoudige misleiding, maken aanvallers nu misbruik van vertrouwde portefeuillefuncties waar gebruikers op vertrouwen voor hun veiligheid. Deze geavanceerde aanpak maakt detectie bijzonder uitdagend.”