Er is waargenomen dat Noord-Koreaanse bedreigingsactoren achter de lopende Contagious Interview-campagne een nieuwe JavaScript-malware hebben gelanceerd, genaamd Otterkoekje.

Contagious Interview (ook bekend als DeceptiveDevelopment) verwijst naar een aanhoudende aanvalscampagne die gebruik maakt van social engineering-lokmiddelen, waarbij de hackploeg zich vaak voordoet als recruiters om individuen die op zoek zijn naar potentiële vacatures te misleiden om malware te downloaden onder het mom van een interviewproces.

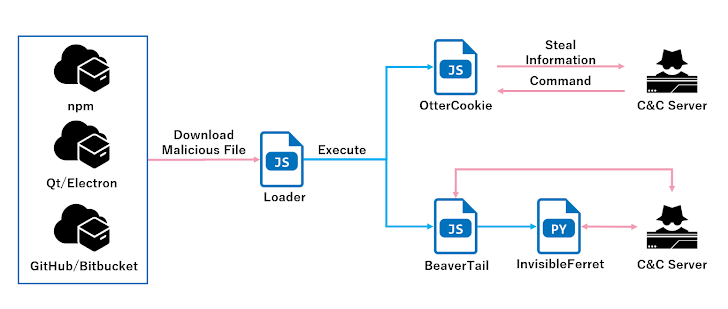

Dit omvat het verspreiden van met malware doorspekte videoconferentie-apps of npm-pakketten die worden gehost op GitHub of het officiële pakketregister, waardoor de weg wordt vrijgemaakt voor de inzet van malware zoals BeaverTail en InvisibleFerret.

Palo Alto Networks Unit 42, die de activiteit voor het eerst in november 2023 aan het licht bracht, volgt het cluster onder de naam CL-STA-0240. Het wordt ook wel Famous Chollima en Tenacious Pungsan genoemd.

In september 2024 documenteerde het Singaporese cyberbeveiligingsbedrijf Group-IB de eerste grote herziening van de aanvalsketen, waarbij het gebruik werd benadrukt van een bijgewerkte versie van BeaverTail die een modulaire aanpak hanteert door de functionaliteit voor het stelen van informatie over te dragen aan een reeks Python-scripts die gezamenlijk worden bijgehouden als CivetQ.

Het is de moeite waard om in dit stadium op te merken dat Contagious Interview wordt beoordeeld als iets anders dan Operatie Dream Job, een andere langlopende Noord-Koreaanse hackcampagne die ook soortgelijke werkgerelateerde lokmiddelen gebruikt om het malware-infectieproces op gang te brengen.

Uit de nieuwste bevindingen van het Japanse cyberbeveiligingsbedrijf NTT Security Holdings blijkt dat de JavaScript-malware die verantwoordelijk is voor het lanceren van BeaverTail ook is ontworpen om OtterCookie op te halen en uit te voeren. De nieuwe malware zou in september 2024 zijn geïntroduceerd, terwijl vorige maand een nieuwe versie in het wild werd ontdekt.

OtterCookie brengt, wanneer het wordt uitgevoerd, communicatie tot stand met een command-and-control (C2)-server met behulp van de Socket.IO JavaScript-bibliotheek, en wacht op verdere instructies. Het is ontworpen om shell-opdrachten uit te voeren die gegevensdiefstal vergemakkelijken, inclusief bestanden, klembordinhoud en cryptocurrency-portemonneesleutels.

De oudere OtterCookie-variant die in september werd gespot, is functioneel vergelijkbaar, maar bevat een klein implementatieverschil waarbij de sleuteldiefstalfunctie voor cryptocurrency-portemonnees rechtstreeks in de malware is ingebouwd, in tegenstelling tot een extern shell-commando.

De ontwikkeling is een teken dat de dreigingsactoren actief hun instrumenten bijwerken, terwijl ze de infectieketen grotendeels onaangeroerd laten, een aanhoudend teken van de effectiviteit van de campagne.

Zuid-Koreaanse sancties tegen 15 Noord-Koreanen vanwege oplichting door IT-werknemers

Het komt ook doordat het Zuid-Koreaanse Ministerie van Buitenlandse Zaken (MoFA) 15 personen en één organisatie heeft bestraft in verband met een frauduleus IT-werknemersplan, georkestreerd door zijn noordelijke tegenhanger, om op illegale wijze een stabiele bron van inkomsten te genereren die kan worden teruggesluisd naar Noord-Korea, om te stelen gegevens, en in sommige gevallen zelfs losgeld eisen.

Er zijn aanwijzingen dat het Famous Chollima-dreigingscluster ook achter de insider-dreigingsoperatie zit. Het wordt ook onder verschillende namen genoemd, zoals Nickel Tapestry, UNC5267 en Wagemole.

Een van de 15 gesanctioneerde personen, Kim Ryu Song, werd eerder deze maand ook aangeklaagd door het Amerikaanse ministerie van Justitie (DoJ) wegens zijn vermeende betrokkenheid bij een langlopende samenzwering om sancties te overtreden en bankfraude, het witwassen van geld en identiteitsdiefstal te plegen. door illegaal werk te zoeken bij Amerikaanse bedrijven en non-profitorganisaties.

Ook door het MoFA gesanctioneerd is de Chosun Geumjeong Economic Information Technology Exchange Company, die ervan wordt beschuldigd een groot aantal IT-personeel naar China, Rusland, Zuidoost-Azië en Afrika te hebben gestuurd om geld voor het regime te verwerven door freelance- of voltijdbanen veilig te stellen. bij westerse bedrijven.

Deze IT-medewerkers zouden deel uitmaken van het 313th General Bureau, een organisatie onder het Munitions Industry Department van de Arbeiderspartij van Korea.

“Het 313e Algemene Bureau (…) stuurt veel Noord-Koreaans IT-personeel naar het buitenland en gebruikt de verdiende vreemde valuta om fondsen veilig te stellen voor de ontwikkeling van kernwapens en raketten, en is ook betrokken bij de ontwikkeling van software voor de militaire sector”, aldus het ministerie. .

“De illegale cyberactiviteiten van Noord-Korea zijn niet alleen criminele handelingen die de veiligheid van het cyber-ecosysteem bedreigen, maar vormen ook een ernstige bedreiging voor de internationale vrede en veiligheid, aangezien ze worden gebruikt als fondsen voor de nucleaire en raketontwikkeling van Noord-Korea.”