Een vermoedelijke cyberspionagegroep uit China wordt toegeschreven aan aanvallen gericht op grote business-to-business IT-dienstverleners in Zuid-Europa als onderdeel van een campagne met de codenaam Operatie Digitaal Oog.

De inbraken vonden plaats van eind juni tot half juli 2024, zeggen cyberbeveiligingsbedrijven SentinelOne SentinelLabs en Tinexta Cyber in een gezamenlijk rapport gedeeld met The Hacker News, eraan toevoegend dat de activiteiten werden gedetecteerd en geneutraliseerd voordat ze door konden gaan naar de fase van gegevensexfiltratie.

“De inbraken hadden de tegenstanders in staat kunnen stellen strategische voet aan de grond te krijgen en entiteiten in het stroomgebied te compromitteren”, aldus veiligheidsonderzoekers Aleksandar Milenkoski en Luigi Martire.

“De bedreigingsactoren misbruikten de infrastructuur van Visual Studio Code en Microsoft Azure voor C2-doeleinden (command-and-control) en probeerden detectie te omzeilen door kwaadaardige activiteiten legitiem te laten lijken.”

Het is momenteel niet bekend welke aan China gelinkte hackgroep achter de aanvallen zit, een aspect dat gecompliceerd wordt door de wijdverbreide toolset en het delen van infrastructuur tussen bedreigingsactoren die verbonden zijn met de Oost-Aziatische natie.

Centraal bij Operation Digital Eye staat de bewapening van Microsoft Visual Studio Code Remote Tunnels voor C2, een legitieme functie die externe toegang tot eindpunten mogelijk maakt, waardoor aanvallers de mogelijkheid krijgen willekeurige opdrachten uit te voeren en bestanden te manipuleren.

Een deel van de reden waarom door de overheid gesteunde hackers dergelijke openbare cloudinfrastructuur gebruiken, is dat hun activiteiten opgaan in het typische verkeer dat netwerkverdedigers zien. Bovendien maken dergelijke activiteiten gebruik van legitieme uitvoerbare bestanden die niet worden geblokkeerd door applicatiecontroles en firewallregels.

Door de bedrijven waargenomen aanvalsketens omvatten het gebruik van SQL-injectie als een initiële toegangsvector om internetgerichte applicaties en databaseservers te doorbreken. De code-injectie wordt bereikt door middel van een legitieme penetratietesttool genaamd SQLmap, die het proces van het detecteren en exploiteren van SQL-injectiefouten automatiseert.

Een succesvolle aanval wordt gevolgd door de inzet van een PHP-gebaseerde webshell genaamd PHPsert, waarmee de bedreigingsactoren voet aan de grond kunnen houden en permanente toegang op afstand tot stand kunnen brengen. Daaropvolgende stappen omvatten verkenning, het verzamelen van inloggegevens en zijdelingse verplaatsing naar andere systemen in het netwerk met behulp van Remote Desktop Protocol (RDP) en pass-the-hash-technieken.

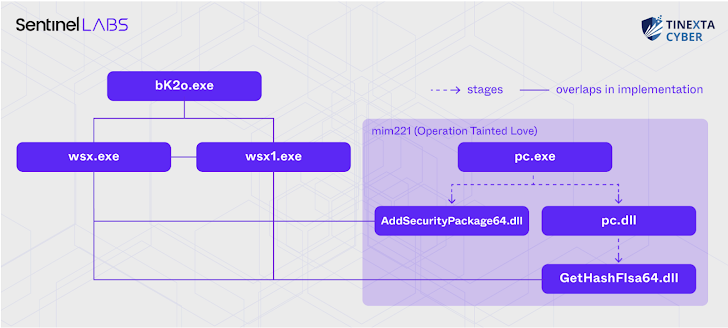

“Voor de pass-the-hash-aanvallen gebruikten ze een op maat gemaakte versie van Mimikatz”, aldus de onderzoekers. De tool “maakt de uitvoering van processen binnen de beveiligingscontext van een gebruiker mogelijk door gebruik te maken van een gecompromitteerde NTLM-wachtwoordhash, waardoor de noodzaak van het daadwerkelijke wachtwoord van de gebruiker wordt omzeild.”

Aanzienlijke overlap in de broncode suggereert dat de op maat gemaakte tool afkomstig is van dezelfde bron als degene die uitsluitend zijn waargenomen bij vermoedelijke Chinese cyberspionageactiviteiten, zoals Operation Soft Cell en Operation Tainted Love. Deze aangepaste Mimikatz-aanpassingen, die ook gedeelde code-signing-certificaten en het gebruik van unieke aangepaste foutmeldingen of verduisteringstechnieken omvatten, zijn gezamenlijk mimCN genoemd.

“De langetermijnevolutie en het versiebeheer van mimCN-samples, samen met opmerkelijke kenmerken zoals instructies die zijn achtergelaten voor een afzonderlijk team van operators, suggereren de betrokkenheid van een gedeelde leverancier of digitale kwartiermeester die verantwoordelijk is voor het actieve onderhoud en de levering van tooling”, aldus de onderzoekers. gewezen.

“Deze functie binnen het Chinese APT-ecosysteem, bevestigd door het I-Soon-lek, speelt waarschijnlijk een sleutelrol bij het faciliteren van cyberspionageoperaties die verband houden met China.”

Ook opmerkelijk is de afhankelijkheid van SSH en Visual Studio Code Remote Tunnels voor het uitvoeren van opdrachten op afstand, waarbij de aanvallers GitHub-accounts gebruiken voor authenticatie en verbinding met de tunnel om toegang te krijgen tot het gecompromitteerde eindpunt via de browsergebaseerde versie van Visual Studio Code ( “vscode(.)dev”).

Dat gezegd hebbende, is het niet bekend of de bedreigingsactoren nieuwe, zelfgeregistreerde of al gecompromitteerde GitHub-accounts hebben gebruikt om zich bij de tunnels te authenticeren.

Naast mimCN zijn enkele andere aspecten die naar China verwijzen de aanwezigheid van vereenvoudigd Chinees commentaar in PHPsert, het gebruik van de infrastructuur van de Roemeense hostingserviceprovider M247, en het gebruik van Visual Studio Code als achterdeur, waarvan de laatste toegeschreven aan de Mustang Panda-acteur.

Bovendien bleek uit het onderzoek dat de operators voornamelijk actief waren in de netwerken van de beoogde organisaties tijdens de typische werkuren in China, meestal tussen 9.00 en 21.00 uur CST.

“De campagne onderstreept het strategische karakter van deze dreiging, omdat het overtreden van organisaties die data-, infrastructuur- en cyberbeveiligingsoplossingen leveren aan andere industrieën de aanvallers voet aan de grond geeft in de digitale toeleveringsketen, waardoor ze hun bereik kunnen uitbreiden naar downstream-entiteiten”, aldus de onderzoekers. gezegd.

“Het misbruik van Visual Studio Code Remote Tunnels in deze campagne illustreert hoe Chinese APT-groepen vaak vertrouwen op praktische, oplossingsgerichte benaderingen om detectie te omzeilen. Door gebruik te maken van een vertrouwde ontwikkelingstool en infrastructuur probeerden de bedreigingsactoren hun kwaadaardige activiteiten als legitiem te vermommen. .”